Способы предотвращения утечки информации по техническим каналам. Средства контентного анализа исходящих пакетов данных

2. ЗАЩИТА ИНФОРМАЦИИ

2.1. СПОСОБЫ И СРЕДСТВА ЗАЩИТЫ ИНФОРМАЦИИ ОТ УТЕЧКИ ПО

ТЕХНИЧЕСКИМ КАНАЛАМ

Ворона Владимир Андреевич, доктор технических наук профессор, военнослужащий по контракту. [email protected]

Костенко Виталий Олегович, доцент, военнослужащий по контракту. dir@inform-stcurity

Аннотация: В статье рассмотрены методы и способы защиты информации от утечки по техническим каналам из-за побочных электромагнитных излучений и наводок при ее обработке с использованием технических средств, при передаче по радио и оптическим каналам связи, каналам утечки акустической (речевой) и видовой информации. Приведены концептуальные основы инженерно-технической защиты информации, ее основные принципы, классифицированы и определены основные методы и средства обеспечения информационной безопасности по каждому из возможных каналов утечки.

Ключевые слова: системы защиты информации, технические каналы утечки информации, побочные электромагнитные излучения и наводки, закладные устройства, сотовая связь, диктофоны, направленные микрофоны, телефонный канал передачи информации, экранирование, шумы, помехи.

2.1. WAYS AND MEANS OF INFORMATION PROTECTION FROM LEAKS THROUGH TECHNICAL CHANNELS

Vorona Vladimir Andreevich, doctor of technical sciences, professor, contract serviceman. vorona-1950@yandex. ru

Kostenko Vitaly Olegovich, assistant professor, contract serviceman. [email protected]

Abstract: The article deals with the methods and ways of information protection from leaking through technical channels because of side electromagnetic radiation and aiming when it is processed with use of technical means, transmission by radio and optical communication channels, leak channels of the acoustic (speech) and specific information. Presented the conceptual basics of engineering and technical protection of information, its basic principles, classified and defined the basic methods and means of ensuring information security for each of the possible leak channels.

Index terms: information security systems, technical channels of information leakage, side electromagnetic radiation and aiming, embedded devices, cellular, voice recorders, directional microphones, telephone communication channel, shielding, noise, interference.

К одной из основных угроз безопасности информации ограниченного доступа относится утечка информации по техническим каналам, под которой понимается неконтролируемое распространение информативного сигнала от его источника через физическую среду до технического средства, осуществляющего прием информации.

Перехватом информации называется неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, приём и обработку информативных сигналов .

В результате перехвата информации возможно неправомерное ознакомление с информацией или

неправомерная запись информации на носитель.

Особенности технических каналов утечки информации определяются физической природой информационных сигналов и характеристиками среды их распространения. Общая классификация технических каналов утечки информации включает следующие виды каналов (рис.1) :

Каналы утечки, обрабатываемой техническими средствами приема, обработки, хранения и передачи информации (ТСПИ);

Каналы утечки речевой информации;

Утечка информации при ее передаче по каналам связи;

Технические каналы утечки видовой информации.

Технические каналы утечки информации

ТКУИ гри ее передаче по каналам связи

Электро-магнитн ые

Электрические

Индукционные

ТКУ речевой

информации ТКУИ с ТСПИ

Акустические Электро-

Магнитн ые

акустические Параметри-

Параметрические

Виброакустические

Акусто-электрические

Оптико- Электрические

электоонный

ТКУ видовой информации

Наблюдение за объектами

Съемка объектов

Съемка документов

Рис. 1. Общая классификация технических каналов утечки информации

Технические каналы утечки информации, обрабатываемой ТСПИ.

1. Электромагнитные:

Побочные электромагнитные излучения и наводки (ПЭМИН) ТСПИ;

Электромагнитные излучения на частотах работы ВЧ-генераторов ТСПИ;

Излучения на частотах самовозбуждения усилителей низкой частоты (УНЧ) ТСПИ;

Излучения на частотах работы высокочастотных (ВЧ) генераторов ТСПИ и вспомогательных технических средств и систем (ВТСС).

2. Электрические:

Наводки электромагнитных излучений элементов ТСПИ на посторонние проводники;

Просачивание информационных сигналов в линии электропитания;

Просачивание информационных сигналов в цепи заземления;

Съем информации с использованием закладных устройств.

3. Параметрические:

Перехват информации путем «высокочастотного облучения» ТСПИ.

4. Вибрационные:

Соответствие между распечатываемым символом и его акустическим образом.

5. Съём информации с использованием закладных устройств.

Закладные устройства, внедряемые в СВТ, по виду перехватываемой информации можно разделить на :

Аппаратные закладки для перехвата изображений, выводимых на экран монитора;

Аппаратные закладки для перехвата информации, вводимой с клавиатуры ПЭВМ;

Аппаратные закладки для перехвата информации, выводимой на периферийные устройства (например, принтер);

Аппаратные закладки для перехвата информации, записываемой на жёсткий диск ПЭВМ.

Перехваченная с помощью ЗУ информация или непосредственно передаётся по радиоканалу, или записывается на промежуточный носитель, а затем по команде передаётся на контрольный пункт перехвата.

Технические каналы утечки информации при передаче ее по радиоканалам связи

В настоящее время для передачи информации по каналам связи используются в основном: коротковолновые, ультракоротковолновые, радиорелейные, тропосферные и космические каналы связи; различные виды телефонной радиосвязи (например, сотовая связь), а также кабельные и волоконно-оптические линии связи, которые при определенных условиях (при отсутствии средств крипто-защиты) образуют естественные и доступные для противника каналы утечки информации. В зависимости от вида связи технические каналы перехвата информации можно разделить на электромагнитные, электрические и индукционные.

1. Электромагнитные каналы - электромагнитные излучения передатчиков связи, модулированные информационным сигналом (прослушивание радиотелефонов, сотовых телефонов, радиорелейных линий связи).

2. Электрические каналы - образуются при подключении к линиям связи - кабельным (проводным) линиям связи. Электрический канал наиболее часто используется для перехвата телефонных разговоров (телефонные радиозакладки). Контактный способ используется в основном для снятия информации с коаксиальных и низкочастотных кабелей связи.

3. Индукционный канал, где используется эффект возникновения вокруг высокочастотного кабеля электромагнитного поля при прохождении информационных сигналов. Индукционные датчики используются в основном для съема информации с симметричных высокочастотных кабелей. Данный канал широко используется для прослушивания телефонных разговоров, ведущихся по радиотелефонам, радиорелейным и спутниковым линиям связи, сотовые системы связи и каналы на основе технологий Bluetooth.

Эффективный перехват информации в волоконно-оптических линиях связи (ВОЛС) возможен путем непосредственного физического подключения к оптоволоконной линии. Утечки могут быть обусловлены также процессами, происходящими при вводе (выводе) излучения в оптический волновод и распространении волн в диэлектрическом волноводе, оптическим излучением постоянных и разъемных соединений оптических волокон, а также изгибов и повреждений этих волокон.

Основными причинами излучения световой энергии в местах соединения оптических волокон являются:

Смещение (осевое несовмещение) стыкуемых волокон;

Наличие зазора между торцами стыкуемых волокон;

Непараллельность торцевых поверхностей стыкуемых волокон;

Угловое рассогласование осей стыкуемых волокон;

Различие в диаметрах стыкуемых волокон;

ВОЛС могут являться причиной утечки акустической информации, когда в результате воздействия внешнего акустического поля на волоконно-оптический кабель изменяются геометрические размеры или смещаются соединяемые концы световодов в разъемном устройстве относительно друг друга. Следствие - амплитудная модуляция информационным сигналом излучения, проходящего по волокну.

Технические каналы утечки речевой информации

1. Прямые акустические каналы (среда распространения - воздух). Для их перехвата используются: миниатюрные высокочувствительные микрофоны и специальные направленные микрофоны. Перехваченная закладными устройствами речевая информация может передаваться по радиоканалу, оптическому каналу (в инфракрасном диапазоне длин волн), по сети переменного тока, соединительным линиям вспомогательных технических средств и другим проводникам (трубам водоснабжения и канализации, металлоконструкциям и т. п.). Съем акустической информации возможен с применением аппаратов сотовой связи и диктофонов.

2. Виброакустические каналы (среда распространения - ограждающие строительные конструкции). Для перехвата акустических колебаний в такой среде используются контактные микрофоны - стетоскопы.Для передачи информации в основном используется радиоканал, поэтому такие устройства часто называют радиостетоскопами. Возможна передача информации по оптическому каналу в ближнем инфракрасном диапазоне длин волн, а также по ультразвуковому каналу (по металлоконструкциям здания).

3. Акустооптические (лазерные) каналы (облучение лазерным лучом вибрирующих поверхностей). Для перехвата речевой информации по данному каналу используются:

- «лазерные микрофоны» - сложные лазерные акустические локационные системы. Работают они в ближнем инфракрасном диапазоне волн.

Устройства съема информации с волоконно-оптического кабеля, покрытого защитной оболочкой.

4. Акустоэлектрические каналы (преобразование акустических сигналов в электрические). Для съема информации применяют электронные закладные устройства (параллельное или последовательное подключение к линии связи) и запись звукозаписывающими устройствами (диктофонами). Средства передачи информации - передатчики по радио-, оптического диапазонов длин волн, по сети переменного тока, по соединительным линиям ВТСС.

5. Акустоэлектромагнитные каналы (преобразование акустических сигналов в электромагнитные волны).

Каналы утечки видовой информации

В зависимости от характера информации можно классифицировать следующие три способа её получения.

1. Наблюдение за объектами с применением оптических приборов (монокуляры, оптические трубы, бинокли, телескопы и т.д.), и телевизионных камер. Для наблюдения ночью - приборы ночного видения, тепловизоры, телевизионные камеры. Для наблюдения с большого расстояния используются средства аэро- и космической кино- фото съёмки, длиннофокусные оптические системы, а для наблюдения с близкого расстояния - камуфлированные скрытно установленные телевизионные камеры. При этом изображение с телевизионных камер может передаваться на мониторы как по кабелю, так и по радиоканалу.

2. Съемка объектов проводится для документирования результатов наблюдения и более подробного изучения объектов. Для съемки объектов используются телевизионные и фотографические средства. Для съемки объектов днем с близкого расстояния применяются миниатюрные или портативные камуфлированные фотоаппараты и видеокамеры, включая аэрокосмические.

3. Съемка (снятие копии) документов осуществляется с использованием специальных портативных фотоаппаратов для съемки документов. При необходимости можно использовать и обычный фотоаппарат, но для достижения приемлемых результатов фотограф должен обладать соответствующими знаниями и навыками в области фотографии.

2. Защиты информации от утечки по техническим каналам

Инженерно-техническая защита информации предполагает комплекс мероприятий по защите информации от несанкционированного доступа по различным каналам, а также нейтрализацию специальных воздействий на нее - уничтожения, искажения или блокирования доступа.

Концепция инженерно-технической защиты информации определяет основные принципы, методы и средства обеспечения информационной безопасности объектов. Она представляет собой общий замысел и принципы обеспечения информационной безопасности объекта в условиях угроз и включает в себя:

Оценку угроз и ресурсы, подлежащие защите;

Систему защиты информации, принципы ее органи-зац и функционирования;

Принципы построения системы защиты информации;

Правовые основы.

Эффективная техническая защита информационных ресурсов является неотъемлемой частью комплексной системы обеспечения информационной безопасности и способствует оптимизации финансовых затрат на организацию защиты информации.

К целям защиты информации относятся: предотвращение утечки, хищения, утраты, искажения, подделки информации и предотвращение других несанкционированных негативных воздействий.

К задачам защиты информации относятся:

Предотвращение проникновения злоумышленника к источникам информации с целью уничтожения, хищения или изменения;

Защита носителей информации от уничтожения в результате различных природных и техногенных воздействий;

Предотвращение утечки информации по различным техническим каналам.

Принципы проектирования систем технической защиты следующие :

Непрерывность защиты информации в пространстве и во времени, постоянная готовность и высокая степень эффективности по ликвидации угроз информационной безопасности;

Многозональность и многорубежность защиты, задающее размещение информации различной ценности во вложенных зонах с контролируемым уровнем безопасности;

Избирательность, заключающаяся в предотвращении угроз в первую очередь для наиболее важной информации;

Интеграция (взаимодействие) различных систем защиты информации с целью повышения эффективности многокомпонентной системы безопасности;

Создание централизованной службы безопасности в интегрированных системах.

По функциональному назначению средства инженерно-технической защиты подразделяются на следующие группы:

Инженерные средства, представляющие собой различные устройства и сооружения, противодействующие физическому проникновению злоумышленников на объекты защиты;

Аппаратные средства (измерительные приборы, устройства, программно-аппаратные комплексы и др.), предназначенные для выявления каналов утечки информации, оценки их характеристик и защиты информации;

Программные средства, программные комплексы и системы защиты информации в информационных системах различного назначения и в основных средствах обработки данных;

Криптографические средства, специальные математические и алгоритмические средства защиты компьютерной информации, передаваемой по открытым системам передачи данных и сетям связи.

К принципам инженерно-технической защиты информации относятся :

Надежность защиты информации;

Непрерывность защиты;

Скрытность защиты информации;

Рациональность защиты;

Многообразие способов защиты;

Комплексное применение различных способов и средств защиты;

Экономичность защиты.

2.1. Методы защиты информации от утечки по каналу ПЭМИН

Эффективность системы защиты основных и вспомогательных технических средств от утечки информации по техническим каналам оценивается по различным критериям, которые определяются физической природой информационного сигнала, но чаще всего по соотношению «сигнал/шум».

Защита информации от утечки через ПЭМИН осуществляется с применением пассивных и ак-тивныхметодов и средств.

Цель пассивных и активных методов защиты -уменьшение отношения сигнал / шум (ОСШ) на границе контролируемой зоны до величин, обеспечивающих невозможность выделения средством разведки противника опасного информационного сигнала. В пассивных методах защиты уменьшение отношения С/Ш достигается путем уменьшения уровня опасного сигнала, в активных методах -путем увеличения уровня шума.

Рис. 2. Классификация методов защиты информации

Пассивные методы защиты информации направлены на:

Ослабление побочных электромагнитных излучений ОТСС на границе контролируемой зоны;

Ослабление наводок побочных электромагнитных излучений в посторонних проводниках, соединительных линиях, цепях электропитания и заземления, выходящих за пределы контролируемой зоны;

Исключение или ослабление просачивания информационных сигналов в цепи электропитания и заземления, выходящие за пределы контролируемой зоны.

Ослабление опасного сигнала необходимо проводить до величин, обеспечивающих невозможность его выделения средством разведки на фоне естественных шумов.

К пассивным методам защиты относятся:

Применение разделительных трансформаторов и помехоподавляющих фильтров;

Экранирование;

Заземление всех устройств, как необходимое условие эффективной защиты информации;

Доработка устройств ВТ с целью минимизации уровня излучения.

Активные методы защиты информации направлены на:

Создание маскирующих пространственных электромагнитных помех;

Создание маскирующих электромагнитных помех в посторонних проводниках, соединительных линиях, цепях электропитания и заземления.

К активным методам защиты относятся пространственное и линейное зашумление.

Экранирование электромагнитных волн. Теоретическое решение задачи экранирования и определение значений напряженности полей в общем случае чрезвычайно затруднительно. Поэтому в зависимости от типа решаемой задачи представляется удобным рассматривать отдельные виды экранирования: электрическое, магнитостати-ческое и электромагнитное:

Электромагнитное экранирование - подавление электромагнитного поля.

С повышением частоты сигнала применяется исключительно электромагнитное экранирование. Электромагнитное экранирование является наиболее общим и часто применяемым, так как в большинстве случаев экранирования приходится иметь дело либо с переменными, либо с флуктуирующими и реже - действительно со статическими полями.

Сущность электростатического экранирования заключается в замыкании электростатического поля на поверхность металлического экрана и отводе электрических зарядов на землю (корпус прибора) с помощью контура заземления. Применение металлических экранов весьма эффективно и позволяет полностью устранить влияние электростатического поля.

При экранировании электрического поля очень важно создать низкое сопротивление экрана относительно корпуса (общего провода) не более 4 Ом.

Магнитостатическое экранирование (экранирование шунтированием магнитного поля) используется для наводок низкой частоты в диапазоне от 0 до 3...10 Гц. Оно основано на применении экранов из ферромагнитных материалов с большой магнитной проницаемостью.

Эффективность магнитостатического экранирования не зависит от частоты в тех пределах, в кото-

рых от частоты не зависит магнитная проницаемость материала экрана. Магнитостатическое экранирование пользуют в основном на низких частотах, на которых мала эффективность динамического экранирования.

В. Принцип действия электромагнитного (динамического) экранирования заключается в том, что переменное магнитное поле ослабляется по мере проникновения в металл, так как внутренние слои экранируются вихревыми токами обратного направления, возникающими в слоях, расположенных ближе к поверхности. Экранирующее действие вихревых токов определяется двумя факторами:

Обратным полем, создаваемым токами, протекающими в экране,

Поверхностным эффектом в материале экрана.

Вследствие экранирования внутренних слоев

вихревыми токами, циркулирующими в поверхностных слоях, переменное магнитное поле ослабляется по толщине материала экрана.

Электромагнитное экранирование применяется на высоких частотах. Этот способ экранирования может ослаблять как магнитные, так и электрические поля, поэтому называется электромагнитным.

Г. Экранирование отдельных элементов. Обычно при экранировании реальных элементов, например трансформаторов, катушек индуктивности, проводов и т.д. требуется одновременное экранирование от электрических и магнитных полей.

Токи, протекающие по экрану под действием высокочастотного магнитного поля, во много раз больше токов, возникающих под действием электрического поля, поэтому эффективность электрического экрана практически не зависит от проводимости материала экрана, его магнитной проницаемости и частоты колебаний электрического поля.

На эффективность магнитного влияют проводимость, магнитная проницаемость материала экрана и частота колебаний магнитного поля. Среди наиболее распространенных металлов для изготовления экранов можно назвать сталь, медь, алюминий, латунь.

Д. Экранированные помещения обеспечивают экранирование ТСПИ и средств связи в полном объеме. В обычных помещениях функции экрана частично выполняют железобетонные составляющие стен домов. Для экранирования окон и дверей используются: сетки, шторы из металлизированной ткани, металлизированные стекла (например,

из двуокиси олова), токопроводящие пленки, установка окон в металлические или металлизированные рамы.

Экранировку электромагнитных волн более 100 дБ можно обеспечить только в специальных экранированных камерах - безэховых камерах(БЭК), предназначенных для проведения испытаний и высокоточных измерений радиоэлектронной аппаратуры, антенной техники и испытаний технических средств на электромагнитную совместимость. Существуют два основных типа безэховых камер -полубезэховая и полностью безэховая.

Е. Доработка устройств вычислительной техники осуществляется, используя различные радио-поглощающие и экранирующие материалы и схемотехнические решения. Удается существенно снизить уровень излучений СВТ. Стоимость подобной доработки зависит от размера требуемой зоны безопасности и колеблется в пределах 20 -70% от стоимости СВТ.

Заземление технических систем. При реализации электромагнитного экранирования необходимо заземление экрана источника ПЭМИ, под которым понимается преднамеренное электрическое соединение экрана с заземляющим устройством. Кроме того, правильное заземление устройств является одним из важных условий защиты информации от утечки по цепям заземления.

Защитное действие заземления основано на двух принципах:

Уменьшение до безопасного значения разности потенциалов между заземляемым проводящим предметом и другими проводящими предметами, имеющими естественное заземление;

В настоящее время существуют различные типы заземлений. Наиболее часто используются :

Одноточечная последовательная схема заземления;

Одноточечная параллельная схема заземления;

Многоточечная схема заземления;

Комбинированные (гибридные) схемы.

Защитное действие заземления основано на двух

принципах:

Уменьшение до безопасного значения разности потенциалов между заземляемым проводящим предметом и другими проводящими предметами, имеющими естественное заземление.

Отвод тока утечки при контакте заземляемого проводящего предмета с фазным проводом.

На рис.3 приведена наиболее простая последовательная одноточечная схема заземления, приме-

няемая на низких частотах. Однако ей присущ недостаток, связанный с протеканием обратных токов различных цепей по общему участку заземляющей цепи. Вследствие этого возможно появление опасного сигналов посторонних цепях.

Устройство 1 Устройство 2 Устройство 3 Устройство 4

Рис.3. Одноточечная последовательная схема заземления В одноточечной параллельной схеме (рис. 4) этого недостатка нет. Однако такая схема требует большого числа протяженных заземляющих проводников, из-за чего может возникнуть проблема с обеспечением малого сопротивления участков заземления. Применяется на низких частотах.

Рис. 4. Одноточечная параллельная схема заземления

Рис. 5. Многоточечная схема заземления Многоточечная схема заземления (рис.5) свободна от выше указанных недостатков, но требует принятия мер для исключения замкнутых контуров. Применяется на высоких частотах.

Ключевой характеристикой заземления является электрическое сопротивление цепи заземления. Чем ниже сопротивление, тем эффективнее заземление (Кр< 4 Ом).

Разделительные трансформаторы и поме-хоподавляющие фильтры. Фильтрация является основным и эффективным средством подавления (ослабления) кондуктивных помех (электромагнитных помех, распространяющихся по проводникам) в цепях электропитания, в сигнальных цепях интерфейса и на печатных платах, в проводах заземления. Помехоподавляющие фильтры позволяют снизить кондуктивные помехи, как от внешних, так и от внутренних источников помех.

Разделительные (разделяющие) трансформаторы обеспечивают разводку первичной и вторичной цепей по сигналам наводки. То есть наводки первичной обмотки трансформатора не должны попадать во вторичную.

Помехоподавляющие (развязывающие) фильтры - это устройство, ограничивающее распространение помехи по проводам, являющимся общими для источника и приемника наводки.

В качестве помехоподавляющих фильтров используются фильтры, которые ослабляют нелинейные сигналы в разных участках частотного диапазона. Основное назначение фильтров - пропускать без значительного ослабления сигналы с частотами, лежащими в заданной (рабочей) полосе частот, и подавлять (ослаблять) сигналы за пределами этой полосы. В соответствии с расположением полосы пропускания фильтра относительно полосы помехоподавления в частотном спектре раз-

личают четыре класса помехоподавляющих фильтров, амплитудно-частотные характеристики которых показаны на рис. 6:

Фильтры нижних частот (низкочастотные) - ФНЧ, пропускающие сигналы в диапазоне частот от f=0 до 1=Ср(рис. 6,о);

Фильтры верхних частот (высокочастотные) - ФВЧ, пропускающие сигналы в диапазоне частот от до f= ~ (рис. 6, б);

Полосовые (полосно-пропускающие - ПФ), пропускающие сигналы в диапазоне частот от ^ до f 2 (рис. 6,в);

Заграждающие или режекторные (полосно-задерживающие) ЗФ, пропускающие сигналы в диапазоне частот от 0 до ^и от ^до ж (рис. 6,г).

>* Полоса пропускания ^Т^ непропутканш Пврм одной учестоя

Полоса "* ГСР Полоса нелропутгкагои у " пропуч^анти Пере* одной участок

П ООО С1 ЩЛрОПуИ «ПКЯ

Рис. 6. Амплитудно-частотные характеристики помехоподавляющих фильтров: фильтра нижних частот (а), фильтра верхних частот (б), полосового фильтра (в), режекторного фильтра (г), соответственно.

Фильтры, в зависимости от типов элементов, из которых они составлены, подразделяют на:

Реактивные, состоящие из элементов L и C (1С-фильтры могут также содержать и резисторы);

Пьезоэлектрические, состоящие из кварцевых пластин;

Безындукционные пассивные, состоящие из элементов г и С.

Предприятиями электронной промышленности выпускаются:

Сетевые помехоподавляющие фильтры корпусные;

Сигнальные проходные керамические помехоподав-ляющие фильтры;

Ферритовые помехоподавляющие изделия и элементы;

Электрические соединители, экранированные и с по-мехоподавляющими фильтрами-контактами.

Пространственное и линейное зашумление. Если, несмотря на применение пассивных средств (фильтров, экранирования), отношение сигнал/шум превышает установленный допустимый уровень, то применяются активные методы защиты, основанные на создании помех для технических средств злоумышленника.

Средства активной защиты (САЗ) применяются также в случаях, когда контролируемая зона ОТСС превышает размеры контролируемой зоны объекта, и способы пассивной защиты неэффективны или экономически и технически нецелесообразны.

Пространственное зашумление предполагает создание маскирующих помех в окружающем

ОТСС пространстве и используется для исключения перехвата ПЭМИН по электромагнитному каналу. Цель пространственного зашумления считается достигнутой, если отношение опасный сигнал/шум на границе контролируемой зоны не превышает некоторого допустимого значения, рассчитываемого по специальным методикам для каждой частоты информационного (опасного) побочного электромагнитного излучения ТСПИ.

В системах пространственного зашумления в основном используются помехи типа «белого шума» или «синфазные помехи».

Пространственное зашумление эффективно не только для закрытия электромагнитного, но и электрического каналов утечки информации, так как помеховый сигнал при излучении наводится в соединительных линиях ВТСС и посторонних проводниках, выходящих за пределы контролируемой зоны.

Применяют также неэнергетический (статистический) метод активной маскировки (пространственного зашумления). Метод заключается в изменении вероятностной структуры сигнала, принимаемого приемником злоумышленников, путем излучения специального маскирующего сигнала. Исходной предпосылкой в данном методе является случайный характер электромагнитных излучений ПК.

Линейное включает:

Линейное зашумление линий электропитания и заземления;

Линейное зашумление посторонних проводников и соединительных линий ВТСС.

Системы линейного зашумления применяются для маскировки наведенных опасных сигналов в линиях, если они имеют выход за пределы контролируемой зоны.

В простейшем случае система линейного зашум-ления представляет собой генератор шумового сигнала, формирующий шумовое маскирующее напряжение с заданными спектральными, временными и энергетическими характеристиками. Генератор гальванически подключается в линию, которую необходимо зашумить (например, посторонний проводник). На практике наиболее часто подобные системы используются для зашумления линий электропитания (осветительной и розеточ-ной сети).

2.2. Защита речевой информации.

Для защиты акустической (речевой) информации используются пассивные и активные методы и средства.

Пассивные методы защиты акустической (речевой) информации направлены на:

Ослабление акустических (речевых) сигналов на границе контролируемой зоны до величин, обеспечивающих невозможность их выделения средством разведки на фоне естественных шумов;

Ослабление информационных электрических сигналов в соединительных линиях ВТСС, имеющих в своем составе электроакустические преобразователи, обладающие микрофонным эффектом, до величин, обеспечивающих невозможность их выделения средством разведки на фоне естественных шумов;

Исключение (ослабление) прохождения сигналов высокочастотного навязывания во вспомогательные технические средства, имеющие в своем составе электроакустические преобразователи, обладающие микрофонным эффектом;

Обнаружение излучений акустических закладок и побочных электромагнитных излучений диктофонов в режиме записи;

Обнаружение несанкционированных подключений к телефонным линиям связи.

Звукоизоляция помещений направлена на локализацию источников акустических сигналов внутри них и проводится в целях исключения перехвата акустической (речевой) информации по прямому акустическому (через щели, окна, двери, технологические проемы, вентиляционные каналы и т.д.) и вибрационному (через ограждающие конструкции, трубы водо-, тепло- и газоснабжения, канализации и т.д.) каналам.

Основное требование к звукоизоляции помещений заключается в том, чтобы за его пределами отношение акустический с/ш не превышало некоторого допустимого значения, исключающего выделение речевого сигнала на фоне естественных шумов средством разведки.

Звукоизоляция помещений обеспечивается с помощью архитектурных и инженерных решений, а также применением специальных строительных и отделочных материалов.

Для повышения звукоизоляции в помещениях применяют акустические экраны, устанавливаемые на пути распространения звука на наиболее опасных (с точки зрения разведки) направлениях.

Действие акустических экранов основано на отражении звуковых волн и образовании за экраном звуковых теней. Размеры эффективных экранов превышают более чем в 2 - 3 раза длину волны. Реально достигаемая эффективность - 8 ... 10 дБ.

Для ведения конфиденциальных разговоров разработаны специальные звукоизолирующие кабины. Кабины с двухслойными звукопоглощающими плитами обеспечивают ослабление звука до 35...40 дБ. Кабины бескаркасного типа дороги в изготовлении, но снижение уровня звука в них может достигать 50 ... 55 дБ.

Ослабление акустических (речевых) сигналов осуществляется путем звукоизоляции помещений. Ослабление информационных электрических сигналов в соединительных линиях ВТСС и исключение (ослабление) прохождения сигналов высокочастотного навязывания во вспомогательные технические средства осуществляется методами фильтрации сигналов.

Активные методы защиты акустической информации направлены на:

Создание маскирующих акустических и вибрационных помех в целях уменьшения отношения С/Ш на границе контролируемой зоны до величин, обеспечивающих невозможность выделения информационного акустического сигнала средством разведки;

Создание маскирующих электромагнитных помех в соединительных линиях ВТСС, имеющих в своем составе электроакустические преобразователи, обладающие микрофонным эффектом, в целях уменьшения отношений сигнал/шум до величин, обеспечивающих невозможность выделения информационного сигнала средством разведки;

Электромагнитное подавление диктофонов в режиме записи;

Ультразвуковое подавление диктофонов в режиме записи;

Создание маскирующих электромагнитных помех в линиях электропитания ВТСС, обладающих микрофонным эффектом, в целях уменьшения отношения сигнал/шум до величин, обеспечивающих невозможность выделения информационного сигнала средством разведки;

Создание прицельных радиопомех акустическим и телефонным радиозакладкам в целях уменьшения отношения с/ш до величин, обеспечивающих невозможность выделения информационного сигнала средством разведки;

Подавление (нарушение функционирования) средств несанкционированного подключения к телефонным линиям;

Уничтожение (вывод из строя) средств несанкционированного подключения к телефонным линиям.

В основе активных методов защиты акустической информации лежит использование различного типа генераторов помех, а также применение других специальных технических средств.

Акустическая маскировка - активная мера защиты, заключается в создании маскирующих акустических помех средствам разведки, т. е. использовании виброакустической маскировки информационных сигналов.

Виброакустическая маскировка эффективно используется для защиты речевой информации от утечки по прямому акустическому, виброакустическому и оптико-электронному каналам утечки информации.

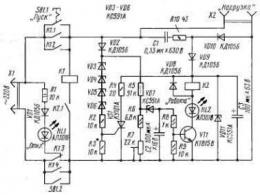

Для формирования акустических помех применяются специальные генераторы, к выходам которых подключены звуковые колонки (громкоговорители) или вибрационные излучатели (вибродатчики). В качестве источников шумовых колебаний используются электровакуумные, газоразрядные, полупроводниковые и другие электронные приборы и элементы.

Роль оконечных устройств, осуществляющих преобразование электрических колебаний в акустические колебания речевого диапазона длин волн, обычно выполняют малогабаритные широкополосные громкоговорители, а осуществляющих преобразование электрических колебаний в вибрационные - вибрационные излучатели (вибродатчики).

В соответствии с нормами для учреждений величина мешающего шума не должна превышать суммарный уровень 45 дБ.

Обнаружения и подавления диктофонов и акустических закладок.

Наиболее эффективным средством обнаружения диктофонов и акустических закладок является нелинейный локатор, устанавливаемый на входе в выделенное помещение и работающий в составе системы контроля доступа.

Для обнаружения работающих в режиме записи диктофонов применяются так называемые детекторы диктофонов. Принцип действия приборов основан на обнаружении слабого магнитного поля, создаваемого генератором подмагничива-ния или работающим двигателем диктофона в режиме записи.

Дальность обнаружения диктофонов в неэкрани-рованных корпусах может составлять 1 ... 1,5 м.

Зона подавления диктофонов зависит от мощности излучения, его вида, а также типа исполь-

зуемой антенны. Обычно зона подавления представляет собой сектор с углом от 30о до 80ои радиусом до 1,5 м (для диктофонов в экранированном корпусе).

Системы ультразвукового подавления излучают мощные неслышимые человеческим ухом ультразвуковые колебания (обычно частота излучения около 20 кГц), воздействующие непосредственно на микрофоны диктофонов или акустических закладок, что является их преимуществом. Ультразвуковое воздействие приводит к перегрузке усилителя низкой частоты диктофона или акустической закладки (усилитель начинает работать в нелинейном режиме) и тем самым - к значительным искажениям записываемых (передаваемых) сигналов. Например, комплекс «Завеса» при использовании двух ультразвуковых излучателей способен обеспечить подавление диктофонов и акустических закладок в помещении объемом 27 м3 .

Постоянный (круглосуточный) радиоконтроль - наиболее эффективным методом выявления радиозакладок в выделенных помещениях является с использованием программно-аппаратных комплексов контроля. Для его организации в специально оборудованном помещении на объекте разворачивается стационарный пункт радиоконтроля, в состав которого включаются один или несколько программно-аппаратных комплексов, позволяющих контролировать все выделенные помещения.

Для подавления радиозакладок также могут использоваться системы пространственного электромагнитного зашумления, применяемые для маскировки побочных электромагнитных излучений ТСПИ. Для подавления радиозакладок необходимо использовать генераторы шума с повышенной мощностью.

Помехоподавляющие фильтры устанавливаются в линии питания розеточной и осветительной сетей в местах их выхода из выделенных помещений. Учитывая, что сетевые закладки используют для передачи информации частоты свыше 40 ... 50 кГц, для защиты информации необходимо использовать фильтры низких частот с граничной частотой не более 40 кГц. К таким фильтрам относятся, например фильтры типа ФСПК, граничная частота которых составляет 20 кГц.

Устранение несанкционированного использования диктофона - устранение нежелательных записей на диктофон на расстояниях ближе 1,5-2 м может решаться несколькими методами (в том числе и скрыто для пользователя диктофона). Интерференционный метод позволяет устранить за-

писи на расстояниях до 3-10м. Уровень ультразвуковых колебаний используется в пределах 80 ... 100 дБ. Этот метод может использоваться также и в автомобилях и в самолетах.

Методы и средства поиска закладных электронных устройств перехвата информации

Поиск и обнаружение закладных устройств может осуществляться визуально, а также с использованием специальной аппаратуры: детекторов диктофонов и видеокамер, индикаторов поля, радиочастотомеров и интерсепторов, сканерных приемников и анализаторов спектра, программно-аппаратных комплексов контроля, нелинейных локаторов, рентгеновских комплексов, обычных тестеров, а также специальной аппаратуры для проверки проводных линий и т.д..

Метод поиска закладных устройств во многом определяется использованием той или иной аппаратуры контроля. К основным методам поиска закладных устройств можно отнести:

Специальное обследование выделенных помещений;

Поиск радиозакладок с использованием индикаторов поля, радиочастотомеров и интерсепторов, поиск сканерных приемников и анализаторов спектра, программно-аппаратных комплексов контроля;

Поиск портативных звукозаписывающих устройств с использованием детекторов диктофонов по наличию их побочных электромагнитных излучений генераторов подмагничивания и электродвигателей;

Поиск портативных видеозаписывающих устройств с использованием детекторов видеокамер;

Поиск закладок с использованием нелинейных локаторов;

Поиск закладок с использованием рентгеновских комплексов;

Проверка с использованием ВЧ-зондов линий электропитания, радиотрансляции и телефонной связи;

Измерение параметров линий электропитания, телефонных линий связи;

Проведение тестового «прозвона» всех телефонных аппаратов, установленных в проверяемом помещении, с контролем прохождения всех вызывных сигналов АТС.

Простейшими и наиболее дешевыми обнаружителями радиоизлучений закладных устройств являются индикаторы электромагнитного поля, которые световым или звуковым сигналом сигнализируют о наличии в точке расположения антенны электромагнитного поля с напряженностью выше пороговой (фоновой). Более сложные из них - частотомеры обеспечивают, кроме того, измерение несущей частоты наиболее «сильного» в точке приема сигнала.

Для обнаружения излучений закладных устройств в ближней зоне могут использоваться и специальные приборы, называемые интерсепто-рами. Интерсептор автоматически настраивается на частоту наиболее мощного сигнала и осуществляет его детектирование. Чувствительность обнаружителей поля мала, поэтому они позволяют обнаруживать излучения радиозакладок в непосредственной близости от них.

Существенно лучшую чувствительность имеют специальные

радиоприемники с автоматизированным сканированием радиодиапазона (сканеры). Они обеспечивают поиск в диапазоне частот от десятков кГц до единиц ГГц. Лучшими возможностями по поиску радиозакладок обладают анализаторы спектра. Кроме перехвата излучений закладных устройств они позволяют анализировать и их характеристики, что немаловажно при обнаружении радиозакладок, использующих для передачи информации сложные виды сигналов.

Большую группу образуют средства обнаружения или локализации закладных устройств по физическим свойствам элементов электрической схемы или конструкции - полупроводниковым приборам, электропроводящим металлическим деталям конструкции и т.д. Из этих средств наиболее достоверные результаты обеспечивают нелинейные радиолокаторы, которые принимают 2-ю и3-ю гармоники отраженного сигнала, обусловленые нелинейностью характеристик полупроводников.

Металлоискатели (металлодетекторы) реагируют на наличие в зоне поиска электропроводных материалов, прежде всего металлов, и позволяют обнаруживать корпуса или другие металлические элементы закладки.

Переносные рентгеновские установки применяются для просвечивания предметов, назначения которых не удается выявить без их разборки, прежде всего тогда, когда разборка невозможна без разрушения найденного предмета.

Защита телефонных линий. При защите телефонных аппаратов и телефонных линий необходимо учитывать несколько аспектов:

Телефонные аппараты (даже при положенной трубке) могут быть использованы для перехвата акустической речевой информации из помещений, в которых они установлены, т. е. для подслушивания разговоров в этих помещениях;

Телефонные линии, проходящие через помещения, могут использоваться в качестве источников питания акустических закладок, установленных в этих помеще-

ниях, а также для передачи перехваченной информации;

Возможен перехват (подслушивание) телефонных разговоров путем гальванического или через индукционный датчик подключения к телефонной линии закладок (телефонных ретрансляторов), диктофонов и других средств несанкционированного съема информации.

Телефонный аппарат имеет несколько элементов, имеющих способность преобразовывать акустические колебания в электрические, т. е. обладающих «микрофонным эффектом»: звонковая цепь, телефонный и, конечно, микрофонный капсюли. За счет электроакустических преобразований в этих элементах возникают информационные (опасные) сигналы.

Для защиты телефонного аппарата от утечки акустической (речевой) информации по электроакустическому каналу используются как пассивные, так и активные методы и средства.

Широко применяются пассивные методы за-щиты:

Ограничение опасных сигналов;

Фильтрация опасных сигналов (главным образом для защиты телефонного аппарата от «ВЧ-навязывания»);

Отключение преобразователей (источников) опасных сигналов.

Отключение телефонных аппаратов от линии при ведении в помещении конфиденциальных разговоров является наиболее эффективным методом защиты информации (установка в корпусе ТА или ТЛ специального выключателя, включаемого и выключаемого вручную, или специального устройства защиты, автоматически отключающего телефонный аппарат от линии при положенной телефонной трубке).

К основным активным методам из них относятся:

Подача во время разговора в телефонную линию синфазного маскирующего низкочастотного сигнала (метод синфазной низкочастотной маскирующей помехи);

Подача во время разговора в телефонную линию маскирующего высокочастотного сигнала звукового диапазона (метод высокочастотной маскирующей помехи);

Подача во время разговора в телефонную линию маскирующего высокочастотного ультразвукового сигнала (метод ультразвуковой маскирующей помехи);

Поднятие напряжения в телефонной линии во время разговора (метод повышения напряжения);

Подача во время разговора в линию напряжения, компенсирующего постоянную составляющую телефонного сигнала (метод «обнуления»);

Подача в линию при положенной телефонной трубке маскирующего низкочастотного сигнала (метод низкочастотной маскирующей помехи);

Подача в линию при приеме сообщений маскирующего низкочастотного (речевого диапазона) с известным спектром (компенсационный метод);

Подача в телефонную линию высоковольтных импульсов (метод «выжигания»).

Суть метода синфазной маскирующей низкочастотной (НЧ) помехи заключается в подаче в каждый провод телефонной линии с использованием единой системы заземления аппаратуры АТС и нулевого провода электросети 220 В (нулевой провод электросети заземлен) согласованных по амплитуде и фазе маскирующих сигналов речевого диапазона частот (как правило, основная мощность помехи сосредоточена в диапазоне частот стандартного телефонного канала: 300 ... 3400 Гц). В телефонном аппарате эти помеховые сигналы компенсируют друг друга и не оказывают мешающего воздействия на полезный сигнал (телефонный разговор). Если же информация снимается с одного провода телефонной линии, то помеховый сигнал не компенсируется. А так как его уровень значительно превосходит полезный сигнал, перехват информации (выделение полезного сигнала) становится невозможным.

В качестве маскирующего помехового сигнала, как правило, используются дискретные сигналы (псевдослучайные последовательности импульсов) . Метод синфазного маскирующего низкочастотного сигнала используется для подавления телефонных радиозакладок (как с параметрической, так и с кварцевой стабилизацией частоты) с последовательным (в разрыв одного из проводов) включением, а также телефонных радиозакладок и диктофонов с подключением к линии (к одному из проводов) с помощью индукционных датчиков различного типа.

Метод высокочастотной маскирующей помехи заключается в подаче во время разговора в телефонную линию широкополосного маскирующего сигнала в диапазоне высших частот звукового диапазона .В качестве маскирующего сигнала используются широкополосные аналоговые сигналы типа «белого шума» или дискретные сигналы типа псевдослучайной последовательности импульсов. Чем ниже частота помехового сигнала, тем выше его эффективность и тем большее мешающее воздействие он оказывает на полезный сигнал. Обычно используются частоты в диапазоне от 6 ... 8 кГц до 16 ... 20 кГц. Данный метод используется для подавления практически всех типов подслушива-

ющих устройств как контактного (параллельного и последовательного) подключения к линии, так и подключения с использованием индукционных датчиков.

Метод ультразвуковой маскирующей помехи в основном аналогичен рассмотренному выше. Отличие состоит в том, что используются помеховые сигналы ультразвукового диапазона с частотами от 20 ... 25 кГц до 50 ... 100 кГц .

Метод повышения напряжения заключается в поднятии напряжения в телефонной линии во время разговора и используется для ухудшения качества функционирования телефонных радиозакладок . Поднятие напряжения в линии до 18 ... 24В вызывает у радиозакладок с последовательным подключением и параметрической стабилизацией частоты «уход» несущей частоты и ухудшение разборчивости речи вследствие размытия спектра сигнала. У радиозакладок с последовательным подключением и кварцевой стабилизацией частоты наблюдается уменьшение отношения с/ш на 3...10 дБ. Телефонные радиозакладки с параллельным подключением при таких напряжениях в ряде случаев просто отключаются.

Метод «обнуления» предусматривает подачу во время разговора в линию постоянного напряжения, соответствующего напряжению в линии при поднятой телефонной трубке, но обратной полярности. Этот метод используется для нарушения функционирования подслушивающих устройств с контактным параллельным подключением к линии и использующих ее в качестве источника питания. К таким устройствам относятся: параллельные телефонные аппараты, проводные микрофонные системы с электретными микрофонами, использующие телефонную линию для передачи информации, акустические и телефонные закладки с питанием от телефонной линии и т.д.

Метод низкочастотной маскирующей помехи заключается в подаче в линию при положенной телефонной трубке маскирующего сигнала (наиболее часто типа «белого шума») речевого диапазона частот 300 ... 3400 Гц и применяется для подавления проводных микрофонных систем, использующих телефонную линию для передачи информации на низкой частоте, а также для активизации (включения на запись) диктофонов, подключаемых к телефонной линии с помощью адаптеров или индукционных датчиков, что приводит к сматыванию пленки в режиме записи шума (т. е. при отсутствии полезного сигнала).

Компенсационный метод используется для односторонней маскировки (скрытия) речевых сообщений, передаваемых абоненту по телефонной линии. Суть метода заключается в передаче скрываемого сообщения на приемной стороне в телефонную линию совместно с маскирующей помехой (цифровой или аналоговый маскирующий сигнал речевого диапазона с известным спектром). Одновременно этот же маскирующий сигнал подается на один из входов двухканального адаптивного фильтра, на другой вход которого поступает аддитивная смесь принимаемого полезного сигнала речевого сигнала (передаваемого сообщения) и этого же помехового сигнала. Аддитивный фильтр компенсирует (подавляет) шумовую составляющую и выделяет полезный сигнал, который подается на телефонный аппарат или устройство звукозаписи. Односторонняя маскировка речевых сообщений не позволяет вести двухсторонние телефонные разговоры.

Метод «выжигания» реализуется путем подачи в линию высоковольтных (напряжением более 1500 В) импульсов, приводящих к электрическому «выжиганию» входных каскадов электронных устройств перехвата информации и блоков их питания, гальванически подключенных к телефонной линии. При использовании данного метода телефонный аппарат от линии отключается. Подача импульсов в линию осуществляется два раза. Первый (для «выжигания» параллельно подключенных устройств) - при разомкнутой телефонной линии, второй (для «выжигания» последовательно подключенных устройств) - при закороченной телефонной линии.

Наряду со средствами активной защиты на практике широко используются методы контроля телефонных линий, основанные на том, что любое подключение к ним вызывает изменение электрических параметров линий: амплитуд напряжения и тока в линии, а также значений емкости, индуктивности, активного и реактивного сопротивления линии.

3. Защита информации от утечки по визуально-оптическим каналам

Защита информации от утечки по визуально-оптическому каналу - это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счет распространения световой энергии. С помощью зрительной системы человек получает наибольший (до 90%) объем информации из внешнего мира. Соседние участки

видимого спектра - инфракрасный и ультрафиолетовый - также несут существенную информацию об окружающих предметах, но она не может быть воспринята человеческим глазом непосредственно. Для этих целей используются различного рода преобразователи невидимого изображения в видимое - визуализация невидимых изображений.

Уменьшение освещенности вызывает ухудшение работы зрения а, следовательно, сокращение дальности и ухудшение цветоразличия. Эти физические особенности необходимо учитывать при защите информации от утечки по визуально-оптическим каналам.

С целью защиты информации от утечки по визуально-оптическому каналу рекомендуется:

Располагать объекты защиты так, чтобы исключить отражение света в стороны возможного расположения злоумышленника (пространственные ограждения);

Уменьшить отражательные свойства объекта защиты;

Уменьшить освещенность объекта защиты (энергетические ограничения);

Использовать средства преграждения или значительного ослабления отраженного света: ширмы, экраны, шторы, ставни, темные стекла и другие преграждающие среды, преграды;

Применять средства маскирования, имитации и другие с целью защиты и введения в заблуждение злоумышленника;

Использовать средства пассивной и активной защиты источника от неконтролируемого распространения отражательного или излученного света и других излучений;

Осуществлять маскировку объектов защиты, варьируя отражательными свойствами и контрастом фона;

Применять маскирующие средства сокрытия объектов можно в виде аэрозольных завес и маскирующих сеток, красок, укрытий.

4. Защита информации от утечки в каналах связи

Методы защиты информации в канале радиосвязи можно разделить на две группы:

Ограничивающие физический доступ к линии и аппаратуре связи;

Преобразующие сигналы в линии к форме, исключающей (затрудняющей) для злоумышленника восприятие или искажение содержания передачи.

Ограничение физического доступа предполагает исключение (затруднение):

Непосредственного несанкционированного подключения аппаратуры злоумышленника к электрическим цепям аппаратуры абонентского терминала;

Использования для перехвата информации электромагнитных полей в окружающем пространстве и наводок в отходящих цепях, сети питания и заземления;

Получение злоумышленником вспомогательной информации об используемом оборудовании и организации связи, облегчающей последующее несанкционированное вмешательство в канал связи в целях его подавления и создания помех.

Устойчивость к несанкционированному подключению обеспечивается трудностью доступа к работе в составе сети обмена данными. Свойства применяемых протоколов связи и обмена данными в равной степени относятся к радио- и проводным сетям и характеризуют их способность обеспечивать безопасность информации. Чтобы терминал распознавался системой, он должен быть внесен в опросную таблицу в центральном компьютере системы управления. Несмотря на то, что система может самостоятельно распознавать новые терминалы и автоматически вносить их в таблицу, ее содержание постоянно контролируется администратором сети и специальными программами, которые могут локализовать нового пользователя, получившего доступ к сети, и предпринять соответствующие меры по исключению его дальнейшей работы.

Устойчивость к подавлению и воздействию помех обеспечивается скрытием номинала рабочей частоты системы обмена данными. Факт появления помех немедленно выявляется, а источник излучения становится объектом пеленгования и локализации.

Для повышения устойчивости к перехвату данных в радиосвязи используют:

Скрытие необходимой для перехвата номинала рабочей частоты, используемой для обмена данными. При соблюдении пользователями минимальных правил безопасности получение этой информации затруднено;

Использование специальных схем модуляции сигнала и собственных преамбул (структур пакета данных), что приводит к невозможности получения доступа к передаваемой информации, если нет соответствующего радиомодема или специального оборудования для анализа сигналов;

Выбор в большинстве радиосетей топологии типа «звезда», где обмен данными производится через базовую станцию. Для организации перехвата во всей радиосети аппаратуру съема информации разместить на такой же выгодной позиции, что и базовая станция, что в большинстве случаев оказывается невозможным.

Методы второй группы направлены на обратимое изменение формы представления передаваемой информации. Преобразование должно придавать информации вид, исключающий ее воспри-

ятие при использовании аппаратуры, стандартной для данного канала связи.

Для защиты информации при использовании средств радиосвязи применяют в основном два основных метода закрытия речевых сигналов:

Аналоговое скремблирование;

Дискретизация речи с последующим шифрованием.

Аналоговые скремблеры преобразуют исходный

речевой сигнал посредством изменения его амплитудных, частотных и временных параметров в различных комбинациях:

В частотной области - частотная инверсия (преобразование спектра сигнала с помощью гетеродина и фильтра), частотная инверсия и смещение (частотная инверсия с меняющимся скачкообразно смещением несущей частоты), разделение полосы частот речевого сигнала на ряд поддиапазонов с последующей их перестановкой и инверсией;

Во временной области - разбиение блоков или частей речи на сегменты с перемешиванием их во времени с последующим прямым и/или реверсивным считыванием);

Комбинация временного и частотного скремблиро-вания.

Полученное после скремблирования закрытое речевое сообщение передается в канал связи.

Цифровые системы закрытия речи подразделяются на широкополосные и узкополосные. В таких системах речевые компоненты кодируются в цифровой поток данных, который смешивается с псевдослучайной последовательностью, вырабатываемой ключевым генератором по одному из криптографических алгоритмов. Полученное таким образом закрытое речевое сообщение передается при помощи модема в канал связи. На приемном конце канала связи производятся обратные преобразования с целью получения открытого речевого сигнала.

В системах подвижной радиосвязи практическое применение нашли в основном частотные и временные преобразования сигнала, а также их комбинации. Для малогабаритных скремблеров, применяемых в УКВ радиостанциях, чаще всего используются следующие виды преобразования сигнала:

Частотная инверсия сигнала, разбиение полосы частот речевого сигнала на несколько поддиапазонов (обычно на два) и частотная инверсия спектра в каждом относительно средней частоты поддиапазона,

Разбиение полосы частоты речевого сигнала на несколько поддиапазонов (как правило, на четыре) и их частотные перестановки,

Разбиение сигнала на речевые сегменты и их перестановки во времени.

Основными техническими характеристиками скремблеров, которые необходимо оценивать при выборе конкретного типа устройства защиты информации радиосвязи, являются уровень закрытия информации, остаточная разборчивость, качество восстановления сигнала, влияние на параметры радиостанций, уровень технического исполнения (габариты, потребление, возможность установки в различные типы станций и т.п.).

Другим возможным способом активного противодействия съему информации является постановка радиоэлектронных помех.

Радиоэлектронные помехи - это не поражающие электромагнитные излучения, которые нарушают или затрудняют работу радиолинии «передатчик-приемник». В зависимости от способа наведения помех, соотношения ширины спектров помех и полезных сигналов помехи подразделяются на заградительные и прицельные.

Заградительные помехи имеют ширину спектра частот, значительно превышающую полосу, занимаемую полезным сигналом, что позволяет его подавлять целиком в полосе частот. Такие помехи можно создавать, не имея точных данных о параметрах сигнала конкретного устройства (диапазон частот от 300 кГц до 10 ГГц).

Прицельные помехи имеют ширину спектра, соизмеримую (равную или в 1,5-2 раза превышающую) с шириной спектра подавляемого сигнала. Прицельные помехи характеризуются высокой спектральной плотностью мощности, сосредоточенной в узкой полосе частот.

Передатчики помех состоят из источника шумового сигнала, модулятора и генератора несущей частоты. Основными техническими характеристиками передатчика являются мощность и дальность действия; диапазон частот; диаграмма направленности излучения; вид модуляции сигнала (АМ, ЧМ, ФМ) и характер помех: прицельная и заградительная.

Безопасность оптоволоконных систем передачи информации обеспечивают следующими способами:

Для предотвращения подключения злоумышленников к ВОЛС используют внутренние силовые металлические конструкции оптоволоконных кабелей в качестве сигнальных проводов;

Дефекты соединения оптоволоконного кабеля можно устранить установкой дополнительных оптоволоконных повторителей (концентраторов), изготавливать заказные

кабельные комплекты, то есть кабели с уже смонтированными и проверенными в заводских условиях коннекторами, исключающими процедуры монтажа и тестирования линии в полевых условиях.

Скрытие информации достигают методом криптографического преобразования, которое заключается в преобразовании ее составных частей (цифр, букв, слогов, слов) к неявному виду с помощью специальных алгоритмов и кодов ключей.

Список литератур ы:

1. Ворона В.А., Костенко В.О. Способы и средства получения акустической речевой информации. -М.: Вестник ВНИИНМАШ - Техническое регулирование и стандартизация, № 1 (14), с. 130-151. 2013.

2. Хореев А.А. Техническая защита информации. Том 1. Технические каналы утечки информации. М.: НПЦ «Аналитика», 2008.

3. Технические средства и методы защиты информа-ции:Учебник для

вузов/ Зайцев А.П., Шелупанов А.А., МещеряковР.В. и др.;

под ред. А.П. Зайцева и А.А. Шелупанова. - М.: ООО«Издательство Машиностроение», 2009 - 508 с.

4. Ворона В.А., Тихонов В.А. Концептуальные основы создания и применения системы защиты объектов. Учебное пособие. - М.: Горячая линия-Телеком. Серия «Обеспечение безопасности объектов», книга 1. 2012. с. 196.

Array ( => Y => Y => Y => Y => presscenter => 23 => Array () => Array ( => Otype => linked_products => linked_service => linked_solutions) => /press-center/article/#ELEMENT_ID#/ => - => - => - => => 1 => N => 1 => 1 => d.m.Y => A => 3600 => Y => => Array ( => 1) => => 1 => Страница => => => 1 => 1 => 4761 => => /press-center/article/ => N => => => => => => /press-center/article/ => ACTIVE_FROM => DESC => ID => DESC [~DISPLAY_DATE] => Y [~DISPLAY_NAME] => Y [~DISPLAY_PICTURE] => Y [~DISPLAY_PREVIEW_TEXT] => Y [~IBLOCK_TYPE] => presscenter [~IBLOCK_ID] => 23 [~FIELD_CODE] => Array ( => =>) [~PROPERTY_CODE] => Array ( => Otype => linked_products => linked_service => linked_solutions) [~DETAIL_URL] => /press-center/article/#ELEMENT_ID#/ [~META_KEYWORDS] => - [~META_DESCRIPTION] => - [~BROWSER_TITLE] => - [~DISPLAY_PANEL] => [~SET_TITLE] => Y [~SET_STATUS_404] => N [~INCLUDE_IBLOCK_INTO_CHAIN] => Y [~ADD_SECTIONS_CHAIN] => Y [~ACTIVE_DATE_FORMAT] => d.m.Y [~CACHE_TYPE] => A [~CACHE_TIME] => 3600 [~CACHE_GROUPS] => Y [~USE_PERMISSIONS] => N [~GROUP_PERMISSIONS] => [~DISPLAY_TOP_PAGER] => N [~DISPLAY_BOTTOM_PAGER] => Y [~PAGER_TITLE] => Страница [~PAGER_SHOW_ALWAYS] => N [~PAGER_TEMPLATE] => [~PAGER_SHOW_ALL] => Y [~CHECK_DATES] => Y [~ELEMENT_ID] => 4761 [~ELEMENT_CODE] => [~IBLOCK_URL] => /press-center/article/ [~USE_SHARE] => N [~SHARE_HIDE] => [~SHARE_TEMPLATE] => [~SHARE_HANDLERS] => [~SHARE_SHORTEN_URL_LOGIN] => [~SHARE_SHORTEN_URL_KEY] => [~SEF_FOLDER] => /press-center/article/ [~SORT_BY1] => ACTIVE_FROM [~SORT_ORDER1] => DESC [~SORT_BY2] => ID [~SORT_ORDER2] => DESC =>)

Современные технологии защиты от утечки конфиденциальной информации

На сегодняшний день автоматизированные системы (АС) являются основой обеспечения практически любых бизнес-процессов, как в коммерческих, так и в государственных организациях. Вместе с тем повсеместное использование АС для хранения, обработки и передачи информации приводит к обострению проблем, связанных с их защитой. Подтверждением этому служит тот факт, что за последние несколько лет, как в России, так и в ведущих зарубежных странах имеет место тенденция увеличения числа информационных атак, приводящих к значительным финансовым и материальным потерям. Так, по данным Министерства Внутренних Дел РФ количество компьютерных преступлений, связанных с несанкционированным доступом к конфиденциальной информации увеличилось с шестиста в 2000-м году до семи тысяч в 2003-м .

При этом, как отмечают многие исследовательские центры, более 80% всех инцидентов, связанных с нарушением информационной безопасности вызваны внутренними угрозами, источниками которых являются легальные пользователи системы. Считается, что одной из наиболее опасных угроз является утечка хранящейся и обрабатываемой внутри АС конфиденциальной информации. Как правило, источниками таких угроз являются недобросовестные или ущемлённые в том или ином аспекте сотрудники компаний, которые своими действиями стремятся нанести организации финансовый или материальный ущерб. Всё это заставляет более пристально рассмотреть как возможные каналы утечки конфиденциальной информации, так и дать возможность читателю ознакомиться со спектром технических решений, позволяющих предотвратить утечку данных.

Модель нарушителя, которая используется в этой статье, предполагает, что в качестве потенциальных злоумышленников могут выступать сотрудники компании, которые для выполнения своих функциональных обязанностей имеют легальный доступ к конфиденциальной информации. Целью такого рода нарушителей является передача информации за пределы АС с целью её последующего несанкционированного использования – продажи, опубликования её в открытом доступе и т.д. В этом случае можно выделить следующие возможные каналы утечки конфиденциальной информации (рис. 1):

несанкционированное копирование конфиденциальной информации на внешние носители и вынос её за пределы контролируемой территории предприятия. Примерами таких носителей являются флоппи-диски, компакт-диски CD-ROM, Flash-диски и др.;

вывод на печать конфиденциальной информации и вынос распечатанных документов за пределы контролируемой территории. Необходимо отметить, что в данном случае могут использоваться как локальные принтеры, которые непосредственно подключены к компьютеру злоумышленника, так и удалённые, взаимодействие с которыми осуществляется по сети;

несанкционированная передача конфиденциальной информации по сети на внешние серверы, расположенные вне контролируемой территории предприятия. Так, например, злоумышленник может передать конфиденциальную информацию на внешние почтовые или файловые серверы сети Интернет, а затем загрузить её оттуда, находясь в дома или в любом другом месте. Для передачи информации нарушитель может использовать протоколы SMTP, HTTP, FTP или любой другой протокол в зависимости от настроек фильтрации исходящих пакетов данных, применяемых в АС. При этом с целью маскирования своих действий нарушитель может предварительно зашифровать отправляемую информацию или передать её под видом стандартных графических или видео-файлов при помощи методов стеганографии ;

хищение носителей, содержащих конфиденциальную информацию – жёстких дисков, магнитных лент, компакт-дисков CD-ROM и др.

Рис. 1. Каналы утечки конфиденциальной информации

Считается, что в основе любой системы защиты от атак, связанных с утечкой конфиденциальной информации, должны лежать организационные меры обеспечения безопасности. В рамках этих мер на предприятии должны быть разработаны и внедрены организационно-распорядительные документы, определяющие список конфиденциальных информационных ресурсов, возможные угрозы, которые с ними связаны, а также перечень тех мероприятий, которые должны быть реализованы для противодействия указанным угрозам. Примерами таких организационных документов могут являться концепция и политика информационной безопасности, должностные инструкции сотрудников компании и др. В дополнении к организационным средствам защиты должны применяться и технические решения, предназначенные для блокирования перечисленных выше каналов утечки конфиденциальной информации. Ниже приводится описание различных способов защиты информации с учётом их преимуществ и недостатков.

Изолированная автоматизированная система для работы с конфиденциальной информацией

Сущность одного из первых способов, который начал применяться для защиты от утечки конфиденциальной информации, состоит в создании выделенной автономной АС, состоящей из средств вычислительной техники, необходимых для работы с конфиденциальной информацией (рис. 2). При этом такая АС полностью изолируется от любых внешних систем, что даёт возможность исключить возможную утечку информации по сети.

Рис. 2. Выделенная изолированная АС, предназначенная

для обработки конфиденциальной информации

АС этого типа оснащаются системами контроля доступа, а также системами видеонаблюдения. Доступ в помещения, в которых находится АС, осуществляется по специальным пропускам, при этом обычно производится личный досмотр сотрудников с целью контроля электронных и бумажных носителей информации. Для блокирования возможности утечки информации путём её копирования на внешние носители, из компьютеров АС, как правило, удаляются все устройства, при помощи которых можно записать информацию на такие носители. Кроме того, опечатываются все системные блоки и порты компьютеров для исключения возможности несанкционированного подключения новых устройств. При необходимости передать информацию за пределы выделенного помещения данная процедура проводится одним или несколькими сотрудниками по строго оговоренному регламенту при помощи соответствующего оборудования. В этом случае для работы с открытой информацией, а также для доступа к Интернет-ресурсам используется отдельная система, которая физически никак не связана с АС, обрабатывающей конфиденциальную информацию.

Как правило, описанный подход применяется в государственных структурах для защиты секретной информации. Он позволяет обеспечить защиту от всех вышеперечисленных каналов утечки конфиденциальной информации. Однако на практике во многих коммерческих организациях большинство сотрудников должно одновременно иметь доступ к конфиденциальной и открытой информации, а также работать с Интернет-ресурсами. В такой ситуации создание изолированной среды обработки конфиденциальной информации потребовало бы создание двух эквивалентных АС, одна из которых предназначалась только для обработки конфиденциальной информации, а другая – для работы с открытыми данными и ресурсами Интернет. Такой подход, как правило, невозможно реализовать из-за его очевидной избыточности и высокой стоимости.

Системы активного мониторинга рабочих станций пользователей

Системы активного мониторинга представляют собой специализированные программные комплексы, предназначенные для выявления несанкционированных действий пользователей, связанных, в частности, с попыткой передачи конфиденциальной информации за пределы контролируемой территории предприятия. Системы мониторинга состоят из следующих компонентов (рис. 3):

модули-датчики, устанавливаемые на рабочие станции пользователей и обеспечивающие сбор информации о событиях, регистрируемых на этих станциях;

модуль анализа данных, собранных датчиками, с целью выявления несанкционированных действий пользователей, связанных с утечкой конфиденциальной информации;

модуль реагирования на выявленные несанкционированные действия пользователей;

модуль хранения результатов работы системы;

модуль централизованного управления компонентами системы мониторинга.

Датчики систем мониторинга устанавливаются на те рабочие станции, на которых пользователи работают с конфиденциальной информацией. На основе настроек, заданных администратором безопасности, датчики системы позволяют контролировать доступ приложений пользователей к конфиденциальной информации, а также накладывать ограничения на те действия, которые пользователь может выполнить с этой информацией. Так, например, системы активного мониторинга позволяют запретить запись конфиденциальной информации на внешние носители, заблокировать передачу информации на внешние сетевые адреса, а также вывод данных на печать.

Рис. 3. Типовая архитектура систем активного мониторинга рабочих станций пользователей

Примерами коммерческих программных продуктов, которые могут быть отнесены к классу систем активного мониторинга, являются - система управления политикой безопасности «Урядник» (www.rnt.ru), система разграничения доступа «DeviceLock» (www.devicelock.ru) и система мониторинга «InfoWatch» (www.infowatch.ru).

Преимуществом использования систем мониторинга является возможность создания виртуальной изолированной среды обработки конфиденциальной информации без физического выделения отдельной АС для работы с данными ограниченного доступа. Кроме того, системы этого типа позволяют программно ограничить вывод информации на внешние носители, что избавляет от необходимости физического удаления из компьютеров устройств записи информации, а также опечатывания портов и системных блоков. Однако, применение систем активного мониторинга влечёт за собой установку дополнительного ПО на каждую рабочую станцию, что потенциально может привести к увеличению сложности администрирования АС, а также к возможным конфликтам в работе программ системы.

Выделенный сегмент терминального доступа к конфиденциальной информации

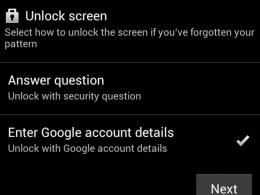

Ещё один способ защиты от утечки конфиденциальной информации заключается в организации доступа к конфиденциальной информации АС через промежуточные терминальные серверы. При такой схеме доступа пользователь сначала подключается к терминальному серверу, на котором установлены все приложения, необходимые для работы с конфиденциальной информацией. После этого пользователь в терминальной сессии запускает эти приложения и начинает работать с ними так, как будто они установлены на его рабочей станции (рис. 4).

Рис. 4. Схема установки терминального сервера доступа к конфиденциальным данным

В процессе работы в терминальной сессии пользователю отсылается только графическое изображение рабочей области экрана, в то время как вся конфиденциальная информация, с которой он работает, сохраняется лишь на терминальном сервере. Один такой терминальный сервер, в зависимости от аппаратной и программной конфигурации, может одновременно обслуживать сотни пользователей. Примерами терминальных серверов являются продукты Microsoft Terminal Services (www.microsoft.com) и Citrix MetaFrame (www.citrix.com).

Практическое использование технического решения на основе терминального сервера позволяет обеспечить защиту от несанкционированного копирования конфиденциальной информации на внешние носители за счёт того, что вся информация хранится не на рабочих станциях, а на терминальном сервере. Аналогичным образом обеспечивается защита и от несанкционированного вывода документов на печать. Распечатать документ пользователь может только при помощи принтера, установленного в сегменте терминального доступа. При этом все документы, выводимые на этот принтер, могут регистрироваться в установленном порядке.

Использование терминального сервера позволяет также обеспечить защиту от несанкционированной передачи конфиденциальной информации по сети на внешние серверы вне пределов контролируемой территории предприятия. Достигается это путём фильтрации всех пакетов данных, направленных вовне сегмента терминального доступа, за исключением тех пакетов, которые обеспечивают передачу графического изображения рабочей области экрана на станции пользователей. Такая фильтрация может быть реализована при помощи межсетевого экрана, установленного в точке сопряжения сегмента терминального доступа с остальной частью АС. В этом случае все попытки установить соединения с терминального сервера на узлы сети Интернет будут заблокированы. При этом сама рабочая станция может иметь беспрепятственный доступ к Интернет-ресурсам. Для обмена информацией между пользователями, работающими в терминальных сессиях, может использоваться выделенный файловый сервер, расположенный в терминальном сегменте доступа.

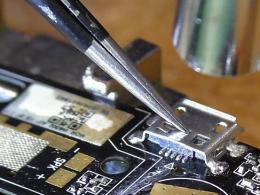

Средства контентного анализа исходящих пакетов данных

Средства контентного анализа обеспечивают возможность обработки сетевого трафика, отправляемого за пределы контролируемой территории с целью выявления возможной утечки конфиденциальной информации. Используются они, как правило, для анализа исходящего почтового и web-трафика, отправляемого в сеть Интернет. Примерами средств контентного анализа этого типа являются системы «Дозор-Джет» (www.jetinfo.ru), «Mail Sweeper» (www.infosec.ru) и «InfoWatch Web Monitor» (www.infowatch.com).

Такие средства защиты устанавливаются в разрыв канала связи между сетью Интернет и АС предприятия, таким образом, чтобы через них проходили все исходящие пакеты данных (рис. 5).

Рис. 5. Схема установки средств контентного анализа в АС

В процессе анализа исходящих сообщений последние разбиваются на служебные поля, которые обрабатываются по критериям, заданным администратором безопасности. Так, например, средства контентного анализа позволяют блокировать пакеты данных, которые содержат такие ключевые слова, как – «секретно», «конфиденциально» и др. Эти средства также предоставляют возможность фильтровать сообщения, которые направляются на внешние адреса, не входящие в систему корпоративного электронного документооборота.

Преимуществом систем защиты данного типа является возможность мониторинга и накладывания ограничений, как на входящий, так и исходящий поток трафика. Однако, эти системы не позволяют гарантировать стопроцентное выявление сообщений, содержащих конфиденциальную информацию. В частности, если нарушитель перед отправкой сообщения зашифрует его или замаскирует под видом графического или музыкального файла при помощи методов стеганографии, то средства контентного анализа в этом случае окажутся практически бессильными.

Средства криптографической защиты конфиденциальной информации

Для защиты от утечки информации могут использоваться и криптографические средства, обеспечивающие шифрование конфиденциальных данных, хранящихся на жёстких дисках или других носителях. При этом ключ, необходимый для декодирования зашифрованной информации, должен храниться отдельно от данных. Как правило, он располагается на внешнем отчуждаемом носителе, таком как дискета, ключ Touch Memory или USB-носитель. В случае, если нарушителю и удастся украсть носитель с конфиденциальной информацией, он не сможет её расшифровать, не имея соответствующего ключа.