Rdp вход по личному сертификату. USB-Ключ для доступа на удаленный рабочий стол

Кратко: позволяет настроить двухфакторную авторизацию для доступа на терминальный сервер. C помощью утилиты MS Remote Desktop Connection либо Remote Desktop Web Connection позволяет вам легко подключаться на Удаленный Рабочий Стол с помощью USB-Ключа (токена).

Как работает Rohos Logon Key с Remote Desktop.

Rohos Logon Key интегрируется в процедуру авторизации Windows Terminal Services и добавляет уровень двухфакторной авторизации в существующую инфраструктуру контроля доступа в систему. После настройки Rohos Logon Key пользователи смогут входить на Удаленный Рабочий Стол либо только при помощи USB-Ключа, либо при помощи USB-Ключа и пароля.

Преимущества защиты Терминального Сервера.

- Метод позволяет ограничить удаленный доступ для некоторых пользователей или списка пользователей.

- Такие пользователи обязаны каждый раз вставлять USB ключ или вводить код OTP.

- Каждый ключ уникален и не может быть подделан

- Нет необходимости подключать USB ключ непосредственно к серверу при его настройке.

- Не нужно устанавливать программу на каждый компьютер, с которого осуществляется доступ*.

- Администратору всего лишь необходимо предварительно настроить и выдать пользователю USB-Ключ для доступа.

Повышенная безопасность посредством электронного USB-Ключа либо Одноразовых паролей:

- Пароль Windows+ USB ключ, например SafeNet, eToken, iKey, ePass и другие с поддержкой PKCS#11.

- Пароль Windows + USB flash носитель.

- Пароль Windows + OTP код, пришедший по SMS на мобильный телефон пользователя.

- Пароль Window + OTP код с программы Google Authenticator, установленной на смартфоне пользователя.

- Только зашифрованный пароль на USB ключе.

- электронный USB-Ключ + PIN-код ключа;

- электронный USB-Ключ + PIN-код ключа + Windows Пароль;

Перед тем как приступить к настройке Rohos Logon key необходимо определиться:

- какой тип USB-Ключа будет использован для авторизации;

- какой тип аутентификации вы хотите использовать:

1) двухфакторный = USB-Ключ + Windows Пароль,

2) однофакторный = USB-Ключ (сюда также входит вариант USB-Ключ + PIN-код ключа если таковой имеется),

3) использовать USB-Ключ только на локальном ПК. При этом Терминальный сервер не будет проверять наличие USB-Ключ у клиента.

| Способ аутентификации на Терминальный сервер | Тип USB-Ключа | Установка ПО Rohos Logon Key на клиент и терминальный сервер | |

| Клиент Windows Vista/7/8 | TS Server Сервер Windows 2008/2012 | ||

| 1) Двухфакторная авторизация (USB-Ключ и Windows пароль). | USB-токены (PKCS#11)

|

||

| 2) Однофакторная аутентификация (только USB-Ключ) | USB flash drive

USB-токены (PKCS#11) Смарт-карты++3) |

||

| 3) USB-Ключ используется для удобства. Терминальный сервер не проверяет наличие USB-Ключа. | Любой тип USB-Ключа | ||

* В случае использования USB flash drive в качестве ключа доступа, на компьютер клиента необходимо установить одну из двух программ: либо программу , либо . В процессе создания ключа на сервере, на USB — накопитель будет скопирован , обеспечивающий использование USB диска в качестве ключа для подключения к Remote Desktop. Этот портативный компонент можно будет запустить на других рабочих станциях, используемых для удаленного подключения к серверу.

После того как вы определились с типом USB-Ключа и способом двухфакторной авторизации вы можете приступить к установке Rohos Logon Key .

Типы USB ключей и технологии, подходящие для аутентификации через Remote desktop с программой Rohos Logon Key:

- Smart-карты, Java Cards (Mifare 1K)

- Токены на основе PKCS11. Например SafeNet eToken, Securetoken ST3/4, senseLock trueToken, RuToken, uaToken, iKey.

- Yubikey и OTP токены, например Google Authenticator

- USB Flash накопители. В этом случае после создания ключа на USB диск будет скопирован портативный компонент программы.

Этапы подготовки соединения с использованием программы Rohos Logon Key:

1. Установите программу Rohos Logon Key на терминальном сервере . В настройках программы укажите тип USB ключа.

2. Установите пакет Rohos Management Tools на компьютер, с которого будет осуществляться доступ на удаленный рабочий стол для создания ключей.

3. Создание ключей для доступа через RDC:

Подключите к локальному компьютеру ваш будущий USB ключ. Подключитесь к терминальному серверу через RDC. В настройках программы Remote Desktop укажите, какие локальные ресурсы (USB диски или смарт-карты) следует предоставить удаленному компьютеру.

Запустите программу Rohos Logon Key на терминальном сервере. Воспользуйтесь командой Setup a key , укажите пользователя, для которого вы создаете ключ и, если необходимо, впишите его пароль.

Замечание : Некоторые типы USB ключей можно создать в программе USB key manager из пакета Rohos Managment tools . Этот пакет устанавливается на компьютере администратора. После создания всех ключей в этой программе необходимо экспортировать их список на терминальный сервер. . В этой же программе есть кнопка, копирующая на USB накопитель программы.

4. Настройка Rohos Logon Key на Терминальном Сервере:

После создания всех ключей вы можете усилить безопасность сервера, запретив определенным пользователям доступ к нему без USB ключа. Откройте настройки программы Rohos Logon Key, список Разрешить доступ только с помощью USB-Ключа.

Варианты выбора:

- None

Все пользователи могут входить как по паролю, так и с использованием USB ключа. Такая настройка для терминального сервера не рекомендуется. - For any user

Эта опция аналогична старой опции Allow login only by USB Key . Все пользователи обязаны использовать USB ключ для входа или разблокировки Windows. - For listed users

Только пользователи из списка обязаны использовать USB ключ для входа. Все остальные пользователи могут входить по паролю. Список создается автоматически, когда USB ключ создается для какого-либо пользователя. Имя пользователя с USB ключа заносится в этот список. Кроме того, список пользователей и ключей можно импортировать с другого компьютера. Разумеется, это может сделать только администратор. - For ‘rohos’ user group in Active Directory

Каждый пользователь из группы rohos обязан использовать USB ключ.

Внимание : группа пользователей rohos должна быть создана администратором Active Directory. - For Remote desktop login

Локальные пользователи могут входить как с ключом, так и без USB ключа. Удаленный вход возможен только с USB ключом. Этот вариант идеально подходит для усиления безопасности терминального сервера. - For Remote desktop login outside LAN

Пользователи в локальной сети могут входить на терминальный сервер и без ключа . Только пользователи, входящие через dial-up, DSL соединения, а также из других сетей, обязаны использовать ключи USB.

Подключение к удаленному рабочему столу

При подключении мы увидим вот такое диалоговое окно сетевой идентификации.

Следует выбрать имя пользователя и ввести пароль учетной записи на TS.

Если проверка подлинности пароля прошла успешно, то происходит подключение к Удаленному Рабочему Столу. На этом этапе Rohos Logon Key проверяет наличие USB-Ключа пользователя.

Rohos Logon Key может остановить доступ, если USB-Ключ не подключен:

Если используется токен с одноразовым паролем, появится окно для его ввода.

Портативный Rohos Logon Key

Программа поможет вам, если вы используете USB flash drivе,

но не можете или не желаете устанавливать на локальный компьютер ни Rohos Logon Key,

ни Rohos Management tools

. Этот компонент автоматически копируется на флешку во время создания ключа на терминальном сервере. Кроме того его можно получить, запустив программу USB key manager

Pro лицензия

— для доступа через Remote desktop к сетевому компьютеру(не терминальный сервер), а также для использования в условиях домена.

Попробовать Rohos Logon Key бесплатно в течении 15-дней. Rohos Logon Key.

По истечении этого периода программа также будет работать, но будет напоминать зарегистрироваться.

Протокол RDP с защитой на уровне сети (SSL), к сожалению, не получил широкого распространения среди системных администраторов, предпочитающих защищать терминальные соединения другим способом. Возможно это связано с кажущейся сложностью способа, однако это не так, в данном материале мы рассмотрим как просто и без затруднений организовать такую защиту.

Какие преимущества дает нам защита RDP при помощи SSL? Во первых надежное шифрование канала, проверку подлинности сервера на основании сертификата и проверку подлинности пользователя на уровне сети. Последняя возможность доступна начиная с Windows Server 2008. Проверка подлинности на уровне сети позволяет повысить безопасность сервера терминалов за счет того, что проверка происходит еще до начала сеанса.

Проверка подлинности на уровне сети производится до подключения к удаленному рабочему столу и отображения экрана входа в систему, это снижает нагрузку на сервер и значительно увеличивает его защиту от злоумышленников и вредоносных программ, а также снижает вероятность атак типа "отказ в обслуживании".

Для полноценного использования всех возможностей RDP через SSL клиентские ПК должны работать под управлением Windows XP SP3, Windows Vista или Windows 7 и использовать RDP клиент версии 6.0 или более поздней.

При использовании Windows Server 2003 SP1 и более поздних версий, будут доступны шифрование канала при помощи SSL (TLS 1.0) и проверка подлинности сервера, клиентские ПК должны иметь версию RDP клиента 5.2 или более позднюю.

В нашей статье мы будем рассматривать настройку терминального сервера на базе Windows Server 2008 R2, однако все сказанное будет справедливо и для Windows Server 2003 (за исключением отсутствующих возможностей).

Для успешной реализации данного решения в вашей сети должен находиться работающий центр сертификации, настройку которого мы рассматривали в . Для доверия сертификатам выданным данным ЦС на терминальный сервер необходимо установить сертификат ЦС (или цепочку сертификатов) в хранилище .

Затем следует выполнить запрос сертификата подлинности сервера со следующими параметрами:

Имя - полное имя терминального сервера (т.е. server.domain.com если сервер входит в домен domain.com)

- Тип сертификата - Сертификат проверки подлинности сервера

- Установите опцию Создать новый набор ключей

- CSP - Microsoft RSA SChannel Cryptographic Provider .

- Установите флажок Пометить ключ как экспортируемый .

- Для ЦС предприятия установите флажок Использовать локальное хранилище компьютера для сертификата . (В автономном ЦС данная опция недоступна).

Отправьте запрос центру сертификации и установите выданный сертификат. Данный сертификат должен быть установлен в локальное хранилище компьютера, иначе он не сможет быть использован службами терминалов. Чтобы проверить это запустим консоль MMC (Пуск - Выполнить - mmc ) и добавим оснастку Сертификаты (Файл - Добавить или удалить оснастку ) для учетной записи компьютера.

В корне консоли выберите нажмите Вид - Параметры и установите режим просмотра Упорядочить сертификаты по назначению . Выданный сертификат должен находиться в группе Проверка подлинности сервера .

Если вы получали сертификат с помощью изолированного (автономного) ЦС (сеть не имеет доменной структуры) то он по умолчанию будет установлен в хранилище учетной записи пользователя и придется выполнить ряд дополнительных действий.

Откройте Internet Explorer - Свойства обозревателя - Содержимое - Сертификаты , выданный сертификат должен быть установлен в хранилище Личные .

Произведите его экспорт. При экспорте укажите следующие опции:

- Да, экспортировать закрытый ключ

- Удалить закрытый ключ после успешного экспорта

После чего удалите сертификат из данного хранилища. В оснастке Сертификаты (локальный компьютер) выберите раздел Проверка подлинности сервера , щелкните на него правой кнопкой мыши Все задачи - Импорт и импортируйте сертификат.

Теперь в Администрирование - Службы удаленных рабочих столов откройте Конфигурация узла сеансов удаленных рабочих столов (в Windows Server 2003 Администрирование - Настройка служб терминалов).

Выберите необходимое подключение и откройте его свойства. В самом низу нажмите кнопку Выбрать и выберите полученный на предыдущем шаге сертификат (в Windows Server 2003 это окно выглядит несколько по другому).

После выбора сертификата укажите остальные свойства:

После выбора сертификата укажите остальные свойства:

- Уровень безопасности SSL

- Уровень шифрования Высокий или FIPS -совместимый

- Установите флажок Разрешить подключаться только с компьютеров... (недоступно в Windows Server 2003)

Сохраните введенный параметры, на этом настройка сервера закончена.

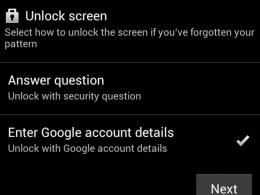

На клиентском ПК создайте подключение к удаленному рабочему столу, в качестве адреса используйте полное имя сервера, которое указано в сертификате. Откройте свойства подключения и на закладке Подключение - Проверка подлинности сервера установите опцию Предупреждать .

Чтобы данный ПК доверял сертификатам выданным нашим центром сертификации не забудьте установить на него сертификат ЦС в хранилище Доверенные корневые центры сертификации

.

Чтобы данный ПК доверял сертификатам выданным нашим центром сертификации не забудьте установить на него сертификат ЦС в хранилище Доверенные корневые центры сертификации

.

В Windows 7 (при использовании RDP клиента версии 7) данный сертификат требуется установить в хранилище учетной записи компьютера , для этого импортируйте его через оснастку Сертификаты (локальный компьютер) в консоли MCC, аналогично тому, как это делали выше. В противном случае подключение будет невозможно и вы получите следующую ошибку:

Установив сертификат ЦС можете пробовать подключиться, обратите внимание, что имя пользователя и пароль будет предложено ввести еще до создания RDP сессии. При успешном соединении обратите внимание на замок в заголовке окна, который свидетельствует о работе через SSL. Нажав на него можно просмотреть информацию о сертификате.

Установив сертификат ЦС можете пробовать подключиться, обратите внимание, что имя пользователя и пароль будет предложено ввести еще до создания RDP сессии. При успешном соединении обратите внимание на замок в заголовке окна, который свидетельствует о работе через SSL. Нажав на него можно просмотреть информацию о сертификате.

И напоследок капля дегтя в бочке меда. Терминальные службы Windows не умеют проверять подлинность подключающихся клиентов, поэтому если стоит такая необходимость следует использовать дополнительные методы защиты, такие как SSH туннель или IPSec VPN.

Наверняка, многие из вас уже слышали и видели эту аббревиатуру - дословно переводится она, как Протокол удалённого рабочего стола (Remote Desktop Protocol) . Если кого-то интересуют технические тонкости работы этого протокола прикладного уровня - могут почитать литературу, начиная с той же самой википедии. Мы же рассмотрим чисто практические аспекты. А именно тот, что данный протокол позволяет удалённо подключаться к компьютерам, под управлением Windows различных версий с использованием встроенного в Windows инструмента «Подключение к удалённому рабочему столу».

Какие плюсы и минусы в использовании протокола RDP?

Начнём с приятного - с плюсов. Плюс состоит в том, что этот инструмент, который правильней называть Клиентом RDP , доступен любому пользователю Windows как на компьютере, с которого предстоит управлять удалённым, так и тому, кто хочет к своему компьютеру удалённый доступ открыть.

Через подключение к удалённому рабочему столу возможно не только видеть удалённый рабочий стол и пользоваться ресурсами удалённого компьютера, так и подключать к нему локальные диски, принтеры, смарткарты и т.п. Конечно, если вы захотите посмотреть видео или послушать музыку через RDP - вряд ли этот процесс доставит вам удовольствие, т.к. в большинстве случаев вы увидите слайд шоу, и звук скорей всего будет прерываться. Но, не под эти задачи разрабатывалась служба RDP.

Ещё одним несомненным плюсом является то, что подключение к компьютеру осуществляется безо всяких дополнительных программок, которые в большинстве своём платные, хотя и имеют свои достоинства. Время доступа к RDP-серверу (которым и является ваш удалённый компьютер) ограничивается лишь вашим желанием.

Минусов всего два. Один существенный, другой - не очень. Первый и существенный - для работы с RDP компьютер, к которому осуществляется подключение, должен иметь белый (внешний) IP, либо на этот компьютер должна быть возможность «пробросить» порт с маршрутизатора, который опять же должен иметь внешний IP. Статическим он будет или динамическим - значения не имеет, но он должен быть.

Второй минус - не такой существенный - последние версии клиента перестали поддерживать 16-цветную цветовую схему. Минимум - 15бит. Это сильно замедляет работу по RDP, когда вы подключаетесь по чахлому-дохлому интернету со скоростью, не превышающей 64 килобита в секунду.

Для чего можно использовать удалённый доступ по RDP?

Организации, как правило, используют RDP-сервера для совместной работы в программе 1С. А некоторые, даже, разворачивают на них рабочие места пользователей. Таким образом, пользователь, особенно, если у него разъездная работа, может при наличии 3G интернета или отельного/кафешного Wi-Fi - подключаться к своему рабочему месту удалённо и решать все вопросы.

В некоторых случаях домашние пользователи могут использовать удалённый доступ к своему домашнему компьютеру, чтобы получить какие-то данные с домашних ресурсов. В принципе, служба удалённого рабочего стола позволяет полноценно работать с текстовыми, инженерными и графическими приложениями. С обработкой видео и звука по вышеприведённым причинам - работать не получится, но всё равно - это очень существенный плюс. А ещё можно на работе просматривать закрытые политикой компании ресурсы, подключившись к домашнему компьютеру безо всяких анонимайзеров, vpn и прочей нечисти.

Подготавливаем интернет

В предыдущем разделе мы говорили о том, что для обеспечения возможности удалённого доступа по протоколу RDP нам необходим внешний IP-адрес. Этот сервис может обеспечить провайдер, поэтому звоним или пишем, или заходим в личный кабинет и организовываем предоставление этого адреса. В идеале он должен быть статический, но и с динамическим, в принципе, можно жить.

Если кому-то не понятна терминология, то статический адрес - это постоянный, а динамический - время от времени меняется. Для того, чтобы полноценно работать с динамическими IP-адресами придумали различные сервисы, которые обеспечивают привязку динамического домена. Что и как, скоро будет статья на эту тему.

Подготавливаем роутер

Если ваш компьютер подключен не напрямую к провайдерскому проводу к интернету, а через роутер - с этим устройством нам придётся тоже совершить некоторые манипуляции. А именно - пробросить порт сервиса - 3389 . В противном случае NAT вашего роутера попросту не будет пускать вас внутрь домашней сети. Тоже относится к настройке RDP-сервера в организации. Если вы не знаете, как пробросить порт - читайте статью про то, Как пробросить порты на маршрутизаторе (откроется в новой вкладке), потом возвращайтесь сюда.

Подготавливаем компьютер

Для того, чтобы создать возможность удалённого подключения к компьютеру, необходимо сделать ровно две вещи:

Разрешить подключение в Свойствах Системы;

- задать пароль для текущего пользователя (если он не имеет пароля), либо создать нового пользователя с паролем специально для подключения по RDP.

Как поступать с пользователем - решайте сами. Однако, имейте ввиду, что штатно не серверные операционные системы не поддерживают множественный вход. Т.е. если вы залогинились под собой локально (консольно), а потом зайдёте под тем же пользователем удалённо - локальный экран заблокируется и сеанс на том же самом месте откроется в окне Подключения к удалённому рабочему столу. Введёте пароль локально, не выйдя из RDP - вас выкинет из удалённого доступа, и вы увидите текущий экран на своём локальном мониторе. Тоже самое вас ждёт, если вы зайдёте консольно под одним пользователем, а удалённо попытаетесь зайти под другим. В этом случае система предложит завершить сеанс локального пользователя, что не всегда может быть удобно.

Итак, заходим в Пуск , щёлкаем правой кнопкой по меню Компьютер и нажимаем Свойства .

В свойствах Системы выбираем Дополнительные параметры системы

В открывшемся окне переходим на вкладку Удалённый доступ …

…нажимаем Дополнительно …

И ставим единственную галку на этой странице.

Это «домашняя» версия Windows 7 - у кого Pro и выше, будет больше флажков и возможно сделать разграничение доступа.

Нажимаем ОК везде.

Теперь, вы можете зайти в Подключение к удалённому рабочему столу (Пуск>Все программы>Стандартные), вбить туда IP-адрес компьютера, либо имя, если хотите подключиться к нему из своей домашней сети и пользоваться всеми ресурсами.

Вот так. В принципе, всё просто. Если вдруг будут какие-то вопросы или что-то останется непонятным - добро пожаловать в комментарии.

В серверных версиях ОС Windows есть замечательная возможность использовать для подключений учетные данные, введенные пользователем ранее, при логине на свой компьютер. Таким образом им не приходится каждый раз вводить логин и пароль при запуске опубликованного приложения или же просто удаленного рабочего стола. Называется эта штука Single Sign On с использованием технологии CredSSP (Credential Security Service Provider).

Описание

Для того, чтобы это работало, должны быть соблюдены следующие условия:

- Терминальный сервер и клиент, который к нему подключается, должны находится в домене.

- Терминальный сервер должен быть сконфигурирован на ОС Windows Server 2008 , Windows Server 2008 R2 или более старшей версии.

- На клиентском компьютере должна быть установлена ОС: Windows XP SP3 , Windows Vista , Windows Server 2008 , Windows 7 , Windows 8 или Windows Server 2008 R2 .

Для Windows XP SP3

, потребуются дополнительные телодвижения. Необходимо установить фикс, который позволит через групповые политики настраивать параметры и для Windows XP SP3

.

Этот фикс (MicrosoftFixit50588.msi) можно скачать, как с , так и с нашего сайта:

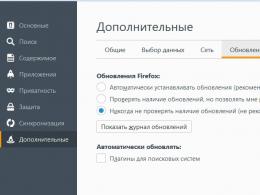

Сначала настраиваем на сервере терминалов уровень безопасности в режим "Согласование":

В ней настраиваем 2 параметра: Разрешить передачу учетных данных, установленных по умолчанию и Разрешить делегирование учетных данных, установленных по умолчанию, с проверкой подлинности сервера "только NTLM"

Разрешить делегирование учетных данных, установленных по умолчанию, с проверкой подлинности сервера "только NTLM" - настраивать нужно только в том случае, если аутентификация на терминальном сервере не происходит с помощью Kerberos или SSL-сертификата.

Вписываем туда сервер (серверы), на которые мы хотим пускать пользователей без повторного ввода логина и пароля. Вписывать можно по маске, а можно и по отдельности. В справке подробно написано.

После этого, применяем политику на нужном компьютере(-ах) и проверяем, чтобы пользователей пускало без ввода логина и пароля на указанные в политиках выше терминальные серверы.

Бывает такие случаи, когда при использовании RDP (Remote Desktop Protocol — протокол удалённого рабочего стола), не видно программ, которые установленные в системном трее, или ошибки и уведомления просто не отображаются. Для того, чтобы решить данную проблему, к терминальному северу можно подключиться в консольном режиме через тот же RDP.

Удаленный рабочий стол (Remote Desktop Protocol) или RDP - это технология дистанционного подключения к компьютеру (серверу), для непосредственного управлению им через локальную сеть или интернет. Я уже рассказывал о данной технологии в видеоуроке «Подключение к компьютеру через удаленный рабочий стол ».

Использование, каких-либо программ удаленного администрирования для подключения к рабочему столу напрямую не всегда удобно, например, при нестабильной связи или ограничении времени сеанса. Так вот в данной статье мы расскажем, о нехитрой вещи, которую некоторые коллеги возможно не знали.

При использовании клиента удаленного рабочего стола (RDP) Windows, в качестве средства подключения к компьютеру с Windows Server 2003/2008/2012 с запущенной службой сервера терминалов, у вас есть возможность подключения на консоль сервера. Используя эту опцию, вы можете войти на сервер, так, как если бы вы сидели прямо перед ним, а не создавать новые сессии через сетевое подключение. Дело в том, что при удаленной установке некоторых программ, могут возникнуть проблемы, которые не позволят вам сделать это из терминальной сессии, поэтому вам понадобиться войти на сервер через консоль.

Включение удаленного доступа на своем компьютере.

Для того, чтобы настроить удаленный доступ на целевом компьютере, владелец или администратор должен выполнить следующие действия (Мой компьютер \ Свойства \ Настройка удаленного доступа \ Удаленный доступ \ Разрешить подключение от компьютеров с любой версией удаленного рабочего стола ).

Если хотите пускать в свой компьютер только определённых пользователей или группы пользователей вашей сети, то необходимо поставить галочку «Разрешить подключение с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется)».

Как же подключиться к удаленному рабочему столу?

Это конечно же стандартными средствами Windows (Пуск \ Все программы \ Стандартные \ Подключение к удалённому рабочему столу )

Или через команду Выполнить (Win + R ) и вводим команду mstsc . Это более быстрый способ и его используют в основном админы и разработчики программ, т.к. часто приходится подключаться к удаленным рабочим столам серверов.

Как же подключиться к консоли удаленного рабочего стола?

Для этого в появившемся окне вбиваем команду:

Windows Server 2003 и Windows XP: mstsc /console

Windows Server 2008/2012 и Windows 7/8/8.1: mstsc /admin

Вводим имя терминального севера или компьютера.

И вводим учетные данные пользователя имеющего права для удаленного подключения.

Так как RDP по умолчанию создаёт виртуальную консоль, то подключение происходит не к самой сессии, а непосредственно к консоли (основная консоль-мышь/клавиатура).

Какая разница между простым подключением к удаленному рабочему столу и подключением к консоли?

Подключение через консоль - доступно только администраторам и фактически приравнивается к обыкновенному входу в систему. Тогда как простое подключение по rdp - это терминальная сессия, соответственно то программное обеспечение, которое сопротивляется запуску под терминальной сессией, под консолью может вполне успешно работать.

В первом случае создается новая сессия (mstsc), параллельная с существующей. Во втором случае подключение осуществляется к своему рабочему столу (в рамках лицензий на терминал).