Система обнаружения вторжений ips. Организация территориально распределенной работы

Дмитрий Костров

,

ЗАО "Эквант"

[email protected]

Не рост и мощь, а разум

Сулит в войне победу.

Уильям Шекспир

Системы обнаружения компьютерных атак (IDS - Intrusion Detection Systems) - один из важнейших элементов систем информационной безопасности сетей любого современного предприятия, учитывая, как растет в последние годы число проблем, связанных с компьютерной безопасностью (рис. 1). Хотя технология IDS не обеспечивает полную защиту информации, тем не менее она играет весьма заметную роль в этой области. Краткая история вопроса, а также некоторые экспериментальные и коммерческие системы были рассмотрены в статье ("BYTE/Россия", № 10"2001). Здесь же мы подробнее обсудим современные представленные на рынке продукты и направления дальнейшего развития IDS.

Рынок систем IDS бурно развивается с 1997 г. Именно в это время компания ISS (http://www.iss.com) предложила свой продукт под названием Real Secure. Год спустя Cisco Systems (http://www.cisco.com), осознав целесообразность разработки IDS, купила продукт NetRanger вместе с компанией Wheel Group. Нельзя не упомянуть здесь и объединение SAIC и Haystack Labs в Centrax Corporation (http://www.centrax.com).

Необходимо отметить, что обычные IDS своевременно обнаруживают только известные типы атак. Они работают в том же режиме, что и антивирусные программы: известные - ловятся, неизвестные - нет. Обнаружение неизвестной атаки - трудная задача, граничащая с областью систем искусственного интеллекта и адаптивного управления безопасностью. Современные IDS способны контролировать работу сетевых устройств и операционной системы, выявлять несанкционированные действия и автоматически реагировать на них практически в реальном масштабе времени. При анализе текущих событий могут учитываться уже произошедшие, что позволяет идентифицировать атаки, разнесенные во времени, и тем самым прогнозировать будущие события.

В 80-е годы большинство злоумышленников были экспертами в части взлома и сами создавали программы и методы несанкционированного проникновения в компьютерные сети; автоматизированные средства использовались редко. Сейчас появилось большое число "любителей", со слабым уровнем знаний в данной области, которые используют автоматические средства вторжения и эксплойты (exploit - вредоносный код, использующий известные ошибки в ПО и применяемый злоумышленником для нарушения нормальной работы программно-аппаратного комплекса). Иными словами, по мере усовершенствования автоматических средств вторжения снижались уровень знаний и квалификация большинства злоумышленников.

Существует много различных типов атак, и их можно ранжировать в соответствии с возрастанием возможной опасности следующим образом:

- угадывание паролей

- репликационный код

- взлом паролей

- использование известных уязвимых мест

- отключение/обход систем аудита

- воровство данных

- back doors (специальные входы в программу, возникающие из-за ошибок при ее написании или оставленные программистами для отладки)

- использование снифферов и sweepers (систем контроля содержимого)

- использование программ диагностики сети для получения необходимых данных

- использование автоматизированных сканеров уязвимостей

- подмена данных в IP-пакетах

- атаки типа "отказ в обслуживании" (DoS)

- атаки на Web-серверы (CGI-скрипты)

- технологии скрытого сканирования

- распределенные средства атаки.

Теперь атака длится не больше нескольких секунд и может нанести очень чувствительный вред. Например, атака типа "отказ в обслуживании" может вывести из строя Web-магазин или online-биржу на длительное время. Такие атаки наиболее распространены, и способы защиты от них развиваются быстрыми темпами.

Цель любой IDS - обнаружить атаку с наименьшими ошибками. При этом объект атаки (жертва) обычно хочет получить ответ на следующие вопросы.

- Что случилось с моей системой?

- Что подверглось нападению, и насколько опасна атака?

- Кто злоумышленник?

- Когда атака началась и откуда?

- Как и почему произошло вторжение?

Злоумышленник, в свою очередь, как правило, пытается узнать следующее. ·

- Что представляет собой цель атаки?

- Есть ли уязвимости и какие?

- Какой вред можно нанести?

- Какие эксплойты или средства проникновения имеются?

- Есть ли риск быть раскрытым?

Типы IDS

Надежда победить приближает победу,

уверенность в победе лишает нас ее.

Тит Ливий

В первую очередь в IDS используются различные способы определения несанкционированной активности. Хорошо известны проблемы, связанные с атаками через межсетевой экран (брандмауэр). Межсетевой экран разрешает или запрещает доступ к определенным сервисам (портам), но не проверяет поток информации, проходящий через открытый порт. IDS, в свою очередь, пытается обнаружить атаку на систему или на сеть в целом и предупредить об этом администратора безопасности, в то время как атакующий полагает, что он остался незамеченным.

Здесь можно провести аналогию с защитой дома от воров. Закрытые на замок двери и окна - это межсетевой экран. А сигнализация для оповещения о взломе соответствует IDS.

Для классификации IDS существуют различные способы. Так, по способу реагирования различают пассивные и активные IDS. Пассивные просто фиксируют факт атаки, записывают данные в файл журнала и выдают предупреждения. Активные IDS пытаются противодействовать атаке, например, переконфигурируя межсетевой экран или генерируя списки доступа маршрутизатора. Продолжая аналогию, можно сказать, что если сигнализация в доме включает звуковую сирену для отпугивания вора - это аналог активной IDS, а если подает сигнал в милицию - это соответствует пассивной IDS.

По способу выявления атаки различают системы signature-based и anomaly-based. Первый тип основан на сравнении информации с предустановленной базой сигнатур атак. В свою очередь, можно классифицировать атаки по типу (например, Ping-of-Death, Smurf). Однако системы данного типа не могут отлавливать новые, неизвестные виды атак. Второй тип основан на контроле частоты событий или обнаружении статистических аномалий. Такая система ориентирована на выявление новых типов атак. Однако недостаток ее - необходимость постоянного обучения. В примере с охраной дома аналогом такой более продвинутой системы IDS выступают соседи, которые знают, кто приходил к вам, внимательно смотрят за незнакомыми людьми и собирают информацию о нештатной ситуации на улице. Это соответствует типу anomalous IDS.

Наиболее популярна классификация по способу сбора информации об атаке: network-based, host-based, application-based. Система первого типа работает по типу сниффера, "прослушивая" трафик в сети и определяя возможные действия злоумышленников. Поиск атаки идет по принципу "от хоста до хоста". Работа таких систем до последнего времени была затруднена в сетях, где использовались коммутация, шифрование и высокоскоростные протоколы (более 100 Мбит/с). Но недавно появились решения компаний NetOptics (http://www.netoptics.com) и Finisar (http://www.finisar.com) для работы в коммутируемой среде, в частности, технологии SPAN-портов (Switched Port Analyzer) и Network Tap (Test Access Port). Network Tap (в виде отдельного устройства или встроенного в коммутатор блока) позволяет проводить мониторинг всего трафика на коммутаторе. В то же время фирмы Cisco и ISS добились определенных успехов в реализации таких систем в высокоскоростных сетях.

Системы второго типа, host-based,предназначены для мониторинга, детектирования и реагирования на действия злоумышленников на определенном хосте. Система, располагаясь на защищаемом хосте, проверяет и выявляет направленные против него действия. Третий тип IDS, application-based, основан на поиске проблем в определенном приложении. Существуют также гибридные IDS, представляющие собой комбинацию различных типов систем.

Работа современных IDS и различные виды атак

Общая схема функционирования IDS приведена на рис. 2. В последнее время появилось много публикаций о системах, называемых distributed IDS (dIDS). dIDS состоит из множества IDS, которые расположены в различных участках большой сети и связаны между собой и с центральным управляющим сервером. Такая система усиливает защищенность корпоративной подсети благодаря централизации информации об атаке от различных IDS. dIDS состоит из следующих подсистем: центральный анализирующий сервер, агенты сети, сервер сбора информации об атаке.

|

Рис. 2. Общая схема функционирования IDS. |

Центральный анализирующий сервер обычно состоит из базы данных и Web-сервера, что позволяет сохранять информацию об атаках и манипулировать данными с помощью удобного Web-интерфейса.

Агент сети - один из наиболее важных компонентов dIDS. Он представляет собой небольшую программу, цель которой - сообщать об атаке на центральный анализирующий сервер.

Сервер сбора информации об атаке - часть системы dIDS, логически базирующаяся на центральном анализирующем сервере. Сервер определяет параметры, по которым группируется информация, полученная от агентов сети. Группировка может осуществляться по следующим параметрам:

- IP-адресу атакующего;

- порту получателя;

- номеру агента;

- дате, времени;

- протоколу;

- типу атаки и т. д.

Несмотря на многочисленные упреки и сомнения в работоспособности IDS, пользователи уже широко применяют как коммерческие средства, так и свободно распространяемые. Разработчики оснащают свои продукты возможностями активного реагирования на атаку. Система не только определяет, но и пытается остановить атаку, а также может провести ответное нападение на атакующего. Наиболее распространенные типы активного реагирования - прерывание сессии и переконфигурирование межсетевого экрана.

Прерывание сессии наиболее популярно, потому что для этого не используются драйверы внешних устройств, таких, как межсетевой экран. В оба конца соединения, например, просто посылаются пакеты TCP RESET (с корректным номером sequence/acknowledgement). Однако уже существуют и описаны способы обхода такой защиты злоумышленниками (например, использование флага PUSH в пакете TCP/IP или использование трюка с current pointer).

Второй способ - переконфигурирование межсетевого экрана, позволяет злоумышленнику узнать о наличии экрана в системе. Посылая большой поток ping-пакетов на хост и видя, что через некоторое время доступ прекратился (ping не проходит), атакующий может сделать вывод, что IDS провела переконфигурацию межсетевого экрана, установив новые правила запрета ping на хост. Однако есть способы обойти и эту защиту. Один из них заключается в применении эксплойтов до переконфигурирования межсетевого экрана. Существует и более простой путь. Злоумышленник, атакуя сеть, может задавать в качестве адреса отправителя IP-адреса известных фирм (ipspoofing). В ответ на это механизм переконфигурирования межсетевого экрана исправно закрывает доступ на сайты этих компаний (к примеру, ebay.com, cnn.com, cert.gov, aol.com), после чего начинаются многочисленные звонки возмущенных пользователей в службу поддержки "закрытых" компаний, и администратор вынужден отключить данный механизм. Это очень напоминает отключение ночью автомобильной сигнализации, постоянные срабатывания которой не дают уснуть жителям окрестных домов. После этого машина становится намного доступнее для автомобильных воров.

При этом необходимо помнить, что уже существуют средства для выявления IDS, работающих в режиме "прослушивания" трафика (http://www.securitysoftwaretech.com/antisniff/download.html); кроме того, многие IDS подвержены атакам типа DoS (отказ в обслуживании).

Наиболее продвинулись в этой области "вольные" разработчики мира posix. Простейшие атаки используют уязвимости, связанные с использованием signature-based IDS. Например, использование одной из версий свободно распространяемого продукта Snort может быть сведено к нулю следующим образом. При попытке доступа к файлу /etc/passwd, где в UNIX хранятся имена пользователей, принадлежность к группам и shell, Snort использует следующую сигнатуру для выявления данной активности:

Alert tcp $EXTERNAL_NET any -> $HTTP_SERVERS 80 (msg:"WEB-MISC /etc/passwd";flags: A+; content:"/etc/passwd"; nocase; classtype:attempted-recon; sid:1122; rev:1;)

Однако можно просто поменять символы в запросе - GET /etc//\//passwd или /etc/rc.d/.././\passwd и обойти эту сигнатуру.

Конечно, разработчики систем IDS уже давно учитывают эти изменения и отлавливают атаки, однако все еще встречаются плохо написанные сигнатуры атак.

Существуют атаки, основанные на полиморфном shell code. Данный код был разработан автором http://ktwo.ca / и основан на использовании вирусов. Данная технология более эффективна против систем signature-based, чем против anomaly- или protocol analysis-based. Полиморфный код использует различные способы для обхода систем на базе string-matching (их можно найти по адресу http://cansecwest.com/noplist-v1-1.txt).

Можно также вспомнить атаки, использующие фрагментацию пакетов, отказ сервиса IDS, разделение атаки между несколькими пользователями, кодировку атаки в кодировке "ebcdic" с изменением типа терминала на "ebcdic", реализацию атаки по зашифрованному каналу, подавление порта модуля слежения, изменение таблицы маршрутизации, чтобы избежать попадания трафика к системе обнаружения атак, и т. п.

Системы IDS используются для выявления не только внешних, но и внутренних нарушителей. Их, как показывает практика, порой гораздо больше, чем внешних. Внутренние атаки не относятся к общим типам атак. В отличие от внешних нарушителей, внутренний - это авторизованный пользователь, имеющий официальный доступ к ресурсам интрасети, в том числе к тем, на которых циркулирует конфиденциальная информация. Общая же практика состоит в использовании служб информационной безопасности для защиты периметра интрасети, при этом защите от внутренних угроз уделяется гораздо меньше внимания. Здесь-то и помогают IDS. Настройка IDS для защиты от внутренних атак - непростая задача; она требует кропотливой работы с правилами и профилями пользователей. Для борьбы с внутренними атаками необходимо использовать комбинацию различных IDS.

Компании и продукты

На рынке представлено несколько десятков коммерческих систем IDS, что обеспечивает выбор наиболее приемлемого решения. К сожалению, отечественные продукты пока отсутствуют, хотя две российские компании к концу этого года готовят выпуск своих систем обнаружения атак.

Ниже описаны продукты более двадцати компаний. По мнению автора, порядок их расположения в статье примерно соответствует степени известности в России.

Cisco Systems

Серия продуктов Cisco IDS содержит решения для различных уровней. В нее входят три системы 42xx версии v.2.2.1 (network-based), среди которых 4210 (рис. 3) оптимизирована для среды 10/100Base-T (45 Мбит/с), 4235 - для среды 10/100/1000Base-TX, (200 Мбит/с) и 4250 - для 10/100/1000Base-TX (500 Мбит/с).

Подсистема IDS имеется в коммутаторе Сatalyst - Catalyst 6000 Intrusion Detection System Module (swithed-integrated network-based).

Cisco IDS Host Sensor 2.0 и Cisco IDS Host Sensor Web Server, разработанные компанией Entercept, обеспечивают защиту на уровне хоста (host-based). IDS на уровне маршрутизатора (Firewall Feature Set 12.1(4)T) способна отражать 59 наиболее опасных видов атак (система network-based). При использовании IDS на уровне межсетевого экрана PIX 535, 525, 515Е, 506Е, 501 (v.6.2.2) отражается более 55 наиболее опасных видов атак (система network-based). Управление системами защиты осуществляется с помощью CiscoWorks VPN/Security Management Solution (VMS) или Cisco IDS software version 3.1(2). Рис. 4 иллюстрирует работу сетевого сенсора Сisco при попытке узнать имена хостов.

|

Рис. 4. Работа сетевого сенсора Сisco при попытке узнать имена хостов. |

Internet Security Systems

Компания ISS в свое время совершила резкий скачок в данной области и занимает ведущие позиции в части реализации систем обнаружения атак. Она также предлагает целое семейство решений для различных уровней.

RealSecure Network Sensor - программное решение, предназначенное для установки на выделенный компьютер в критичном сегменте сети. Анализируя сетевой трафик и сопоставляя его с базой сигнатур атак, сенсор обнаруживает различные нарушения политики безопасности (рис. 5).

Система RealSecure Gigabit Sensor обрабатывает более 500 тыс. пакетов в секунду, используя запатентованный алгоритм семиуровневого анализа, обнаруживает большое число атак, пропускаемых другими системами. Применяется главным образом в сетях, работающих с большой нагрузкой.

RealSecure Server Sensor позволяет обнаруживать атаки на всех уровнях, направленные на конкретный узел сети. Кроме того, может проводить анализ защищенности и обнаружения уязвимостей на контролируемом узле.

Программа RealSecure Desktop Protector (ранее называвшаяся BlackICE Agent) предназначена для обнаружения в реальном режиме времени атак, направленных на рабочие станции корпоративной сети.

RealSecure for Nokia - программно-аппаратное решение, разработанное компаниями ISS и Nokia. Оно объединяет все функциональные возможности RealSecure Network Sensor и Nokia IP Network Security Solutions. Система функционирует под управлением защищенной ОС IPSO, базирующейся на FreeBSD.

RealSecure Guard - программное решение, совмещающее в себе возможности межсетевого экрана и системы обнаружения атак в реальном режиме времени. Она устанавливается между защищаемым и открытым сегментами сети (так называемая inline-IDS) и анализирует весь проходящий через нее трафик в поисках запрещенных или опасных пакетов. Система может обнаруживать атаки как на сегменты сети, так и на отдельные, наиболее важные узлы.

Для управления перечисленными системами RealSecure используется модуль RealSecure SiteProtector, который служит основным компонентом централизованного управления и для систем Internet Scanner и System Scanner. Он ориентирован на применение в крупных, территориально распределенных сетях или в организациях, использующих одновременно несколько решений компании ISS.

Более простой модуль RealSecure WorkGroup Manager предназначен для управления только RealSecure Network Sensor, Gigabit Sensor, RealSecure Server Sensor и RealSecure for Nokia. Он может использоваться в отсутствие других решений ISS и при небольшом числе сенсоров в сети (до пяти).

RealSecure Command Line Interface предназначен для управления из командной строки только RealSecure Network Sensor и Gigabit Sensor. Этот модуль управления ориентирован на локальное использование.

Symantec

Продукты Intruder Alert и NetProwler (в настоящее время выпущены версии 3.6 и 3.5.1 соответственно) достаточно подробно описаны в упоминавшемся выше обзоре ("BYTE/Россия", № 10"2001, с.14).

Enterasys Networks

Enterasys Networks - часть бывшей компании Cabletron Systems. Она выпускает IDS Dragon (типа network-based). Внутренняя архитектура шестой версии системы обладает повышенной масштабируемостью. Система включает компоненты Network Sensor, Squire Host Sensor, управляющий модуль с Wеb-интерфейсом Dragon Policy Manager и систему централизованного мониторинга безопасности сети в реальном масштабе времени Dragon Security Information Manager.

Computer Associates

Система eTrust Intrusion Detection (прежнее название SessionWall) предоставляет средства для защиты и мониторинга локальной сети. Этот высокоэффективный и достаточно простой программный продукт предоставляет возможности мониторинга, обнаружения атак, контроля за WWW-трафиком, ведения журналов. Обширная библиотека шаблонов атак eTrust Intrusion Detection регулярно обновляется, и с ее помощью автоматически определяются атаки, соответствующие шаблонам.

Система может использоваться как сниффер, кроме того, позволяет ограничить доступ к узлам Интернета с помощью правил, содержащих ключевые слова. eTrust также ведет количественный учет трафика в сети.

Обнаруживаются вирусы и опасные компоненты Java/ActiveX. Идентифицируются и регистрируются попытки пользователей подобрать пароль для входа в систему, что может впоследствии пригодиться для организационных решений руководства компании.

eTrust Intrusion Detection обеспечивает контекстный просмотр всех циркулирующих в локальной сети пакетов и их блокировку при наличии определенных администратором ключевых слов.

NFR Security

Компания была основана в 1996 году с целью разработки перспективных систем IDS.

Система NFR NID обеспечивает мониторинг сетевого трафика в реальном масштабе времени, выявляя подозрительную активность, различные атаки, запрещенное поведение пользователей в сети и различные статистические отклонения. Используемые сенсоры могут работать со скоростями 1 Гбит/с и 100 Мбит/с без потерь пакетов. В отличие от традиционных систем IDS (сравнение трафика с сигнатурами атак), NFR NID использует специализированную базу знаний, проверяет активность в сети с использованием известных эксплойтов, что дает возможность выявлять в трафике новые виды атаки - такие, как Code Red и Nimda.

NFR HID работает на уровне хоста, позволяет идентифицировать уязвимости и слабые политики безопасности, выявлять подозрительную активность пользователей, проводить мониторинг защищаемого хоста на уровне сетевых атак. Способна поддерживать до 10 тыс. хостов, что очень удобно в больших сетях. В системе используются два типа программ-агентов: Log Analysis Agent проводит мониторинг ядра и файлов сетевых журналов, включая syslogs. Network Node Agent осуществляет мониторинг сетевого трафика и выявляет DoS-атаки на защищаемый хост (отказ в обслуживании), атаки FTP password grabbing, Web phf attacks, CGI scans, BackOrifice scans и т. п. Хорошо подходит для работы в сетях с шифрованием и в коммутируемых сетях.

Tripwire

История развития компаний Tripwire и NFR, а также некоторые функциональные особенности их продуктов изложены в том же обзоре в . Отметим, что существуют три основных продукта этой компании, названия которых говорят сами за себя (for Servers, for Network Devices и for Web Pages). Их главная технологическая особенность - вычисление контрольных сумм основных файлов и модулей.

Snort

Snort - облегченная система обнаружения вторжения. Программа анализирует протокол передачи, выявляет различные атаки, например, переполнение буфера, сканирование, CGI-атаки, попытки определения ОС и т. п. Snort использует специальные правила для поиска атак в трафике. Система проста в настройке и обслуживании, однако в ней довольно много приходится настраивать "руками", без удобного графического интерфейса.

Программа работает в трех режимах: sniffer, packet logger и network intrusion detection system. В первом случае система просматривает пакеты на сетевом уровне и выводит информацию о них на консоль, во втором - записывает файлы журнала на диск, в третьем - анализирует сетевой трафик на предмет совпадения сигнатур атак и сигнализирует о них.

Internetwork Research group, BBN Technologies

Продукты серии NIDS, SecureNet, включают устройства, предназначенные для высокоскоростных сетей (SecureNet 5000 и 7000), защиты персонального компьютера (SecureNet 2000), а также систему мониторинга SecureNet Provider и специальное ПО SecureNet Pro.

Система SecureHost (host-based IDS) разработана для защиты ПК и серверов с помощью внедрения специальных сенсоров - программ-агентов. Агенты обеспечивают принятие решения при возникновении атаки в реальном масштабе времени в соответствии с принятой политикой защиты. Набор программ Intrusion SecureHost состоит из управляющей консоли на базе ОС Microsoft Windows 2000 Server и агентов, работающих в системах с Microsoft Windows NT, Windows 2000 или Sun Solaris 2.8.

Firestorm

Высокоскоростная NIDS Firestorm, разработанная Джиани Тедеско и свободно распространяемая, пока представлена в основном в качестве сенсора, работающего под управлением ОС Linux. Особенности системы таковы:

- сбор информации идет с помощью библиотек libpcap, позволяющих перехватывать пакеты из сетевого трафика;

- система поддерживает правила, написанные для Snort;

- легко настраивается путем редактирования файла firestorm.conf;

- понимает режим работы stateful inspection (технология инспекции пакетов с учетом состояния протокола);

- готовит файлы журналов в формате ASCII или tcpdump;

- проводит корреляцию событий;

- выдает сигналы об атаке на удаленное устройство - консоль.

Однако (как это часто бывает с бесплатными программами) данная система подвержена атакам. Существует возможность атаки на данную систему, которая приведет к "зависанию" NIDS. Атака уже описана в лентах новостей, проблема оказалась в ошибке модуля обработки памяти.

Psionic Technologies

Продукт TriSentry (ранее Abacus Project tools) предназначен для повышения защищенности сети компании путем выявления различных атак. Система состоит из трех базовых компонентов: PortSentry, HostSentry и LogSentry. IDS предназначена для работы в UNIX-окружении.

PortSentry - простой детектор сканирования, который прекращает связь между хостом-жертвой и атакующим. Хост "сбрасывает" локальные маршруты, устанавливает динамические правила доступа и добавляет хост в специальные файлы TCP wrappers hosts.deny, причем все это происходит в реальном времени.

Программа HostSentry позволяет администратору безопасности выявлять необычную активность пользователей (Login Anomaly Detection, LAD).

LogSentry (прежнее название Logcheck) автоматически проводит мониторинг файлов системных журналов нарушений безопасности в почтовых системах. Этот набор программ, ранее поставляемых с TIS Gauntlet firewall, был существенно переработан для аудита более широкого спектра систем.

Lancope

Программно-аппаратный комплекс StealthWatch - мощная система для мониторинга, детектирования и реагирования на атаки в высокоскоростной среде. В отличие от традиционных систем, имеет архитектуру flow-based, которая позволяет выявлять новые атаки без обращения к базе данных существующих сигнатур. Новая архитектура обеспечивает углубленное выявление атак на основе аномальной активности, работу в высокоскоростной среде (от полного дуплекса 100 Мбит/с до 1 Гбит/с), а также значительно меньше реагирует на ложные атаки.

OneSecure

В системе The OneSecure Intrusion Detection and Prevention (IDP) компания предложила специальный механизм - Multi-Method Detection (MMD), который объединяет наиболее известные способы выявления уязвимостей.

Recourse Technologies

Компания предлагает два продукта: ManTrap обеспечивает защиту наиболее критичных серверов, ManHunt выявляет атаки на уровне сети, в том числе в гигабитном окружении. Используются распределенные сенсоры и центральный сервер обработки и принятия решений. При этом разработанная компанией методика (zero-day) выявляет не только известные, но и новые атаки.

Продукты Emerald, NetStat, Shadow и Bro подробно рассмотрены в в "BYTE/Россия", № 10"2001.

Новые веяния

Коммутаторы все шире используются в корпоративных сетях, поскольку они обладают большей пропускной способностью по сравнению с концентраторами и защищают от атак с использованием программ-снифферов для перехвата конфиденциальной информации. Тем не менее проблемы с применением NIDS сохраняются. Существуют коммутаторы с зеркалированием портов (SPAN-порты), которые копируют данные, проходящие через коммутатор, на выделенный порт. Теоретически с помощью SPAN-порта возможно проверить весь поток данных, однако если объем зеркалируемого трафика превысит допустимый предел, то начинаются потери пакетов.

Сейчас уже существуют решения для гигабитной сети, но есть еще одна проблема - шифрование. Сегодня ни один уважающий себя администратор не работает удаленно со своими системами без SSH или SSL, а поскольку передача данных идет в шифрованном виде, проблема использования IDS остается. Она заключается в невозможности расшифровать весь трафик и, как следствие, проверить сигнатуры атак. В ближайшем будущем практически все производители (если они хотят занимать достойное место на рынке IDS) доработают свои продукты для применения в гигабитной сети.

Еще один вопрос - сбор информации и ее анализ. Даже самый серьезный специалист по безопасности - тоже человек и может не заметить некоторых деталей, которые скроют от него подготовку или проведение атаки на хост компании. Начаты проекты Spice и Spade, направленные на развитие технологии выявления аномальной активности, и они должны помочь в решении данной проблемы.

Несомненно, что IDS развиваются в направлении сбора и корреляции информации. При этом информация должна поступать от разнообразных источников (сенсоров). Скорее всего, различия между NIDS и HIDS постепенно исчезнут, и в дальнейшем будут созданы системы централизованного управления с возможностями принятия решения (хотя бы в простых случаях), что заметно снизит нагрузку на администраторов, ответственных за безопасность компьютерных сетей.

Дмитрий Волков

Руководитель направления расследования ИТ-инцидентов, Group-IB

Современное развитие IPS

Сетевые системы предотвращения вторжений (IPS) могут стать как эффективным инструментом для людей, занимающихся безопасностью, так и дорогостоящей железякой, пылящейся без дела. Чтобы IPS-система не стала разочарованием, она должна как минимум отвечать следующим требованиям, которые необходимо учитывать при ее выборе.

Система должна:

- иметь широкий круг моделей, удовлетворяющих требованиям как маленьких региональных офисов, так и основного предприятия с многогигабитными сетями;

- поддерживать не только сигнатурный анализ, но и аномальный анализ протоколов, и, конечно же, поведенческий анализ;

- давать ясную картину сети и устройств, подключенных в нее;

- обеспечивать работу в режиме IDS, осуществлять поведенческий анализ, иметь инструментарий для проведения расследований;

- иметь централизованное управление установленными IPS/IDS-системами;

- иметь хорошие средства анализа для эффективного усовершенствования политик безопасности.

IDS/IPS-системы чаще всего подключают там, где есть критичные ресурсы. Но помимо того, что необходимо блокировать атаки на эти ресурсы, следует вести постоянный контроль за ними, а именно: знать, какие из этих ресурсов уязвимы, как изменяется их поведение в сети. Поэтому к IDS/IPS-системам необходимо добавить дополнительный функционал, позволяющий им защищать требуемые ресурсы более надежно, снижая при этом стоимость владения. Итак, защита может осуществляться в три фазы - IPS, Adaptive IPS, Enterprise Threat Management. Функционал каждой последующей фазы включает в себя все функции из предыдущей фазы и наращивается более новыми.

Фаза 1. Вы можете контролировать и/или блокировать атаки, использующие тысячи уязвимостей, то есть это стандартные IPS-сенсоры и центры управления ими.

Фаза 2. Появляется возможность исследования сети, прио-ритизации событий и автоматизации настройки IPS.

Фаза 3. Полный возможный функционал для защиты корпоративной сети до, во время и после атаки.

ETM - это первое воплощение осознанности того, что, защищая информационные ресурсы, необходимо работать умнее, а не усиленнее. С технологической точки зрения ETM - это комбинация четырех технологий управления угрозами и уязвимостями, объединенных в единое решение, управляющееся централизованно. В результате это решение предоставляет больше возможностей, чем каждый продукт по отдельности. Как показано на рис. 3, ETM состоит из системы предотвращения вторжений (IPS), поведенческого анализа сети (NBA), контроля доступа в сеть (NAC), анализа уязвимостей (VA), подсистемы обмена данными и централизованного управления.

Сравнение производителей IPS

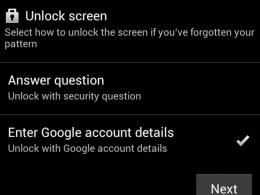

На рис. 4 показано, кто из производителей IPS-систем находится в лидерах. Но, не привязываясь к Gartner, посмотрим на то, какой функционал имеется у каждого производителя.

Как видно, у некоторых отсутствуют такие важные функции, как расследование на пакетном уровне, а также просмотр и создание правил. Без таких возможностей порой абсолютно непонятно, почему система выдает предупреждения, и чтобы выяснить причину этих предупреждений, потребуется много времени.

Отсутствие механизма создания политик соответствия тоже накладывает определенные ограничения. Например, при внешнем аудите полезно продемонстрировать, как положения ваших политик выполняются на самом деле. Дальнейшие комментарии излишни, так как истинное положение вещей станет ясно лишь после реального внедрения в промышленной среде.

Необходимо помнить, что обеспечение сетевой безопасности - задача комплексная, а разрозненные решения далеко не всегда обеспечивают целостность восприятия и приводят к дополнительным затратам.

Краткий обзор

Cisco Systems

Надежные решения, имеют отличную поддержку, но тяжелы в настройке, сигнатурный анализ дает много ложных срабатываний, интерфейс управления при большом количестве событий не позволяет адекватно разбирать зафиксированные события. Для полноценного функционирования необходимы дополнительные капиталовложения в Cisco Security Monitoring, Analysis and Response System (CS-MARS).

TippingPoint

Системы этого производителя удобны в настройке и установке. Имеют неплохой интерфейс управления, но могут подключаться только в разрыв, то есть без пассивного обнаружения. Не позволяют расширить функционал и представляют собой просто IDS/IPS-систему.

Системы этого производителя удобны в настройке и установке. Имеют неплохой интерфейс управления, но могут подключаться только в разрыв, то есть без пассивного обнаружения. Не позволяют расширить функционал и представляют собой просто IDS/IPS-систему.

На одной из конференций представитель TippingPoint в своем выступлении сказал, что их оборудование можно установить и забыть о нем - и такова их стратегия защиты.

Возможно, кто-то ее и разделяет, но мне с ней сложно согласиться. Любое средство безопасности должно быть контролируемо, иначе должной отдачи вы от него никогда не получите. Например, если кто-то упорно пытается взломать ваш партнерский портал и ему не удалось этого сделать в первые два раза благодаря IPS-системе, то в третий раз ему это удастся, а без контроля за IPS-системой вы этого не узнаете и предотвратить последующие попытки у вас не получится.

Juniper NetworksЧто бы ни писали аналитики Gartner или других изданий, сказать что-то хорошее об их продуктах сложно. Система ужасно сложна в настройке. Консоль управления NSM очень сильно ограничена. Отображение результатов производится таким образом, что складывается впечатление, что разработчики постарались сделать так, чтобы на нее смотрели как можно реже и надеялись на то, что атаки действительно отражаются.

Sourcefire

Пожалуй, лучшая система. Удобно все. Функционал невероятно широк. К тому же система уже имеет встроенные возможности детального сбора данных, об атакующих и атакуемых узлах, а не только IP- и MAC-адреса, что сильно снижает время анализа и разбора событий. К такой информации относится и история соединений, открытые и затем

закрытые порты, типы передаваемого адреса, имена пользователей, если, например, шла передача по FTP или e-mail, и, конечно же, сам e-mail-адрес. В больших сетях может стать незаменимым средством защиты. Выпускают свои решения с 2001 г., но на российский рынок вышли недавно.

Заключение

Не стоит внедрять целый ряд новых продуктов, решающих только одну проблему. Статические средства безопасности не могут защитить динамическую среду. Необходимо беречь время ваших сотрудников и их усилия. Позвольте им работать более качественно, а не более напряженно. Сокращайте затраты на поддержку гетерогенной среды. Снижайте время, затрачиваемое на анализ данных с множества консолей и отчетов. Тратьте деньги с умом, пока системы безопасности не стали обходиться вам дороже рисков, от которых вы защищаетесь.

В идеальном мире, в Вашу сеть заходят только те кто нужно - коллеги, друзья, работники компании.. Другими словами те, кого Вы знаете и доверяете.

В реальном же мире, часто нужно давать доступ к внутренней сети клиентам, вендорам ПО и т. д. При этом, благодаря глобализации и повсеместному развитию фрилансерства, доступ лиц которых Вы не очень хорошо знаете и не доверяете уже становится необходимостью.

Но как только Вы приходите к решению что хотите открыть доступ к Вашей внутренней сети в режиме 24/7 Вам следует понимать что пользоваться этой «дверью» будут не только «хорошие парни». Обычно в ответ не такое утверждение можно услышать что-то типа «ну это не про нас, у нас маленькая компания», «да кому мы нужны», «что у нас ломать то, нечего».

И это не совсем верно. Даже если представить компанию, в которой на компьютерах нет ничего, кроме свежеустановленной ОС - это ресурсы. Ресурсы которые могут работать. И не только на Вас.

Поэтому даже в этом случае эти машины могут стать целью атакущих, например, для создания ботнета, майнинга биткоинов, крэкинга хэшей…

Еще существует вариант использования машин Вашей сети для проксирования запросов атакущих. Таким образом, их нелегальная деятельность ввяжет Вас в цепочку следования пакетов и как минимум добавит головной боли компании в случае разбирательств.

И тут возникает вопрос: а как отличить легальные действия от нелегальных?

Собственно, на этот вопрос и должна отвечать система обнаружения вторжений. С помощью нее Вы можете детектировать большинство well-known атак на свою сеть, и успеть остановить атакующих до того как они доберутся до чего-либо важного.

Обычно, на этом моменте рассуждений возникает мысль что то, что описано выше может выполнять обычный firewall. И это правильно, но не во всем.

Разница между функциями firewall и IDS на первый взгляд может быть не видна. Но IDS обычно умеет понимать контент пакетов, заголовки и содержание, флаги и опции, а не только порты и IP адреса. То есть IDS понимает контекст чего обычно не умеет firewall. Исходя из того, можно сказать что IDS выполняет функции Firewall, но более интеллектуально. Для обычного Firewall нетипична ситуация когда нужно, например, разрешать соединения на порт 22 (ssh), но блокировать только некоторые пакеты, в которых содержатся определенные сигнатуры.

Современные Firewall могут быть дополнены различными плагинами, которые могут делать похожие вещи, связанные с deep-inspection пакетов. Часто такие плагины предлагают сами вендоры IDS чтобы усилить связку Firewall — IDS.

В качестве абстракции, Вы можете представить себе IDS в качестве системы сигнализации Вашего дома или офиса. IDS будет мониторить периметр и даст Вам знать когда произойдет что-то непредусмотренное. Но при этом IDS никак не будет препятствовать проникновению.

И эта особенность приводит к тому что в чистом виде IDS, скорее всего, не то что Вы хотите от Вашей системы безопасности (скорее всего, Вы не захотите такую систему для охраны Вашего дома или офиса - в ней нет никаких замков).

Поэтому сейчас почти любая IDS это комбинация IDS и IPS (Intrusion Prevention System - Система предотвращения вторжений).

Далее, необходимо четко понимать чем отличаются IDS и VS (Vulnerability Scanner - Сканер уязвимостей). А отличаются они по принципу действия. Сканеры уязвомостей - это превентивная мера. Вы можете просканировать все свои ресурсы. Если сканер что-нибудь найдет, можно это исправить.

Но, после того момента как Вы провели сканирование и до следующего сканирования в инфраструктуре могут произойти изменения, и Ваше сканирование теряет смысл, так как больше не отражает реальное положение дел. Измениться могут такие вещи как конфигурации, настройки отдельных сервисов, новые пользователи, права существующих пользователей, добавиться новые ресурсы и сервисы в сети.

Отличие же IDS в том что они проводят детектирование в реальном времени, с текущей конфигурацией.

Важно понимать, что IDS, по факту, не знает ничего об уязвимостях в сервисах в сети. Ей это не нужно. Она детектирует атаки по своим правилам - по факту появления сигнатур в трафике в сети. Таким образом, если IDS будет содержать, например, сигнатуры для атак на Apache WebServer, а у Вас его нигде нету - IDS все равно детектирует пакеты с такими сигнатурами (возможно, кто-то пытается направить эксплоит от апача на nginx по незнанию, либо это делает автоматизированный toolkit).

Конечно же, такая атака на несуществующий сервис ни к чему не приведет, но с IDS Вы будете в курсе что такая активность имеет место.

Хорошим решением является объединение периодических сканирований уязвимостей и включенной IDS/IPS.

Методы детектирования вторжений. Программные и аппаратные решения.

Сегодня много вендоров предлагают свои решения IDS/IPS. И все они реализуют свои продукты по разному.

Разные подходы обусловлены разными подходами к категоризации событий безопасности, атак и вторжений.

Первое, что надо учитывать - это масштаб: будет ли IDS/IPS работать только с трафиков конкретного хоста, или же она будет исследовать трафик целой сети.

Второе, это то как изначально позиционируется продукт: это может программное решение, а может быть аппаратное.

Давайте посмотрим на, так называемые, Host-based IDS (HIDS - Host-based Intrusion Detection System)

HIDS является, как раз, примером программной реализации продукта и устанавливается на одну машину. Таким образом, система такого типа «видит» только информацию, доступную данной машине и, соответственно, детектирует атаки только затрагивающие эту машину. Преимущество систем такого типа в том, что будучи на машине, они видят всю ее внутреннюю структуру и могут контролировать и проверять намного больше объектов. Не только внешний трафик.

Такие системы обычно следят за лог-файлами, пытаются выявить аномалии в потоках событий, хранят контрольные суммы критичных файлов конфигураций и периодически сравнивают не изменил ли кто-то эти файлы.

А теперь давайте сравним такие системы с network-based системами (NIDS) о которых мы говорили в самом начале.

Для работы NIDS необходим, по сути, только сетевой интерфейс, с которого NIDS сможет получать трафик.

Далее все что делает NIDS - это сравнивает трафик с заранее заданными паттернами (сигнатурами) атак, и как только что-то попадает под сигнатуру атаки, Вы получаете уведомление о попытке вторжения. NIDS также способны детектировать DoS и некоторые другие типы атак, которые HIDS просто не может видеть.

Можно подойти к сравнению и с другой стороны:

Если Вы выбираете IDS/IPS реализованную как программное решение, то получаете контроль над тем на какое «железо» Вы будете ее устанавливать. И, в случае, если «железо» уже есть, Вы можете сэкономить.

Также в программной реализации существуют и бесплатные варианты IDS/IPS. Конечно, надо понимать, что используя бесплатные системы Вы не получаете такого же саппорта, скорости обновлений и решения проблем, как с платными вариантами. Но это хороший вариант для начала. В ними Вы можете понять что Вам действительно нужно от таких систем, увидите чего не хватает, что ненужно, выявите проблемы, и будете знать что спросить у вендоров платных систем в самом начале.

Если же Вы выбираете hardware решение, то получаете коробку, уже практически готовую к использованию. Плюсы от такой реализации очевидны — «железо» выбирает вендор, и он должен гарантировать что на этом железе его решение работает с заявленными характеристиками(не тормозит, не виснет). Обычно внутри находится некая разновидность Linux дистрибутива с уже установленным ПО. Такие дистрибутивы обычно сильно урезаны чтобы обеспечивать быструю скорость работы, оставляются только необходимые пакеты и утилиты (заодно решается проблема размера комплекта на диске - чем меньше тем меньше нужен HDD - тем меньше себестоимость - тем больше прибыль!).

Программные же решения часто очень требовательны к вычислительными ресурсам.

Отчасти из-за того в «коробке» работает только IDS/IPS, а на серверах с программными IDS/IPS обычно запущено всегда очень много дополнительных вещей.

Цель данной статьи - не просто рассказать о возможностях IPS, но акцентировать внимание на уникальных функциональных возможностях системы, позволяющих решить ряд сложных проблем, с которыми сталкиваются предприятия в процессе конструкторско-технологической подготовки производства и которые отличают IPS от других PLM-систем, представленных на российском рынке.

Интеграция с системами автоматизированного проектирования

Еще с девяностых годов прошлого века компания ИНТЕРМЕХ начала ориентироваться на создание мультикадрешений, не зацикливаясь на интеграции с какойто одной системой проектирования. Сегодня можно с уверенностью сказать, что из всех отечественных PLMсистем IPS обладает самым большим количеством интеграторов с механическими и электрическими системами автоматизированного проектирования: AutoCAD, BricsCAD, КОМПАСГрафик, КОМПАС 3D, Inventor, NX, Creo, SolidWorks, Solid Edge, CATIA, Altium Designer, Mentor Graphics, E3.series. Особо отметим, что это уже готовые работающие решения, а не обещания наладить интеграцию в процессе внедрения на предприятии.

В комплект поставки IPS входит универсальный модуль интеграции систем трехмерного проектирования с PLMсистемами. Модуль встраивается в интерфейс CADсистемы и предоставляет конструктору доступ к функциям PLM непосредственно из системы проектирования. Модуль обеспечивает автоматическое считывание состава изделий из моделей сборочных единиц, генерацию по моделям конструкторских спецификаций, а также ассоциативную связь между свойствами моделей и атрибутами документов и изделий в PLMсистеме. Также этот модуль позволяет организовать коллективную работу конструкторов над моделированием сложных сборок, предоставляя набор функций для синхронизации изменений, которые сделаны различными конструкторами в моделях, входящих в состав головной сборки (рис. 1).

Собственный редактор документов и бланков на основе формата XML

Разработчики IPS не стали надеяться на сторонние офисные пакеты или средства генерации отчетов, а создали собственный редактор структурированных текстовых документов, который использует для хранения данных формат XML. Такое решение позволило унифицировать создание, хранение и обработку любой текстовой конструкторскотехнологической документации и реализовать в IPS целый ряд уникальных редакторов, аналогов которым нет ни в одной другой PLMсистеме. Например, в комплект поставки IPS входит редактор состава изделий в виде конструкторской спецификации, включая групповые спецификации форм А, Б и В. При этом редактирование спецификации может производиться как в обычной табличной форме, так и в том же виде, в котором она будет выведена на печать. Конструктору также доступно множество функций по оформлению спецификации: автоматическая и ручная сортировка, пропуск строк и простановка позиций, оформление допустимых замен и подборных элементов, вставка примечаний, частей, спецсимволов и формул, связь с системами НСИ и многое другое (рис. 2).

Еще раз подчеркнем, что в IPS редактор спецификаций является именно редактором состава сборочных единиц, а не редактором документов, сформированных на основе состава изделий. Изменения в составе изделия, сделанные в других модулях системы, сразу отражаются в редакторе спецификаций IPS, и наоборот - любые изменения, сделанные в спецификации, сразу отражаются в рабочей копии состава изделий. Таким образом, состав изделия формируется параллельно из нескольких источников: трехмерной модели или двумерного сборочного чертежа, электрической схемы, редактора спецификаций и т.п. При этом каждая связь запоминает свой источник, поэтому обновление состава, например по модели, никогда не удалит позиции, добавленные в состав изделия вручную.

IPS (Intermech Professional Solutions) - универсальная система корпоративного уровня для управления информационными объектами. IPS позволяет объединить в себе всю информацию о продукции и управлять ею: от концептуального дизайна до сдачи в производство, от изготовления отдельных экземпляров и партий до утилизации отслуживших свой срок изделий. Программный комплекс IPS обеспечивает высокоэффективное управление данными на всех этапах разработки документации, подготовки производства, выпуска и эксплуатации продукции. Использование продуктов семейства IPS позволяет организовать производство в соответствии со стандартами качества (ISO 9000 и др.), сократить затраты на разработку и производство новых изделий, улучшить качество, сократить сроки выхода продукта на рынок, создать общекорпоративную информационную систему, объединить в единое информационное пространство ресурсы, процессы, продукцию и прочую информацию. |

Редактор извещений об изменениях в IPS - тоже не просто редактор документов (рис. 3). Помимо собственно функций оформления извещений (вставка графики, формул, автоматическое заполнение различных граф, сортировка изменений и т.п.), редактор помогает управлять жизненным циклом изменяемых документов и объектов. Например, автоматически выпускает версии включаемых в извещение документов и перемещает их на нужный шаг жизненного цикла (ЖЦ) в момент актуализации извещения. Также извещения используются для автоматизации подбора версий объектов при поиске их состава и применяемости. Есть в системе и множество сервисных функций, помогающих организовать процесс проведения изменений: погасить ПИ, принять предложения по ПР, выпустить ДИ или ДПИ, создать комплект извещений и пр.

Следует также отметить, что проводить изменения документации в IPS можно и в упрощенной форме - через журнал изменений по ГОСТ 2.5032013, редактор которого также есть в комплекте поставки системы.

Конфигуратор изделий

В ЕСКД существует такое понятие, как исполнение изделия. По одному групповому конструкторскому документу можно выпустить несколько различных исполнений изделия, не выпуская отдельный комплект документов на каждое исполнение. Это решение хорошо работает до тех пор, пока количество исполнений небольшое. Однако сейчас рынок диктует свои условия. Проектируемые изделия должны удовлетворять требованиям как можно большего количества заказчиков, а значит не обойтись без возможности настройки изделия под требования конкретного покупателя. В таких случаях на помощь конструкторам и маркетологам приходит «Конфигуратор изделий» в IPS. Данный модуль позволяет вести состав сложных изделий, обладающих множеством опций и функциональных зависимостей, не прибегая к созданию исполнений для каждого варианта изделия.

Конструктор, проектируя сборочный узел, может настроить набор опций, управляющих составом данного узла. При этом можно настроить правила совместимости значений различных опций, условия их применения, допустимость значений в данной сборке и т.п. Работники маркетинга могут создавать варианты комплектаций изделия, устанавливая значения для основных опций, которые чаще всего востребованы заказчиками в данном изделии. При оформлении заказа покупатель выбирает вариант комплектации изделия, доопределяет не заданные в комплектации значения опций и система формирует точный состав и комплект документации на конкретное изделие, отвечающее требованиям заказчика.

Распределенная работа крупных холдингов и филиалов предприятий

Наличием вебинтерфейса у информационных систем сейчас никого уже не удивишь. Большинство отечественных PLM обзавелись собственными средствами доступа в базу данных из веббраузеров. Есть такой интерфейс и у IPS. Но что делать, если Интернет на рабочем месте по соображениям безопасности недоступен? Либо внешние каналы связи работают медленно и нестабильно? Как обеспечить быструю и стабильную работу сотен пользователей независимо от внешних факторов и каналов связи между предприятиями?

В составе IPS есть уникальное решение - служба IPS WebPortal. Суть данного решения в том, что каждое предприятие или филиал работает в собственной локальной сети со своей базой данных, а IPS WebPortal обеспечивает информационный обмен между этими локальными базами (узлами информационной сети) по внешним каналам связи через центральную базу данных портала, причем сама передача данных может производиться в offlineрежиме (рис. 4). Такой способ работы значительно снижает требования к стабильности и пропускной способности внешних каналов связи, а также повышает безопасность данных, так как информационные узлы получают доступ только к опубликованной для них на портале информации, а не ко всем базам данных удаленных предприятий.

Функционал IPS WebPortal позволяет организовать распределенный документооборот, управление распределенными проектами, обмен информационными объектами в пакетном режиме, а также автоматическую репликацию изменений между различными базами данных. Программный интерфейс IPS WebPortal оформлен в виде стандартизованных вебсервисов. Такой подход значительно упрощает подключение к порталу других информационных систем, позволяя использовать его в качестве средства обмена данными между различными информационными системами предприятий.

Передача документации заказчику

Еще одна проблема, решение которой хотелось бы рассмотреть подробнее, - это передача утвержденной документации на предприятия, на которых либо нет PLMсистемы, либо PLM не поддерживает механизм электронных подписей. Выгрузить комплект электронных документов можно из любой PLM. Но как убедиться в том, что эти документы утверждены и подписаны всеми заинтересованными лицами? И как проверить, не изменялись ли переданные файлы с момента их подписания?

Для этой цели в IPS предусмотрена функция автоматического формирования информационноудостоверяющих листов по ГОСТ 2.0512013. При передаче твердых копий эти листы можно распечатать и, при необходимости, заверить «мокрой» подписью. При передаче электронной документации файлы удостоверяющих листов автоматически извлекаются на диск совместно с файлами документов. Листы содержат контрольные суммы подписанных файлов, что позволяет удостовериться в неизменности подписанных данных (рис. 5).

Если подписание документов в IPS производилось квалифицированными электронными подписями, то система имеет возможность выгрузки файлов подписей на диск в формате PKCS. Эти подписи могут быть проверены получателем документации с помощью любых средств проверки, понимающих стандарт PKCS. Можно также воспользоваться специальной программой проверки ЭП, которая поставляется вместе с IPS и может быть передана сторонним организациям вместе с комплектом подписанной документации.

Защита файлов документов на рабочих станциях

Все PLMсистемы хранят файлы документов на защищенных серверах и предоставляют к ним доступ только в соответствии со своими правилами безопасности. Однако для редактирования документа во внешнем редакторе файл документа извлекается на диск рабочей станции либо на сетевой ресурс, открытый для доступа рабочим станциям. Таким образом, информация выводится изпод контроля PLMсистемы, создавая угрозу безопасности данных. Для решения данной проблемы в состав IPS входит служба защиты файлов на рабочих станциях. Эта служба защищает рабочий каталог пользователя на уровне файловой системы NTFS, предоставляя доступ к нему только определенному пользователю и только после его авторизации в IPS. Как только пользователь выгружает клиент IPS любым доступным ему способом, доступ к каталогу пользователя автоматически блокируется.

Расширенные средства поиска информации

Помимо выборок, классификаторов и рабочего стола, которые в том или ином виде встречаются во всех отечественных PLM, разработчики IPS предложили целый ряд технических решений, значительно ускоряющих поиск информации в системе. Например, в окне Недавние объекты автоматически ведется список объектов, с которыми пользователь работал последнее время - своего рода рабочий стол, который не нужно пополнять и чистить вручную. А с помощью контекстных выборок можно искать информацию, используя свойства выбранного в системе объекта. Условия таких выборок могут содержать не константы, а ссылки на атрибуты объекта, относительно которого идет поиск информации. Например, можно быстро найти все детали, сделанные из такого же материала, не указывая в условиях поиска сам материал.

Следующий интересный механизм - общий индекс для быстрого поиска информационных объектов с учетом словоформ и коррекцией ошибок ввода. В индекс попадает информация из всех атрибутов, указанных администратором для индексации, включая содержимое файлов документов. При этом поиск информации для конечного пользователя значительно упрощается - ему не нужно создавать или находить выборки, достаточно просто ввести искомую строку в поле над списком объектов. Рядом располагается список часто используемых фильтров, с помощью которых можно еще более сузить область поиска объектов, добавив дополнительные условия фильтрации. Общий список фильтров настраивается администраторами системы, а пользователь может создавать свои персональные фильтры по аналогии с персональными выборками (рис. 6).

В IPS также есть специальный инструмент для поиска объектов по связям - схемы поиска объектов. Схема поиска - это именованный набор настроек и условий, согласно которым система ищет состав или применяемость объекта на один или множество уровней вложенности. С системой поставляется множество готовых схем поиска: для сбора полного комплекта документов на изделие или заказ, для поиска применяемости в головных изделиях, для поиска различной технологической информации и т.д. Администраторы могут расширять список схем, причем для каждой роли можно настроить собственный набор схем поиска в зависимости от обязанностей, которые выполняют пользователи, заходя в систему в данной роли.

Еще одна интересная тема - поиск электронного документа по его твердой копии. Такой вопрос может возникнуть даже в том случае, если на предприятии хорошо поставлена работа службы ОТД и все устаревшие копии документов отзываются своевременно. Зачастую вообще невозможно точно узнать, с какой именно версии документа создавалась данная твердая копия, если она еще не была поставлена на учет в ОТД и не получила соответствующий инвентарный номер. В таком случае может помочь технология штрихкодирования документов, реализованная в IPS. Суть технологии в том, что при распечатке документа в определенной области штампа выводится штрихкод, в котором закодирован идентификатор данной версии документа в PLMсистеме. При наличии сканера штрихкодов процесс поиска такого документа в базе данных занимает пару секунд.

Управление требованиями

Функционал управления требованиями давно стал обязательным в зарубежных PLMсистемах, однако отечественные производители не спешат с его реализацией, ссылаясь на отсутствие спроса со стороны пользователей. Тем не менее руководство предприятий понимает, что максимально точное выполнение технического задания минимизирует количество проблем, возникающих в процессе приемки изделия заказчиком. И управление требованиями в данном контексте - это часть общей системы контроля качества продукции на предприятии. Ведь ошибки, допущенные на самой ранней стадии проектирования, являются самыми дорогостоящими. Какой вообще смысл делать продукт, который не отвечает требованиям заказчика и нормативным документам?

Учитывая всё вышесказанное, компания ИНТЕРМЕХ включила в комплект поставки IPS модуль управления требованиями. Данный модуль позволяет создать дерево требований, которым должно соответствовать проектируемое изделие, на основе технического задания, разработанного в MS Word (рис. 7). Администратор системы задает критерии, которым должны соответствовать объекты технических требований для перевода на шаг ЖЦ Выполнено (например, наличие подписей ответственных лиц). Система отслеживает выполнение всех пунктов технического задания и не дает перевести его на шаг Выполнено до тех пор, пока все требования не будут удовлетворены. Также имеется возможность на основе дерева требований сформировать проект IMProject для организации и планирования работ по исполнению технического задания.

Вместо эпилога

К сожалению, объем одной статьи не позволяет провести подробный анализ всех особенностей системы. Поэтому кратко перечислим, какой еще функционал отличает IPS от других отечественных PLMсистем:

- подсистема поиска 3Dмоделей по геометрическому подобию;

- встроенный механизм форумов для организации обсуждения любого проекта, извещения или информационного объекта непосредственно в системе;

- встроенная экспертная система для расчета значений атрибутов, проверки условий и генерации документов, ведомостей и отчетов произвольной сложности;

- визуализатор связей для наглядного представления взаимосвязей между информационными объектами в виде ориентированного графа;

- расширенные средства аннотирования документов, включая подсистему создания графических замечаний для документов произвольных форматов;

- архивы для упорядоченного хранения документов и контроля прав доступа к ним;

- механизм итераций, позволяющий в любой момент сохранить состояние (атрибуты, файлы и связи) выбранных объектов с возможностью возврата объектов в данное состояние;

- встроенный органайзер для удобного доступа к задачам, письмам и различным оповещениям непосредственно на календаре;

- системный планировщик для автоматического выполнения различных процедур, скриптов и задач по расписанию;

- встроенные средства масштабирования защищенного хранилища файлов документов, а также средства миграции редко используемых данных на медленные носители информации;

- поддержка СУБД ЛИНТЕР, включая ЛИНТЕР БАСТИОН, сертифицированный ФСТЭК России и Министерством обороны РФ;

- автоматическое переподключение клиентов к серверу при потере и восстановлении связи;

- средства автоматического развертывания и обновления клиентов на рабочих станциях.

Таким образом, IPS обладает рядом преимуществ, которые делают систему максимально удобной для использования на отечественных предприятиях и позволяют значительно сэкономить время и снизить затраты в процессе конструкторскотехнологической подготовки производства.

В статье рассматриваются популярные IPS-решения в контексте мирового и российского рынков. Дается определение базовой терминологии, история возникновения и развития IPS-решений, а также рассматривается общая проблематка и сфера применения IPS-решений. Также приводится сводная информация о функциональных возможностях наиболее популярных IPS-решений от различных производителей.

Что такое IPS?

Прежде всего, дадим определение. Intrusion detection system (IDS) или Intrusion prevention system (IPS) – это программные и аппаратные средства, предназначенные для обнаружения и/или предотвращения вторжений. Они предназначены для обнаружения и предотвращения попыток несанкционированного доступа, использования или вывода из строя компьютерных систем, главным образом через Интернет или локальную сеть. Такие попытки могут иметь форму как атаки хакеров или инсайдеров, так и быть результатом действий вредоносных программ.

IDS/IPS-системы используются для обнаружения аномальных действий в сети, которые могут нарушить безопасность и конфиденциальность данных, например: попытки использования уязвимостей программного обеспечения; попытки повешения привилегий; несанкционированный доступ к конфиденциальным данным; активность вредоносных программ и т.д.

Использование IPS-систем преследует несколько целей:

- Обнаружить вторжение или сетевую атаку и предотвратить их;

- Спрогнозировать возможные будущие атаки и выявить уязвимости для предотвращения их дальнейшего развития;

- Выполнить документирование существующих угроз;

- Обеспечить контроль качества администрирования с точки зрения безопасности, особенно в больших и сложных сетях;

- Получить полезную информацию о проникновениях, которые имели место, для восстановления и корректирования вызвавших проникновение факторов;

- Определить расположение источника атаки по отношению к локальной сети (внешние или внутренние атаки), что важно при принятии решений о расположении ресурсов в сети.

В целом, IPS аналогичны IDS. Главное же отличие состоит в том, что они функционируют в реальном времени и могут в автоматическом режиме блокировать сетевые атаки. Каждая IPS включает в себя модуль IDS.

IDS, в свою очередь, обычно состоит из:

- системы сбора событий;

- системы анализа собранных событий;

- хранилища, в котором накапливаются собранные события и результаты их анализа;

- базы данных об уязвимостях (этот параметр является ключевым, так как чем больше база у производителя, тем больше угроз способна выявлять система);

- консоли управления, которая позволяет настраивать все системы, осуществлять мониторинг состояния защищаемой сети, просматривать выявленные нарушения и подозрительные действия.

По способам мониторинга IPS-системы можно разделить на две большие группы: NIPS (Network Intrusion Prevention System) и HIPS (Host Intrusion Prevention System). Первая группа ориентирована на сетевой уровень и корпоративный сектор, в то время как представители второй имеют дело с информацией, собранной внутри единственного компьютера, а следовательно могут использоваться на персональных компьютерах. Сегодня HIPS часто входят в состав антивирусных продуктов, поэтому, в контексте данной статьи, эти системы мы рассматривать не будем.

Среди NIPS и HIPS также выделяют:

- Protocol-based IPS, PIPS. Представляет собой систему (либо агент), которая отслеживает и анализирует коммуникационные протоколы со связанными системами или пользователями.

- Application Protocol-based IPS, APIPS. Представляет собой систему (или агент), которая ведет наблюдение и анализ данных, передаваемых с использованием специфичных для определенных приложений протоколов. Например, отслеживание содержимого SQL-команд.

Что касается форм-фактора, IPS-системы могут быть представлены как в виде отдельного «железного» решения, так и в виде виртуальной машины или софта.

Развитие технологии. Проблемы IPS.

Системы предотвращения вторжений появились на стыке двух технологий: межсетевых экранов (firewall) и систем обнаружения вторжений (IDS). Первые умели пропускать трафик через себя, но анализировали лишь заголовки IP-пакетов. Вторые же, напротив, «умели» всё то, чего были лишены межсетевые экраны, то есть анализировали трафик, но не могли как-либо влиять на ситуацию, так как устанавливались параллельно и трафик через себя не пропускали. Взяв лучшее от каждой технологии, появились IPS-системы.

Становление современных IPS-систем, шло через четыре направления. Так сказать, от частного к общему.

Первое направление – развитие IDS в inline-IDS. Другими словами, необходимо было встроить IDS-систему в сеть не параллельно, а последовательно. Решение оказалось простым и эффективным: IDS поместили между защищаемыми и незащищаемыми ресурсами. Из этого направления, вероятнее всего, развились программные варианты IPS

Второе направление становления IPS не менее логичное: эволюция межсетевых экранов. Как вы понимаете, им не хватало глубины анализа пропускаемого через себя трафика. Добавление функционала глубокого проникновения в тело данных и понимания передаваемых протоколов позволило стать межсетевым экранам настоящими IPS-системами. Из этого направления, вероятнее всего, развились аппаратные IPS.

Третьим «источником» стали антивирусы. От борьбы с «червями», «троянами» и прочими вредоносными программами до IPS-систем оказалось совсем недалеко. Из этого направления, вероятнее всего, развились HIPS.

Наконец, четвёртым направлением стало создание IPS-систем «с нуля». Здесь, собственно, и добавить нечего.

Что же касается проблем, у IPS, как и у любых других решений, они были. Основных проблем выделяли три:

- большое количество ложных срабатываний;

- автоматизация реагирования;

- большое число управленческих задач.

С развитием систем, эти проблемы успешно решались. Так, к примеру, для снижения процента ложных срабатываний начали применять системы корреляции событий, которые «выставляли приоритеты» для событий и помогали IPS-системе эффективнее выполнять свои задачи.

Всё это привело к появлению IPS-систем следующего поколения (Next Generation IPS – NGIPS). NGIPS должна обладать следующими минимальными функциями:

- Работать в режиме реального времени без воздействия (или с минимальным воздействием) на сетевую активность компании;

- Выступать в качестве единой платформы, объединяющей в себе как все преимущества предыдущего поколения IPS, так и новые возможности: контроль и мониторинг приложений; использование информации из сторонних источников (базы уязвимостей, геолокационные данные и т.д.); анализ содержимого файлов.

Рисунок 1. Функциональная схема эволюционных этапов IPS-систем

Мировой и российский рынок IPS. Основные игроки, различия.

Говоря о мировом рынке IPS-систем, эксперты часто ссылаются на отчёты Gartner, и в первую очередь на «волшебный квадрат» (Gartner Magic Quadrant for Intrusion Prevention Systems, July 2012). На 2012 год ситуация была такова:

Рисунок 2. Распределение основных игроков рынка IPS-систем в мире. Информация Gartner, июль 2012

Прослеживались явные лидеры в лице McAfee, Sourcefire и HP, к которым очень стремилась всем известная Cisco. Однако лето 2013 внесло свои коррективы. Вначале мая по различным тематическим блогам и форумам пронеслась волна обсуждений, поднятая анонсом сделки между McAfee и Stonesoft. Американцы собирались купить финского «визионера», громко заявившего о себе несколько лет назад, открыв новый вид атак AET (Advanced Evasion Techniques).

Тем не менее, на этом сюрпризы не закончились и, буквально спустя пару месяцев, корпорация Cisco объявила о заключении соглашения с Sourcefire и покупке этой компании за рекордные $2.7 млрд. Причины были более чем весомые. Sourcefire известна своей поддержкой двух разработок с открытым кодом: механизма обнаружения и предотвращения вторжений Snort и антивируса ClamAV. При этом технология Snort стала стандартом де-факто для систем предупреждения и обнаружения вторжений. Суть же в том, что на российском рынке Cisco Systems является основным поставщиком решений по сетевой безопасности. Она одной из первых пришла на российский рынок, ее сетевое оборудование стоит практически в каждой организации, соответственно, нет ничего необычного в том, что решения по сетевой безопасности также заказывают у этой компании.

Кроме того, Cisco Systems ведет очень грамотную деятельность по продвижению своей линейки безопасности на российском рынке. И в настоящий момент ни одна компания не может сравниться с Cisco Systems по уровню работы с рынком, как в маркетинговом плане, так и в плане работы с партнерами, госорганизациями, регуляторами и пр. Отдельно стоит отметить, что данная компания уделяет очень большое внимание вопросам сертификации по российским требованиям, тратя на них намного больше, чем другие западные производители, что также способствует сохранению лидирующего положения на российском рынке. Выводы, как говорится, делайте сами.

И, если с мировым рынком IPS-систем всё более-мене понятно, – в скором времени произойдёт «перетасовка» лидеров – то с российским рынком не всё так просто и прозрачно. Как уже было отмечено выше, отечественный рынок имеет свою специфику. Во-первых, большую роль играет сертификация. Во-вторых, если процитировать Михаила Романова , являющегося одним из авторов глобального исследования «Рынок информационной безопасности Российской Федерации», то «конкурентоспособные IPS-решения российского производства фактически отсутствуют. Автору известны только три российских решения данного типа: «Аргус», «Форпост» и «РУЧЕЙ-М» (не позиционируется как IPS). Найти «Аргус» или «РУЧЕЙ-М» в Интернете и купить не представляется возможным. Решение «Форпост» производства компании РНТ, позиционируется как сертифицированное решение, полностью основанное на коде SNORT (и этого разработчики не скрывают). Разработчик не предоставляет свое решение на тестирование, продукт никак не продвигается на рынке, то есть создается впечатление, что РНТ продвигает его только в собственные проекты. Соответственно, увидеть эффективность этого решения не представляется возможным».

К упомянутым трём системам можно также отнести комплекс «РУБИКОН», который позиционируется компанией «Эшелон» не только как сертифицированный межсетевой экран, но и как система обнаружения вторжений. К сожалению, информации по нему не так много .

Последнее решение от российского производителя, которое удалось найти – IPS-система (входит в UTM-устройство ALTELL NEO), представляющая собой, по их словам, «доработанную» открытую технологию Surricata, которая использует актуальные базы сигнатур из открытых источников (National Vulnerability Database и Bugtrax). Всё это вызывает больше вопросов, чем понимания.

Тем не менее, исходя из предложений интеграторов, можно продолжить список предлагаемых на российском рынке IPS-систем и дать краткое описание для каждого из решений:

Cisco IPS (сертифицирован ФСТЭК)

Являясь частью Cisco Secure Borderless Network, Cisco IPSпредоставляет следующие возможности:

- Предотвращение вторжения более 30000 известных эксплоитов;

- Автоматическое обновление сигнатур с глобального сайта Cisco Global Correlation для динамического распознавания и предотвращения вторжений атак со стороны Internet;

- Передовые исследования и опыт Cisco Security Intelligence Operations;

- Взаимодействие с другими сетевыми компонентами для предотвращения вторжений;

- Поддержка широкого спектра вариантов развертывания в режиме, близком к реальному времени.

Всё это позволяет защитить сеть от таких атак, как:

- Прямые атаки (directed attacks);

- Черви, вирусы (worms);

- Ботнет сети (botnets);

- Вредоносные программы (malware);

- Заражённые приложения (application abuse).

Sourcefire IPS, Adaptive IPS и Enterprise Threat Management

Среди главных преимуществ выделяют:

- Разработка систем на основе SNORT;

- Гибкие правила;

- Интеграция с MSSP;

- Технология пассивной прослушки (нулевое влияние на сеть);

- Работа в реальном масштабе времени;

- Поведенческое обнаружение аномалий в сети (NBA);

- Персонализация событий.

McAfee Network Security Platform (ранее, IntruShield Network Intrusion Prevention System) (сертифицирован ФСТЭК)

Преимущества решения:

- Интеллектуальное управление безопасностью

Решение позволяет сократить число специалистов и затраты времени, необходимые для мониторинга и расследования событий безопасности, и одновременно упрощает управление сложными масштабными развертываниями. Благодаря направляемому детальному анализу метод последовательного раскрытия обеспечивает нужную информацию именно тогда и там, где она нужна, а иерархическое управление обеспечивает масштабирование.

- Высокий уровень защиты от угроз

Защита от угроз обеспечивается благодаря ядру сигнатур на основе анализа уязвимостей, которое преобразовано в платформу нового поколения путем интеграции самой современной технологии анализа поведения и сопоставления множества событий. «Малоконтактные» средства защиты на основе сигнатур позволяют удерживать операционные затраты на низком уровне и эффективно защищают от известных угроз, а передовая технология анализа поведения и сопоставления событий обеспечивают защиту от угроз следующего поколения и «нулевого дня».

- Использование глобальной системы защиты от вредоносных программ

- Инфраструктура Security Connected

Решение улучшает уровень сетевой безопасности, способствует оптимизации системы сетевой безопасности, наращивая ее экономическую эффективность. Кроме того, решение позволяет согласовывать сетевую безопасность с бизнес-программами для достижения стратегических целей.

- Быстродействие и масштабируемость

- Сбор информации и контроль. Получение информации о действиях пользователей и устройствах, которая прямо интегрируется в процесс контроля и анализа

Stonesoft StoneGate IPS (сертифицирован ФСТЭК)

В основе работы StoneGate IPS заложена функциональность обнаружения и предотвращения вторжений, которая использует различные методы обнаружения вторжений: сигнатурный анализ, технология декодирования протоколов для обнаружения вторжений, не имеющих сигнатур, анализ аномалий протоколов, анализ поведения конкретных хостов, обнаружения любых видов сканирования сетей, адаптивное применение сигнатур (виртуальное профилирование).

Особенностью Stonesoft IPS является наличие встроенной системы анализа событий безопасности, которая значительно уменьшает трафик, передаваемый от IPS до системы управления, и количество ложных срабатываний. Первоначальный анализ событий производится сенсором Stonesoft IPS, затем информация от нескольких сенсоров передается на анализатор, который осуществляет корреляцию событий. Таким образом, несколько событий могут указывать на распределенную во времени атаку или на сетевого червя - когда решение о вредоносной активности принимается на основании нескольких событий из «общей картины», а не по каждому отдельному случаю.

Ключевые возможности StoneGate IPS:

- обнаружение и предотвращение попыток НСД в режиме реального времени в прозрачном для пользователей сети режиме;

- применение фирменной технологии АЕТ (Advanced Evasion Techniques) - технологии защиты от динамических техник обхода;

- обширный список сигнатур атак (по содержанию, контексту сетевых пакетов и другим параметрам);

- возможность обработки фрагментированного сетевого трафика;

- возможность контроля нескольких сетей с разными скоростями;

- декодирование протоколов для точного определения специфических атак, в том числе и внутри SSL соединений;

- возможность обновления базы данных сигнатур атак из различных источников (возможен импорт сигнатур из Open Source баз);

- блокировка или завершение нежелательных сетевых соединений;

- анализ «историй» событий безопасности;

- анализ протоколов на соответствие RFC;

- встроенный анализатор событий, позволяющий эффективно снижать поток ложных срабатываний;

- создание собственных сигнатур атак, шаблонов анализа атак, аномалий и др.;

- дополнительная функциональность прозрачного межсетевого экрана Transparent Access Control, что позволяет в отдельных случаях отказаться от использования МЭ без какого-либо снижения эффективности защиты;

- анализ GRE туннелей, любых комбинаций инкапсуляции IP v6, IPv4;

- централизованное управление и мониторинг, простая в использовании и одновременно гибкая в настройке система генерации отчетов.

Детектор атак АПКШ «Континент» (Код Безопасности) (сертифицирован ФСТЭК и ФСБ)

Детектор атак «Континент» предназначен для автоматического обнаружения сетевых атак методом динамического анализа трафика стека протоколов TCP/IP. Детектор атак «Континент» реализует функции системы обнаружения вторжений (СОВ) и обеспечивает разбор и анализ трафика с целью выявления компьютерных атак, направленных на информационные ресурсы и сервисы.

Основные возможности детектора атак «Континент»:

- Централизованное управление и контроль функционирования при помощи центра управления системой «Континент».

- Сочетание сигнатурных и эвристических методов обнаружения атак.

- Оперативное реагирование на выявленные вторжения.