Расшифровка файлов с расширениями locked. Параметры для запуска утилиты из командной строки

Утилита Kaspresky RakhniDecryptor расшифрует файлы, расширения которых изменились по следующим шаблонам:

- Trojan-Ransom.Win32.Rakhni:

- <имя_файла>.<оригинальное_расширение>.locked;

- <имя_файла>.<оригинальное_расширение>.kraken;

- <имя_файла>.<оригинальное_расширение>.darkness;

- <имя_файла>.<оригинальное_расширение>.oshit;

- <имя_файла>.<оригинальное_расширение>.nochance;

- <имя_файла>.<оригинальное_расширение>.oplata@qq_com;

- <имя_файла>.<оригинальное_расширение>.relock@qq_com;

- <имя_файла>.<оригинальное_расширение>.crypto;

- <имя_файла>.<оригинальное_расширение>[email protected];

- <имя_файла>.<оригинальное_расширение>.p***a@qq_com;

- <имя_файла>.<оригинальное_расширение>.dyatel@qq_com;

- <имя_файла>.<оригинальное_расширение>.nalog@qq_com;

- <имя_файла>.<оригинальное_расширение>.chifrator@gmail_com;

- <имя_файла>.<оригинальное_расширение>.gruzin@qq_com;

- <имя_файла>.<оригинальное_расширение>.troyancoder@gmail_com;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id373;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id371;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id372;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id374;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id375;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id376;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id392;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id357;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id356;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id358;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id359;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id360;

- <имя_файла>.<оригинальное_расширение>.coderksu@gmail_com_id20.

Trojan-Ransom.Win32.Rakhni создает файл exit.hhr.oshit, в котором в зашифрованном виде содержится пароль от файлов пользователя. Если на зараженном компьютере сохранился этот файл, расшифровка произойдет значительно быстрее. Если же файл exit.hhr.oshit был удален, восстановите его при помощи программ восстановления удаленных файлов, а затем поместите в папку %APPDATA% и заново запустите проверку утилитой. Файл exit.hhr.oshit вы можете найти по следующему пути: C:\Users<имя_пользователя>\AppData\Roaming

- Trojan-Ransom.Win32.Mor: <имя_файла>.<оригинальное_расширение>_crypt.

- Trojan-Ransom.Win32.Autoit: <имя_файла>.<оригинальное_расширение>.<[email protected]_.буквы>.

- Trojan-Ransom.MSIL.Lortok:

- <имя_файла>.<оригинальное_расширение>.cry;

- <имя_файла>.<оригинальное_расширение>.AES256.

- Trojan-Ransom.AndroidOS.Pletor: <имя_файла>.<оригинальное_расширение>.enc.

- Trojan-Ransom.Win32.Agent.iih: <имя_файла>.<оригинальное_расширение>+

. - Trojan-Ransom.Win32.CryFile: <имя_файла>.<оригинальное_расширение>.encrypted.

- Trojan-Ransom.Win32.Democry:

- <имя_файла>.<оригинальное_расширение>+<._дата-время_$почта@домен$.777>;

- <имя_файла>.<оригинальное_расширение>+<._дата-время_$почта@домен$.legion>.

- Trojan-Ransom.Win32.Bitman версии 3:

- <имя_файла>.xxx;

- <имя_файла>.ttt;

- <имя_файла>.micro;

- <имя_файла>.mp3.

- Trojan-Ransom.Win32.Bitman версии 4: <имя_файла>.<оригинальное_расширение> (имя и расширение файла не меняется).

- Trojan-Ransom.Win32.Libra:

- <имя_файла>.encrypted;

- <имя_файла>.locked;

- <имя_файла>.SecureCrypted.

- Trojan-Ransom.MSIL.Lobzik:

- <имя_файла>.fun;

- <имя_файла>.gws;

- <имя_файла>.btc;

- <имя_файла>.AFD;

- <имя_файла>.porno;

- <имя_файла>.pornoransom;

- <имя_файла>.epic;

- <имя_файла>.encrypted;

- <имя_файла>.J;

- <имя_файла>.payransom;

- <имя_файла>.paybtcs;

- <имя_файла>.paymds;

- <имя_файла>.paymrss;

- <имя_файла>.paymrts;

- <имя_файла>.paymst;

- <имя_файла>.paymts;

- <имя_файла>.gefickt;

- <имя_файла>[email protected].

- Trojan-Ransom.Win32.Mircop:

.<имя_файла>.<оригинальное_расширение>. - Trojan-Ransom.Win32.Crusis (Dharma):

- <имя_файла>.ID<…>.

@ . .xtbl; - <имя_файла>.ID<…>.

@ . .CrySiS; - <имя_файла>.id-<…>.

@ . .xtbl; - <имя_файла>.id-<…>.

@ . .wallet; - <имя_файла>.id-<…>.

@ . .dhrama; - <имя_файла>.id-<…>.

@ . .onion; - <имя_файла>.

@ . .wallet; - <имя_файла>.

@ . .dhrama; - <имя_файла>.

@ . .onion.

- <имя_файла>.ID<…>.

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected];

- [email protected].

- Trojan-Ransom.Win32.Nemchig: <имя_файла>.<оригинальное_расширение>[email protected].

- Trojan-Ransom.Win32.Lamer:

- <имя_файла>.<оригинальное_расширение>.bloked;

- <имя_файла>.<оригинальное_расширение>.cripaaaa;

- <имя_файла>.<оригинальное_расширение>.smit;

- <имя_файла>.<оригинальное_расширение>.fajlovnet;

- <имя_файла>.<оригинальное_расширение>.filesfucked;

- <имя_файла>.<оригинальное_расширение>.criptx;

- <имя_файла>.<оригинальное_расширение>.gopaymeb;

- <имя_файла>.<оригинальное_расширение>.cripted;

- <имя_файла>.<оригинальное_расширение>.bnmntftfmn;

- <имя_файла>.<оригинальное_расширение>.criptiks;

- <имя_файла>.<оригинальное_расширение>.cripttt;

- <имя_файла>.<оригинальное_расширение>.hithere;

- <имя_файла>.<оригинальное_расширение>.aga.

- Trojan-Ransom.Win32.Cryptokluchen:

- <имя_файла>.<оригинальное_расширение>.AMBA;

- <имя_файла>.<оригинальное_расширение>.PLAGUE17;

- <имя_файла>.<оригинальное_расширение>.ktldll.

- Trojan-Ransom.Win32.Rotor:

- <имя_файла>.<оригинальное_расширение>[email protected];

- <имя_файла>.<оригинальное_расширение>[email protected];

- <имя_файла>.<оригинальное_расширение>[email protected];

- <имя_файла>.<оригинальное_расширение>[email protected];

- <имя_файла>.<оригинальное_расширение>[email protected]_.crypt;

- <имя_файла>.<оригинальное_расширение>[email protected]____.crypt;

- <имя_файла>.<оригинальное_расширение>[email protected]_______.crypt;

- <имя_файла>.<оригинальное_расширение>[email protected]___.crypt;

- <имя_файла>.<оригинальное_расширение>[email protected]==.crypt;

- <имя_файла>.<оригинальное_расширение>[email protected]=--.crypt.

Примеры некоторых вредоносных адресов-распространителей:

Если файл зашифрован с расширением CRYPT, расшифровка может длиться долго. Например, на процессоре Intel Core i5-2400 она может занять около 120 суток.

- Trojan-Ransom.Win32.Chimera:

- <имя_файла>.<оригинальное_расширение>.crypt;

- <имя_файла>.<оригинальное_расширение>.<4 произвольных символа>.

- Trojan-Ransom.Win32.AecHu:

- <имя_файла>.aes256;

- <имя_файла>.aes_ni;

- <имя_файла>.aes_ni_gov;

- <имя_файла>.aes_ni_0day;

- <имя_файла>.lock;

- <имя_файла>.decrypr_helper@freemail_hu;

- <имя_файла>[email protected];

- <имя_файла>.~xdata.

- Trojan-Ransom.Win32.Jaff:

- <имя_файла>.jaff;

- <имя_файла>.wlu;

- <имя_файла>.sVn.

Trojan-Ransom.Win32.Cryakl: email-<...>.ver-<...>.id-<...>.randomname-<...>.<случайное_расширение>.

Версия вредоносной программы Адрес электронной почты злоумышленников [email protected]_graf1

[email protected]_mod2

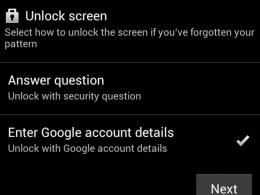

Как расшифровать файлы утилитой Kaspersky RakhniDecryptor

- Скачайте архив RakhniDecryptor.zip и распакуйте его. Инструкция в статье .

- Перейдите в папку с файлами из архива.

- Запустите файл RakhniDecryptor.exe.

- Нажмите Изменить параметры проверки .

- Выберите объекты для проверки: жесткие диски, сменные диски или сетевые диски.

- Установите флажок Удалять зашифрованные файлы после успешной расшифровки . В этом случае утилита будет удалять копии зашифрованных файлов с присвоенными расширениями LOCKED, KRAKEN, DARKNESS и т.д.

- Нажмите ОК .

- Нажмите Начать проверку .

- Выберите зашифрованный файл и нажмите Открыть .

- Прочитайте предупреждение и нажмите ОК .

Файлы будут расшифрованы.

Файл может быть зашифрован с расширением CRYPT более одного раза. Например, если файл тест.doc зашифрован два раза, первый слой утилита RakhniDecryptor расшифрует в файл тест.1.doc.layerDecryptedKLR. В отчете о работе утилиты появится запись: «Decryption success: диск:\путь\тест.doc_crypt -> диск:\путь\тест.1.doc.layerDecryptedKLR». Этот файл необходимо еще раз расшифровать утилитой. При успешной расшифровке файл будет пересохранен с оригинальным названием тест.doc.

Параметры для запуска утилиты из командной строки

Для удобства и ускорения процесса расшифровки файлов Kaspersky RakhniDecryptor поддерживает следующие параметры командной строки:

| Имя команды | Значение | Пример |

|---|---|---|

| –threads | Запуск утилиты с подбором пароля в несколько потоков. Если параметр не задан, количество потоков равно количеству процессорных ядер. | RakhniDecryptor.exe –threads 6 |

| –start <число> –end <число> |

Возобновление подбора пароля с определенного состояния. Минимальное число 0. Остановка подбора пароля на определенном состоянии. Максимальное число 1 000 000. Подбор пароля в диапазоне между двумя состояниями. |

RakhniDecryptor.exe –start 123 RakhniDecryptor.exe –end 123 RakhniDecryptor.exe –start 100 –end 50000 |

| -l <название файла с указанием полного пути к нему> | Указание пути к файлу, где должен сохраняться отчет о работе утилиты. | RakhniDecryptor.exe -l C:Users\Administrator\RakhniReport.txt |

| -h | Вывод справки о доступных параметрах командной строки | RakhniDecryptor.exe -h |

Главный писатель по вопросам технологий

Вам кто-то послал по электронной почте файл LOCKED, и вы не знаете, как его открыть? Может быть, вы нашли файл LOCKED на вашем компьютере и вас заинтересовало, что это за файл? Windows может сказать вам, что вы не можете открыть его, или, в худшем случае, вы можете столкнуться с соответствующим сообщением об ошибке, связанным с файлом LOCKED.

До того, как вы сможете открыть файл LOCKED, вам необходимо выяснить, к какому виду файла относится расширения файла LOCKED.

Tip: Incorrect LOCKED file association errors can be a symptom of other underlying issues within your Windows operating system. These invalid entries can also produce associated symptoms such as slow Windows startups, computer freezes, and other PC performance issues. Therefore, it highly recommended that you scan your Windows registry for invalid file associations and other issues related to a fragmented registry.

Ответ:

Файлы LOCKED имеют Uncommon Files, который преимущественно ассоциирован с Unknown Apple II File (found on Golden Orchard Apple II CD Rom).

Файлы LOCKED также ассоциированы с Softwrap Locked and Encrypted EXE File (Softwrap) и FileViewPro.

Иные типы файлов также могут использовать расширение файла LOCKED. Если вам известны любые другие форматы файлов, использующие расширение файла LOCKED, пожалуйста, свяжитесь с нами , чтобы мы смогли соответствующим образом обновить нашу информацию.

Как открыть ваш файл LOCKED:

Самый быстрый и легкий способ открыть свой файл LOCKED - это два раза щелкнуть по нему мышью. В данном случае система Windows сама выберет необходимую программу для открытия вашего файла LOCKED.

В случае, если ваш файл LOCKED не открывается, весьма вероятно, что на вашем ПК не установлена необходимая прикладная программа для просмотра или редактирования файлов с расширениями LOCKED.

Если ваш ПК открывает файл LOCKED, но в неверной программе, вам потребуется изменить настройки ассоциации файлов в вашем реестре Windows. Другими словами, Windows ассоциирует расширения файлов LOCKED с неверной программой.

Установить необязательные продукты - FileViewPro (Solvusoft) | | | |

LOCKED Инструмент анализа файлов™

Вы не уверены, какой тип у файла LOCKED? Хотите получить точную информацию о файле, его создателе и как его можно открыть?

Теперь можно мгновенно получить всю необходимую информацию о файле LOCKED!

Революционный LOCKED Инструмент анализа файлов™ сканирует, анализирует и сообщает подробную информацию о файле LOCKED. Наш алгоритм (ожидается выдача патента) быстро проанализирует файл и через несколько секунд предоставит подробную информацию в наглядном и легко читаемом формате.†

Уже через несколько секунд вы точно узнаете тип вашего файла LOCKED, приложение, сопоставленное с файлом, имя создавшего файл пользователя, статус защиты файла и другую полезную информацию.

Чтобы начать бесплатный анализ файла, просто перетащите ваш файл LOCKED внутрь пунктирной линии ниже или нажмите «Просмотреть мой компьютер» и выберите файл. Отчет об анализе файла LOCKED будет показан внизу, прямо в окне браузера.

![]()

Перетащите файл LOCKED сюда для начала анализа

Просмотреть мой компьютер »

Пожалуйста, также проверьте мой файл на вирусы

Ваш файл анализируется... пожалуйста подождите.

Продолжаю печально известную рубрику на своем сайте очередной историей, в которой я сам оказался пострадавшим. Я расскажу о вирусе-вымогателе шифровальщике Crusis (Dharma), который зашифровал все файлы на сетевом диске и поставил им расширение.combo. Поработал он не только над локальными файлами, как бывает чаще всего, но и над сетевыми.

Гарантированная расшифровка файлов после вируса шифровальщика — dr-shifro.ru . Подробности работы и схема взаимодействия с заказчиком ниже у меня в статье или на сайте в разделе «Порядок работы».

Введение

История будет от первого лица, так как пострадали от шифровальщика данные и инфраструктура, которой я управлял. Как не прискорбно в этом признаваться, но частично я сам виноват в том, что произошло, хотя знаком с шифровальщиками очень давно. В свое оправдание скажу, что данные потеряны не были, все было быстро восстановлено и расследовано по горячим следам. Но обо всем по порядку.

Нескучное утро началась с того, что в 9:15 системный администратор с одного удаленного объекта позвонил и сказал, что в сети шифровальщик, уже зашифрованы данные на сетевых дисках. Холодок пробежал по коже:) Он начал своими силами проверять источник заражения, а я своими. Конечно же, я сразу пошел на сервер, отключил сетевые диски и стал смотреть лог обращений к данным. Сетевые диски настроены на , обязательно включено . По логу сразу увидел источник заражения, учетную запись, от которой работал шифровальщик, и время начала шифрования.

Описание вируса шифровальщика Crusis (Dharma)

Дальше началось расследование. Зашифрованные файлы получили расширение .combo . Их было очень много. Шифровальщик начал работать поздно вечером, примерно в 23 часа. Повезло — бэкап пострадавших дисков как раз был завершен к этому времени. Данные потеряны не были вообще, так как успели забэкапиться в конце рабочего дня. Я сразу же начал восстановление из бэкапа, который лежит на отдельном сервере без доступа по smb.

За ночь вирус успел зашифровать примерно 400 Гб данных на сетевых дисках. Банальное удаление всех зашифрованных файлов с расширением combo заняло продолжительное время. Я сначала хотел удалить их все разом, но когда только подсчет этих файлов длился уже 15 минут, я понял, что дело бесполезное в данный момент времени. Вместо этого стал накатывать актуальные данные, а почистил диски от зашифрованных файлов уже после.

Сразу скажу прописную истину. Наличие актуальных, надежных бэкапов делает любую проблему разрешимой. Что делать, если их нет, либо они не актуальны, даже не представляю. Я всегда уделяю повышенное внимание бэкапам. Холю, лелею их и никому не даю к ним доступа.

После того, как запустил восстановление зашифрованных файлов, появилось время спокойно разобраться в ситуации и повнимательнее посмотреть на вирус-шифровальщик Crusis (Dharma). Тут меня ждали сюрпризы и удивления. Источником заражения стала виртуальная машина с Windows 7 с проброшенным rdp портом через резервный канал. Порт был не стандартный — 33333. Думаю, это была основная ошибка, использовать такой порт. Он хоть и не стандартный, но очень популярный. Конечно, лучше вообще не пробрасывать rdp, но в данном случае это было действительно необходимо. К слову, сейчас, вместо этой виртуалки, используется тоже виртуальная машина с CentOS 7, у нее в докере запущен контейнер с xfce и браузером. Ну и доступов у этой виртуалки никуда нет, только куда нужно.

Что пугает во всей этой истории. Виртуальная машина была с обновлениями. Шифровальщик начал работу в конце августа. Когда было сделано заражение машины, точно уже не установить. Вирус много чего подтер в самой виртуалке. Обновления на эту систему ставились в мае. То есть каких-то старых открытых дырок на ней быть не должно. Я теперь вообще не знаю, как оставлять rdp порт доступным из интернета. Слишком много кейсов, где это действительно нужно. Например, терминальный сервер на арендованном железе. Не будешь же к каждому серверу арендовать еще и шлюз для vpn.

Теперь ближе к делу и самому шифровальщику. У виртуальной машины был отключен сетевой интерфейс, после этого запустил ее. Меня встретила стандартная табличка, какую я уже много раз видел у других шифровальщиков.

All your files have been encrypted! All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail [email protected] Write this ID in the title of your message 501BED27 In case of no answer in 24 hours write us to theese e-mails:[email protected] You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files. Free decryption as guarantee Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.) How to obtain Bitcoins The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click "Buy bitcoins", and select the seller by payment method and price. https://localbitcoins.com/buy_bitcoins Also you can find other places to buy Bitcoins and beginners guide here: Attention! Do not rename encrypted files. Do not try to decrypt your data using third party software, it may cause permanent data loss. Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

На рабочем столе были 2 текстовых файла с именами FILES ENCRYPTED.TXT следующего содержания:

All your data has been locked us You want to return? write email [email protected]

Любопытно, что изменились права на директорию Рабочий стол . У пользователя не было прав на запись. Видимо, вирус сделал это, чтобы пользователь случайно не удалил информацию в текстовых файлах с рабочего стола. Там же на рабочем столе была директория troy , в которой был сам вирус — файл l20VHC_playload.exe .

Как вирус вымогатель Crusis (Dharma) шифрует файлы

Спокойно во всем разобравшись и почитав похожие обращения на тему шифровальщиков в интернете, я узнал, что словил разновидность известного вируса-шифровальщика Crusis (Dharma). Касперский его детектит как Trojan-Ransom.Win32.Crusis.to . Он ставит разные расширения к файлам, в том числе и.combo. У меня список файлов выглядел примерно вот так:

- Ванино.docx.id-24EE2FBC..combo

- Петропавловск-Камчатский.docx.id-24EE2FBC..combo

- Хороль.docx.id-24EE2FBC..combo

- Якутск.docx.id-24EE2FBC..combo

Расскажу еще некоторые подробности о том, как шифровальщик поработал. Я не упомянул важную вещь. Данный компьютер был в домене. Шифрование файлов было выполнено от доменного пользователя!!! Вот тут возникает вопрос, откуда вирус его взял. На логах контроллеров доменов я не увидел информации и подборе пароля пользователя. Не было массы неудачных авторизаций. Либо использовалась какая-то уязвимость, либо я не знаю, что и думать. Использована учетная запись, которая никогда не логинилась в данную систему. Была авторизация по rdp от учетной записи доменного пользователя, а затем шифрование. На самой системе тоже не было видно следов перебора пользователей и паролей. Практически сразу был логин по rdp доменной учеткой. Нужно было подобрать, как минимум, не только пароль, но и имя.

К сожалению, на учетной записи был пароль 123456. Это была единственная учетная запись с таким паролем, которую пропустили админы на местах. Человеческий фактор. Это был руководитель и по какой-то причине целая череда системных администраторов знали про этот пароль, но не меняли его. Очевидно, в этом причина использования именно этой учетной записи. Но тем не менее, остается неизвестен механизм получения даже такого простого пароля и имени пользователя.

Зараженную шифровальщиком виртуальную машину я выключил и удалил, предварительно забрав образ диска. Из образа забрал сам вирус, чтобы посмотреть на его работу. Дальнейший рассказ будет уже на основе запуска вируса в виртуальной машине.

Еще небольшая подробность. Вирус просканировал всю локальную сеть и попутно зашифровал информацию на тех компьютерах, где были какие-то расшаренные папки с доступом для всех. Я первый раз видел такую модификацию шифровальщика. Это действительно страшная вещь. Такой вирус может просто парализовать работу всей организации. Допустим, по какой-то причине, у вас был доступ по сети к самим бэкапам. Или использовали какой-то ненадежный пароль для учетной записи. Может так получиться, что будет зашифровано все — и данные, и архивные копии. Я вообще теперь подумываю о хранении бэкапов не только в изолированной сетевой среде, но вообще на выключенном оборудовании, которое запускается только для того, чтобы сделать бэкап.

Как лечить компьютер и удалить вымогатель Crusis (Dharma)

В моем случае вирус шифровальщик Crusis (Dharma) особо не прятался и удалить его не должно составить каких-то проблем. Как я уже сказал, он лежал в папке на рабочем столе. Помимо этого он записал сам себя и информационное сообщение в автозапуск.

Само тело вируса было продублировано в пуске в разделе Startup у всех пользователей и в windows/system32 . Более внимательно я не смотрел, так как не вижу в этом смысла. После заражения шифровальщиком я настоятельно рекомендую переустановить систему. Это единственный способ гарантированно удалить вирус. Вы никогда не будете полностью уверены в том, что вирус удален, так как он мог использовать какие-то еще неопубликованные и неизвестные уязвимости для того, чтобы оставить закладку в системе. Через некоторое время через эту закладу вы можете получить какой-то новый вирус и все повторится по кругу.

Так что я рекомендую сразу же после обнаружения шифровальщика не заниматься лечением компьютера, а переустанавливать систему, сохранив оставшиеся данные. Возможно, вирус успел не все зашифровать. Эти рекомендации относятся к тем, кто не собирается пытаться восстановить файлы. Если у вас есть актуальные бэкапы, то просто переустанавливайте систему и восстанавливайте данные.

Если у вас нет бэкапов и вы любой ценой готовы восстановить файлы, то тогда компьютер стараемся не трогать вообще. Первым делом просто отключите сетевой кабель, скачайте пару зашифрованных файлов и текстовый файл с информацией на чистую флешку, дальше завершаем работу компьютера. Больше компьютер включать нельзя. Если вы вообще не разбираетесь в компьютерных делах, то с вирусом вы справиться сами не сможете, тем более расшифровать или восстановить файлы. Обратитесь к тому, кто разбирается. Если же вы считаете, что что-то сможете сделать сами, то читайте дальше.

Где скачать дешифратор Crusis (Dharma)

Дальше идет мой универсальный совет по всем вирусам шифровальщикам. Есть сайт — https://www.nomoreransom.org На нем теоретически может оказаться дешифратор для Crusis или Dharma, либо еще какая-то информация по расшифровке файлов. На моей практике такое еще ни разу не случалось, но вдруг вам повезет. Попробовать стоит. Для этого на главной странице соглашаемся, нажав ДА .

Прикрепляем 2 файла и вставляем содержимое информационного обращения шифровальщика и жмем Проверить .

Если вам повезет, получите какую-то информацию. В моем случае ничего не нашлось.

Все существующие дешифраторы для шифровальщиков собраны на отдельной странице — https://www.nomoreransom.org/ru/decryption-tools.html Существование этого списка позволяет рассчитывать, что какой-то смысл в этом сайте и сервисе все же есть. Похожий сервис есть у Касперского — https://noransom.kaspersky.com/ru/ Можете попытать счастья там.

Искать где-то еще дешифраторы через поиск в интернете, я думаю, не стоит. Вряд ли они найдутся. Скорее всего это будет либо обычный развод с мусорным софтом в лучшем случае, либо новый вирус.

Важное дополнение. Если у вас установлена лицензионная версия какого-то антивируса, обязательно создайте запрос в ТП антивируса на тему расшифровки файлов. Иногда это действительно помогает. Я видел отзывы об успешной расшифровке силами поддержки антивируса.

Как расшифровать и восстановить файлы после вируса Crusis (Dharma)

Что же делать, когда вирус Crusis (Dharma) зашифровал ваши файлы, никакие описанные ранее способы не помогли, а файлы восстановить очень нужно? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Перед дальнейшими манипуляциями я рекомендую сделать посекторный образ диска. Это позволит зафиксировать текущее состояние и если ничего не получится, то хотя бы можно будет вернуться в исходную точку и попробовать что-то еще. Дальше нужно удалить самого шифровальщика любым антивирусом с последним набором антивирусных баз. Подойдет CureIt или Kaspersky Virus Removal Tool . Можно любой другой антивирус установить в режиме триал. Этого хватит для удаления вируса.

После этого загружаемся в зараженной системе и проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer . Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec .

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe . Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов с помощью перечисленных программ подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Crusis (Dharma)

Как обычно, прошелся по форумам популярных антивирусов в поисках информации о шифровальщике, который ставит расширение.combo. Явно заметна тенденция на распространение вируса. Очень много запросов начинаются с середины августа. Сейчас вроде не видно их, но, возможно временно, либо просто изменилось расширение зашифрованных файлов.

Вот пример типичного обращения с форума Касперского.

Там же ниже комментарий модератора.

На форуме EsetNod32 давно знакомы с вирусом, который ставит расширение.combo. Как я понял, вирус не уникальный и не новый, а разновидность давно известной серии вирусов Crusis (Dharma). Вот типичное обращение с просьбой расшифровать данные:

Обратил внимание, что на форуме Eset много отзывов о том, что вирус проник на сервер через rdp. Похоже, это реально сильная угроза и оставлять rdp без прикрытия нельзя. Возникает только вопрос — как же все таки вирус заходит по rdp. Подбирает пароль, подключается уже с известным пользователем и паролем, либо как-то еще.

Куда обратиться за гарантированной расшифровкой

Мне довелось познакомиться с одной компанией, которая реально расшифровывает данные после работы различных вирусов-шифровальщиков, в том числе Crusis (Dharma). Их адрес — http://www.dr-shifro.ru . Оплата только после расшифровки и вашей проверки. Вот примерная схема работы:

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор у себя на компьютере и расшифровывает некоторые файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ, получаете дешифратор.

- Расшифровываете свои файлы и оформляете остальные документы.

Вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Методы защиты от вируса-шифровальщика

Я не буду перечислять очевидные вещи на тему запуска неизвестных программ из интернета и открытие вложений в почте. Это сейчас все и так знают. К тому же я об этом писал много раз в своих статья в разделе про . Обращу внимание на бэкапы. Они должны не просто быть, а быть недоступны извне. Если это какой-то сетевой диск, то доступ к нему должен быть у отдельной учетной записи со стойким паролем.

Если бэкапите личные файлы на флешку или внешний диск, не держите их постоянно подключенными к системе. После создания архивных копий, отключайте устройства от компьютера. Идеальным я вижу бэкап на отдельное устройство, которое включается только чтобы сделать бэкап, а потом снова отключается физически от сети отключением сетевого провода или просто завершением работы.

Резервные копии должны быть инкрементными. Это нужно для того, чтобы избежать ситуации, когда шифровальщик зашифровал все данные, а вы этого не заметили. Было выполнено резервное копирование, которое заменило старые файлы новыми, но уже зашифрованными. В итоге архив у вас есть, но толку от него никакого нет. Нужно иметь глубину архива хотя бы в несколько дней. Я думаю, в будущем появятся, если еще не появились, шифровальщики, которые будут незаметно шифровать часть данных и ждать какое-то время, не показывая себя. Сделано это будет в расчете на то, что зашифрованные файлы попадут в архивы и там со временем заменять настоящие файлы.

Это будет тяжелое время для корпоративного сектора. Я выше уже привел пример с форума eset, где зашифровали сетевые диски с 20Тб данных. А теперь представьте, что у вас такой сетевой диск, но зашифровано только 500G данных в каталогах, к которым не обращаются постоянно. Проходит пару недель, никто не замечает зашифрованных файлов, потому что они лежат в архивных каталогах, и с ними постоянно не работают. Но в конце отчетного периода данные нужны. Туда заходят и видят, что все зашифровано. Обращаются в архив, а там глубина хранения, допустим, 7 дней. И на этом все, данные пропали.

Тут нужен отдельный внимательный подход к архивам. Нужно программное обеспечения и ресурсы для долгосрочного хранения данных.

Видео c расшифровкой и восстановлением файлов

Здесь пример похожей модификации вируса, но видео полностью актуально и для combo.

Вирус-шифровальщик Locked — это вредоносная программа, которая при своей активизации шифрует все персональные файлы (например фотографии и документы), используя очень сильную гибридную систему шифрования AES + RSA. После того как файл зашифрован, его расширение изменяется на.locked. Как и ранее, цель вируса Locked заставить пользователей купить программу и ключ, необходимые для расшифровки собственных файлов.

По окончании процесса зашифровки файлов вирус Locked показывает сообщение аналогично выше приведенному. В нём сообщается о том, как можно расшифровать файлы. Пользователю предлагается перевести авторам вируса сумму в размере $250, что около 17000руб.

Как вирус-шифровальщик Locked проникает на компьютер

Вирус-шифровальщик Locked обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Что такое вирус-шифровальщик Locked

Вирус-шифровальщик Locked — это вредоносная программа, которая поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования AES + RSA, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик Locked использует системные каталоги для хранения собственных файлов. Чтобы запускаться автоматически при каждом включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce, HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик Locked использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

0, .1, .1st, .2bp, .3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

После того как файл зашифрован его расширение изменяется на locked. Затем вирус создаёт текстовой документ с именем UNLOCK_FILES_INSTRUCTIONS.txt, который содержит инструкцию по расшифровке зашифрованных файлов.

Вирус-шифровальщик Locked активно использует тактику запугивания, давая жертве краткое описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, оплатить выкуп, для попытки вернуть свои файлы.

Мой компьютер заражён вирусом-шифровальщиком Locked?

Определить заражён компьютер или нет вирусом Locked довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Word сообщает, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие на Рабочем столе сообщения от вируса Locked или появление на диске файла UNLOCK_FILES_INSTRUCTIONS.txt, так же является признаком заражения.

Если вы подозреваете, что открыли письмо зараженное вирусом Locked, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Первым делом отключите Интернет! После чего выполните шаги описанные в этой инструкции, раздел . Другой вариант, выключить компьютер, вытащить жёсткий диск и проверить его на другом компьютере.

Как расшифровать файлы зашифрованные вирусом Locked ?

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые этим вирусом. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик Locked ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

5.1. Удалить вирус-шифровальщик Locked с помощью Kaspersky Virus Removal Tool

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее (eng).

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика Locked. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш .

«Извините что побеспокоили, но… ваши файлы зашифрованы. Чтобы получить ключ для расшифровки, срочно переведите энную сумму денег на кошелек… Иначе ваши данные будут уничтожены безвозвратно. У вас 3 часа, время пошло». И это не шутка. Вирус-шифровальщик – угроза более чем реальная.

Сегодня поговорим, что представляют собой распространившиеся в последние годы вредоносные программы-шифровальщики, что делать в случае заражения, как вылечить компьютер и возможно ли это вообще, а также как от них защититься.

Шифруем всё!

Вирус-шифровальщик (шифратор, криптор) – особая разновидность вредоносных программ-вымогателей, чья деятельность заключается в шифровании файлов пользователя и последующем требовании выкупить средство расшифровки. Суммы выкупа начинаются где-то от $200 и достигают десятков и сотен тысяч зеленых бумажек.

Несколько лет назад атакам зловредов этого класса подвергались только компьютеры на базе Windows. Сегодня их ареал расширился до, казалось бы, хорошо защищенных Linux, Mac и Андроид. Кроме того, постоянно растет видовое разнообразие шифраторов – одна за другой появляются новинки, которым есть чем удивить мир. Так, возникла благодаря «скрещиванию» классического трояна-шифровальщика и сетевого червя (вредоносной программы, которая распространяется по сетям без активного участия пользователей).

После WannaCry появились не менее изощренные Petya и Bad Rabbit. И поскольку «шифровальный бизнес» приносит владельцам неплохой доход, можно быть уверенными, что они не последние.

Все больше шифровальщиков, особенно увидевших свет в последние 3-5 лет, используют стойкие криптографические алгоритмы, которые невозможно взломать ни перебором ключей, ни иными существующими средствами. Единственная возможность восстановить данные – воспользоваться оригинальным ключом, который предлагают купить злоумышленники. Однако даже перечисление им требуемой суммы не гарантирует получение ключа. Преступники не торопятся раскрывать свои секреты и терять потенциальную прибыль. Да и какой им смысл выполнять обещания, если деньги уже у них?

Пути распространения вирусов-шифраторов

Основной путь попадания вредоноса на компьютеры частных пользователей и организаций – электронная почта, точнее, приложенные к письмам файлы и ссылки.

Пример такого письма, предназначенный для «корпоративных клиентов»:

- «Срочно погасите долг по кредиту».

- «Исковое заявление подано в суд».

- «Оплатите штраф/взнос/налог».

- «Доначисление коммунального платежа».

- «Ой, это ты на фотографии?»

- «Лена попросила срочно передать это тебе» и т. д.

Согласитесь, только знающий пользователь отнесется к такому письму с настороженностью. Большинство, не задумываясь, откроет вложение и запустит вредоносную программу своими руками. Кстати, невзирая на вопли антивируса.

Также для распространения шифровальщиков активно используются:

- Социальные сети (рассылка с аккаунтов знакомых и незнакомых людей).

- Вредоносные и зараженные веб-ресурсы.

- Баннерная реклама.

- Рассылка через мессенджеры со взломанных аккаунтов.

- Сайты-варезники и распространители кейгенов и кряков.

- Сайты для взрослых.

- Магазины приложений и контента.

Проводниками вирусов-шифраторов нередко бывают другие вредоносные программы, в частности, демонстраторы рекламы и трояны-бэкдоры. Последние, используя уязвимости в системе и ПО, помогают преступнику получить удаленный доступ к зараженному устройству. Запуск шифровальщика в таких случаях не всегда совпадает по времени с потенциально опасными действиями пользователя. Пока бэкдор остается в системе, злоумышленник может проникнуть на устройство в любой момент и запустить шифрование.

Для заражения компьютеров организаций (ведь у них можно отжать больше, чем у домашних юзеров) разрабатываются особо изысканные методы. Например, троянец Petya проникал на устройства через модуль обновления программы для ведения налогового учета MEDoc.

Шифровальщики с функциями сетевых червей, как уже говорилось, распространяются по сетям, в том числе Интернет, через уязвимости протоколов. И заразиться ими можно, не делая ровным счетом ничего. Наибольшей опасности подвергаются пользователи редкообновляемых ОС Windows, поскольку обновления закрывают известные лазейки.

Некоторые зловреды, такие, как WannaCry, эксплуатируют уязвимости 0-day (нулевого дня), то есть те, о которых пока не знают разработчики систем. Полноценно противостоять заражению таким путем, увы, невозможно, однако вероятность, что именно вы попадете в число пострадавших, не дотягивает даже до 1%. Почему? Да потому, что вредоносное ПО не может одномоментно заразить все уязвимые машины. И пока оно намечает новые жертвы, разработчики систем успевают выпустить спасительное обновление.

Как ведет себя шифровальщик на зараженном компьютере

Процесс шифрования, как правило, начинается незаметно, а когда его признаки становятся очевидными, спасать данные уже поздно: к тому времени вредонос зашифровал всё, до чего дотянулся. Иногда пользователь может заметить, как у файлов в какой-нибудь открытой папке изменилось расширение.

Беспричинное появление у файлов нового, а иногда второго расширения, после чего они перестают открываться, стопроцентно указывает на последствия атаки шифровальщика. Кстати, по расширению, которое получают поврежденные объекты, обычно удается идентифицировать зловреда.

Пример, какими могут быть расширения зашифрованных файлов:. xtbl, .kraken, .cesar, .da_vinci_code, .codercsu@gmail_com, .crypted000007, .no_more_ransom, .decoder GlobeImposter v2, .ukrain, .rn и т. д.

Вариантов масса, и уже завтра появятся новые, поэтому перечислять все особого смысла нет. Для определения типа заражения достаточно скормить несколько расширений поисковой системе.

Другие симптомы, которые косвенно указывают на начало шифрования:

- Появление на экране на доли секунды окон командной строки. Чаще всего это нормальное явление при установке обновлений системы и программ, но без внимания его лучше не оставлять.

- Запросы UAC на запуск какой-нибудь программы, которую вы не собирались открывать.

- Внезапная перезагрузка компьютера с последующей имитацией работы системной утилиты проверки диска (возможны и другие вариации). Во время «проверки» происходит процесс шифрования.

После успешного окончания вредоносной операции на экране появляется сообщение с требованием выкупа и различными угрозами.

Вымогатели шифруют значительную часть пользовательских файлов: фотографий, музыки, видео, текстовых документов, архивов, почты, баз данных, файлов с расширениями программ и т. д. Но при этом не трогают объекты операционной системы, ведь злоумышленникам не нужно, чтобы зараженный компьютер перестал работать. Некоторые вирусы подменяют собой загрузочные записи дисков и разделов.

После шифрования из системы, как правило, удаляются все теневые копии и точки восстановления.

Как вылечить компьютер от шифровальщика

Удалить из зараженной системы вредоносную программу просто – с большинством из них без труда справляются почти все антивирусы. Но! Наивно полагать, что избавление от виновника приведет к решению проблемы: удалите вы вирус или нет, а файлы все равно останутся зашифрованными. Кроме того, в ряде случаев это усложнит их последующую расшифровку, если она возможна.

Правильный порядок действий при начале шифрования

- Как только вы заметили признаки шифрования, немедленно отключите питание компьютера нажатием и удержанием кнопки Power в течение 3-4 секунд . Это позволит спасти хотя бы часть файлов.

- Создайте на другом компьютере загрузочный диск или флешку с антивирусной программой. Например, , , и т. д.

- Загрузите зараженную машину с этого диска и просканируйте систему. Удалите найденные вирусы с сохранением в карантин (на случай, если они понадобятся для расшифровки). Только после этого можете загружать компьютер с жесткого диска .

- Попытайтесь восстановить зашифрованные файлы из теневых копий средствами системы или при помощи сторонних .

Что делать, если файлы уже зашифрованы

- Не теряйте надежду. На сайтах разработчиков антивирусных продуктов выложены бесплатные утилиты-дешифраторы для разных типов зловредов. В частности, здесь собраны утилиты от и .

- Определив тип шифратора, скачайте подходящую утилиту, обязательно сделайте копии поврежденных файлов и попытайтесь их расшифровывать. В случае успеха расшифруйте остальные.

Если файлы не расшифровываются

Если ни одна утилита не помогла, вполне вероятно, что вы пострадали от вируса, лекарства от которого пока не существует.

Что можно предпринять в этом случае:

- Если вы пользуетесь платным антивирусным продуктом, обратитесь в службу его поддержки. Перешлите в лабораторию несколько копий поврежденных файлов и дожидайтесь ответа. При наличии технической возможности вам помогут.

- Если выяснилось, что файлы испорчены безнадежно, но они представляют для вас большую ценность, остаются надеяться и ждать, что спасительное средство когда-нибудь будет найдено. Лучшее, что вы можете сделать, это оставить систему и файлы в состоянии как есть, то есть полностью отключить и не использовать жесткий диск. Удаление файлов вредоноса, переустановка операционной системы и даже ее обновление могут лишить вас и этого шанса , так как при генерации ключей шифрования-дешифрования зачастую используются уникальные идентификаторы системы и копии вируса.

Платить выкуп – не вариант, поскольку вероятность того, что вы получите ключ, стремится к нулю. Да и ни к чему финансировать преступный бизнес.

Как защититься от вредоносов такого типа

Не хотелось бы повторять советы, которые каждый из читателей слышал сотни раз. Да, установить хороший антивирус, не нажимать подозрительные ссылки и блаблабла – это важно. Однако, как показала жизнь, волшебной таблетки, которая даст вам 100% гарантии защищенности, сегодня не существует.

Единственный действенный метод защиты от вымогателей такого рода – резервное копирование данных на другие физические носители, в том числе в облачные сервисы. Резервное копирование, резервное копирование, резервное копирование…

Ещё на сайте:

Без шанса на спасение: что такое вирус-шифровальщик и как с ним бороться обновлено: Сентябрь 1, 2018 автором: Johnny Mnemonic