Шифрование почты. Приложения для шифрования почтовой переписки

В этот день свой профессиональный праздник отмечает Криптографическая служба России.

«Криптография» с древнегреческого означает «тайнопись».

Как раньше прятали слова?

Своеобразный метод передачи тайного письма существовал во времена правления династии египетских фараонов:

выбирали раба. Брили его голову наголо и наносили на неё текст сообщения водостойкой растительной краской. Когда волосы отрастали, его отправляли к адресату.

Шифр — это какая-либо система преобразования текста с секретом (ключом) для обеспечения секретности передаваемой информации.

АиФ.ru сделал подборку интересных фактов из истории шифрования.

Все тайнописи имеют системы

1. Акростих — осмысленный текст (слово, словосочетание или предложение), сложенный из начальных букв каждой строки стихотворения.

Вот, например, стихотворение-загадка с разгадкой в первых буквах:

Д

овольно именем известна я своим;

Р

авно клянётся плут и непорочный им,

У

техой в бедствиях всего бываю боле,

Ж

изнь сладостней при мне и в самой лучшей доле.

Б

лаженству чистых душ могу служить одна,

А

меж злодеями — не быть я создана.

Юрий Нелединский-Мелецкий

Сергей Есенин, Анна Ахматова, Валентин Загорянский часто пользовались акростихами.

2. Литорея — род шифрованного письма, употреблявшегося в древнерусской рукописной литературе. Бывает простая и мудрая. Простую называют тарабарской грамотой, она заключается в следующем: поставив согласные буквы в два ряда в порядке:

употребляют в письме верхние буквы вместо нижних и наоборот, причём гласные остаются без перемены; так, например, токепот = котёнок и т. п.

Мудрая литорея предполагает более сложные правила подстановки.

3. «ROT1» — шифр для детишек?

Возможно, в детстве вы тоже его использовали. Ключ к шифру очень прост: каждая буква алфавита заменяется на последующую букву.

А заменяется на Б, Б заменяется на В и так далее. «ROT1» буквально означает «вращать на 1 букву вперёд по алфавиту». Фраза «Я люблю борщ» превратится в секретную фразу «А мявмя впсъ» . Этот шифр предназначен для развлечения, его легко понять и расшифровать, даже если ключ используется в обратном направлении.

4. От перестановки слагаемых...

Во время Первой мировой войны конфиденциальные сообщения отправляли с помощью так называемых перестановочных шрифтов. В них буквы переставляются с использованием некоторых заданных правил или ключей.

Например, слова могут быть записаны в обратном направлении, так что фраза «мама мыла раму» превращается во фразу «амам алым умар» . Другой перестановочный ключ заключается в перестановке каждой пары букв, так что предыдущее сообщение становится «ам ам ым ал ар ум» .

Возможно, покажется, что сложные правила перестановки могут сделать эти шифры очень трудными. Однако многие зашифрованные сообщения могут быть расшифрованы с использованием анаграмм или современных компьютерных алгоритмов.

5. Сдвижной шифр Цезаря

Он состоит из 33 различных шифров, по одному на каждую букву алфавита (количество шифров меняется в зависимости от алфавита используемого языка). Человек должен был знать, какой шифр Юлия Цезаря использовать для того, чтобы расшифровать сообщение. Например, если используется шифр Ё, то А становится Ё, Б становится Ж, В становится З и так далее по алфавиту. Если используется шифр Ю, то А становится Ю, Б становится Я, В становится А и так далее. Данный алгоритм является основой для многих более сложных шифров, но сам по себе не обеспечивает надёжную защиту тайны сообщений, поскольку проверка 33-х различных ключей шифра займёт относительно небольшое время.

Никто не смог. Попробуйте вы

Зашифрованные публичные послания дразнят нас своей интригой. Некоторые из них до сих пор остаются неразгаданными. Вот они:

Криптос . Скульптура, созданная художником Джимом Санборном, которая расположена перед штаб-квартирой Центрального разведывательного управления в Лэнгли, Вирджиния. Скульптура содержит в себе четыре шифровки, вскрыть код четвёртой не удаётся до сих пор. В 2010 году было раскрыто, что символы 64-69 NYPVTT в четвёртой части означают слово БЕРЛИН.

Теперь, когда вы прочитали статью, то наверняка сможете разгадать три простых шифра.

Свои варианты оставляйте в комментариях к этой статье. Ответ появится в 13:00 13 мая 2014 года.

Ответ:

1) Блюдечко

2) Слоненку все надоело

3) Хорошая погода

В статье описывается, как настроить S/MIME шифрование электронной почты в Outlook 2003 и Outlook 2007. S/MIME - это стандарт для шифрованию электронной почты, он интегрирован во многие почтовые клиенты (Outlook, Thunderbird, Apple Mail и др.). Отмечу, что описанный здесь метод шифрования почты не требует затрат, кроме приобретения почтового клиента Outlook. Но если сравнить стоимость Outlook и, скажем, PGP Desktop Email от Symantec, то Outlook окажется наименьшим злом, причем достаточно удобным и функциональным. Это продолжение статьи " и предтеча статьи по созданию с помощью OpenSSL самоподписанного сертификата S/MIME .

Подразумевается, что у вас и вашего коллеги уже имеются сертификаты.

Настройка шифрования в Outlook

Настройка Outlook 2003 и 2007 практически идентична. Разница только в расположении параметров настройки.

В Outlook 2003 открываем Сервис -> Параметры -> закладка Безопасность -> кнопка Параметры:

В Outlook 2007 открываем Сервис -> Центр управления безопасностью -> Защита электронной почты:

Отмечаем опции «Настройка по умолчанию для этого формата» и «Настройка по умолчанию для всех сообщений».

Переходим к сертификату подписи. Нажимаем кнопку Выбрать. В открывшемся окне выбираем полученный ранее сертификат и жмем Ок. Сертификат шифрования должен подставиться автоматически, если нет, выбираем из списка.

Алгоритм хеширования оставляем по умолчанию - SHA1.

Алгоритм шифрования. В зависимости от установленной операционной системы (XP или Vista), набор доступных алгоритмов будет отличаться. Выбираем самый надежный алгоритм.

- Для XP - 3DES.

- Для Vista - AES (256-бит).

Эти настройки определяют максимальный уровень шифрования. Если у вас Vista + Outlook, а вам пишут из XP + Outlook, то письмо будет зашифровано 3DES. Также и в другую сторону, не смотря на то, что у вас выставлен алгоритм шифрования AES (256-бит), письмо для коллеги, работающем в XP, будет зашифровано с помощью алгоритма 3DES. 3DES считается надежным алгоритмом, но если вы хотите улучшить защиту и не переходить на Vista, то ваш выход - сменить почтовый клиент. Например поставить The Bat (есть собственный криптопровайдер с поддержкой AES 256).

Опция «Передавать сертификаты с сообщением» должна быть отмечена.

Обмен сертификатами

Теперь вы можете отправлять кому угодно подписанные сообщения электронной почты, т.е. теперь получатель с намного большей уверенностью сможет считать, что письмо от вас отправили именно вы, а не злоумышленник. Но нам этого мало. Нам необходимо иметь возможность шифровать содержимое электронной почты, а не просто подписывать её. Для этого мы должны обменяться сертификатами с нашим другом. Мы будем шифровать исходящую почту ключом нашего друга, а он, в свою очередь, получив от нас письмо, сможет его окрыть, используя свой ключ.

Для обмена ключами шифрования достаточно отправить друг другу подписанное (sign) сообщение.

Теперь важный для Outlook момент. После получения подписанного письма, отправителя необходимо добавить в адресную книгу.

Для этого открываем полученное письмо. В поле От, на адресе отправителя делаем правый клик, в меню выбираем Добавить в контакты Outlook . Если контакт уже существует выбираем Обновить контакт.

В данных контактного лица переходим на закладку сертификаты. Если все правильно, в списке будет отображен сертификат.

Теперь после привязки сертификата к контактному лицу, мы можем отправить ему зашифрованное письмо.

Обратите внимание, быстрый просмотр при выделении зашифрованного письма не работает. Чтобы прочитать содержимое нужно открыть письмо в отдельном окне.

Узнать каким алгоритмом зашифровано письмо, действительны ли сертификаты, можно нажав на кнопке с изображением замка. В открывшемся окне выделяем строку Уровень шифрования. Внизу в графе Описание будет указан алгоритм шифрования.

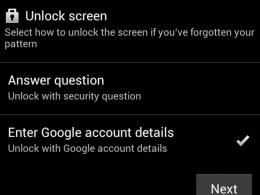

Переписка зашифрованными сообщениями S/MIME универсальна, т.е. зашифрованные письма, отправленные с Outlook, можно будет прочесть и в других почтовых клиентах, например, Thunderbird, или на мобильных клиентах, например, iPhone или Android. Главное, импортировать в iPhone или другое устройство или почтовый клиент закрытый ключ для расшифровки сообщений и открытый ключ получателя - для отправки. Проверить работу шифрования просто - если у получателя почты есть веб-интерфейс для доступа к почтовому ящику, то содержимое письма будет недоступно для просмотра, вместо этого в письме будет видно вложение smime.p7s.

Эта статья описывает, как настроить Thunderbird на цифровую подпись, шифрование и расшифрование сообщений, чтобы повысить защиту переписки.

Введение

При разработке инфраструктуры электронной почты, которая используется каждым из нас, в ней не был предусмотрен механизм обеспечения защиты. В то время, как большинство людей подключается к серверам электронной почты с использованием защищённого соединения ("SSL"), некоторые серверы разрешают незащищённый доступ. Более того, когда сообщение перемещается по цепочке от отправителя к получателю, соединение между каждым из серверов не обязательно является защищённым. Это дает возможность третьей стороне осуществлять перехват, чтение и подмену сообщений электронной почты при их передаче.

Когда вы подписываете сообщение цифровой подписью , вы внедряете в сообщение информацию, удостоверяющую вашу личность. Когда вы зашифровываете сообщение, это значит что оно будет выглядеть "закодированным", и может быть прочтено только тем человеком, кто имеет ключ для расшифровки сообщения. Цифровая подпись сообщения гарантирует, что сообщение пришло от заявленного отправителя. Шифрование гарантирует, что сообщение не будет прочитано или изменено во время передачи.

Чтобы зашифровать сообщение, вы можете использовать криптосистему с открытым ключом . В такой системе, каждый участник имеет два отдельных ключа: открытый ключ и закрытый ключ . Когда кто нибудь хочет послать вам зашифрованное сообщение, он или она использует ваш открытый ключ, чтобы сгенерировать алгоритм шифрования. Когда вы получаете сообщение, вы должны использовать ваш закрытый ключ, чтобы его расшифровать.

Важно: Никогда никому не давайте ваш закрытый ключ.

Протокол, используемый для шифрования электронной почты, называется PGP (Pretty Good Privacy). Чтобы использовать PGP в Thunderbird, нужно сначала установить:

- GnuPG : (GNU Privacy Guard): свободную реализацию PGP

- Enigmail : дополнение для Thunderbird

Оба из этих приложений также предоставляют возможность цифровой подписи сообщения.

Установка GPG и Enigmail

Чтобы установить GnuPG, загрузите соответствующий вашей платформе пакет со страницы загрузки GnuPG . Выполните пункты инструкции установщика. Для получения более подробной информации по установке PGP на конкретную операционную систему прочтите:

Чтобы установить Enigmail:

- В Thunderbird выберите Инструменты > Дополнения .

- Используйте панель поиска в верхнем правом углу, чтобы найти Enigmail.

- Выберите Enigmail из списка результатов поиска и выполните инструкции по установке дополнения.

Создание ключей PGP

Создайте пару открытый/закрытый ключ следующим образом:

Отправка и получение открытых ключей

Отправка вашего открытого ключа по электронной почте

Для получения зашифрованных сообщений от других людей, вы должны сначала отправить им свой открытый ключ:

Получение открытого ключа по электронной почте

Чтобы отправлять зашифрованные сообщения другим людям, вы должны получить и сохранить их открытые ключи:

Отправка подписанной и/или зашифрованной электронной почты

Примечание: Строка «Тема» сообщения зашифрована не будет.

Чтение подписанной и/ или зашифрованной электронной почты

Когда вы получите зашифрованное сообщение, Thunderbird попросит вас ввести ваш секретный пароль, чтобы расшифровать сообщение. Чтобы определить, было или нет входящее сообщение подписано или зашифровано, вам необходимо посмотреть на панель информации над телом сообщения.

Если Thunderbird распознает подпись, над сообщением появится зеленая панель (как показано ниже).

Если сообщение было зашифровано и подписано, то в зеленой панели также появится текст "Расшифрованное сообщение".

Если сообщение было зашифровано, но не подписано, то появится панель, показанная на рисунке ниже.

28 октября 2013 в 16:41Как шифровать сообщения по e-mail и станет ли от этого «безопасней»

- Информационная безопасность

Защищена ли информация, пересылаемая по электронной почте?

Честный ответ на этот вопрос будет звучать так: «Да. Но нет». Когда вы посещаете большинство сайтов, в адресной строке отображается протокол HTTP. Это – небезопасное соединение. Если зайдете в аккаунт одной из крупных почтовых служб, вы увидите уже HTTPS. Это говорит об использовании протоколов шифрования SSL и TLS, которые обеспечивают безопасное «путешествие» письма из окна браузера до почтового сервера. Вместе с тем это ничего не даёт в связи с , который вступает в действие с 1 июля 2014 года. Тем более абсолютно ничто не защищает вашу переписку от недобросовестного сотрудника фирмы почтового сервиса, атак хакеров, незакрытой сессии на чужом компьютере, незащищенной точки Wi-Fi, а также любого требования спецслужб – уже сейчас - и даже самой службы почтового сервиса, в соответствии с их собственной политикой конфиденциальности.

Все письма, приходящие, уходящие или хранящиеся на сервере почтовой службы находятся в полнейшем распоряжении компании, которой он (сервер) принадлежит. Обеспечивая безопасность при самой пересылке, компания может делать с сообщениями все, что ей вздумается, так как, по сути, получает письма в своё распоряжение. Поэтому надеяться можно лишь на порядочность её (компании) руководства и служащих, а также на то, что вы вряд ли кого-то серьезно заинтересуете.

При использовании корпоративной почты переписка защищается силами IT-службы, которые могут установить очень строгий Firewall. И, тем не менее, это тоже не спасёт, если недобросовестный сотрудник «сольёт» информацию. Речь идет не обязательно о системном администраторе – злоумышленнику достаточно оказаться «внутри» корпоративной сети: если он настроен серьезно, остальное – дело техники.

Зашифруемся

Несколько повысить уровень защиты вашей почты «от дурака» может шифрование текста письма и вложения (их также можно поместить в архив с паролем, например, если сам текст не содержит конфиденциальных данных, а архив - содержит). В этом случае можно использовать специальное программное обеспечение.Само тело письма можно шифровать сторонней криптографической программой, об этом уже , позволю себе повторить немного на свой лад. Наиболее популярный сервис, для которого специально создана программа шифрования – Gmail. Расширение SecureGmail устанавливается в Google Chrome, который это шифрование поддерживает, после чего всё совсем просто – для шифруемого сообщения вводится пароль и вопрос-подсказка для его восстановления. Единственный недостаток – ограничение использования только для GoogleChrome.

Есть шифратор, который подходит для практически любой онлайн-почты, например для mail.ru, yandex.ru, Gmail.com – для всех почтовых сервисов, которые вы можете открыть в окне браузера Mozilla. Это расширение Encrypted Communication. Принцип работы такой же, как у SecureGmail: написав сообщение, выделите его мышью, после чего нажмите правую кнопку и выберите «зашифровать при помощи Encrypted Communication». Далее введите и подтвердите пароль, известный вам и получателю. Естественно, оба этих клиента должны быть установлены и у получателя, и у отправителя и оба этих человека должны знать пароль. (Стоит отметить, что было бы опрометчиво отправлять пароль той же почтой.)

Кроме плагинов для браузера, в котором вы открываете почту, существует приложение для десктопных клиентов, которое также может использоваться и с онлайновыми почтовыми сервисами - PGP (Pretty Good Privacy). Метод хорош, так как использует два ключа шифрования – открытый и закрытый. А также можно использовать целый ряд программ как для шифрования данных, так и для шифрования текста письма: DriveCrypt, Gpg4win, Gpg4usb, Comodo SecureEmail и другие.

Как ни печально, продвинутая техника шифрования, как бы легка в использовании и красива она ни была, не спасёт, если, например, в вашем компьютере поселят backdoor, который делает снимки экрана и отправляет их в сеть. Поэтому лучший способ шифрования – не писать писем. Девиз «Надо чаще встречаться» приобретает в этом контексте новое звучание.

Минимизируем риски

Как уже было отмечено выше, идеальный способ шифрования – не писать писем. Чаще всего, не следует пользоваться бесплатными почтовыми сервисами для ведения переписки по работе, особенно если вы подписывали соглашение о неразглашении. Дело в том, что если ваши сообщения перехватят с корпоративной почты – разбираться с брешью в защите будут с IT-отделом компании. В противном случае вы несёте личную ответственность. Помните: при использовании «внешней» почты переписка обязательно попадет третьим лицам, как минимум, сотрудникам компании, предоставляющей услуги почтового сервиса. А они с вашим работодателем соглашения о неразглашении не подписывали.Если вы важное лицо в компании, не пересылайте ключевые документы по открытым каналам, либо не используйте для их передачи электронную почту вообще, а для работы пользуйтесь корпоративной почтой и не высылайте важные письма на адреса бесплатных почтовых сервисов.

Во всех остальных случаях, например, при заключении договоров, полезно использовать почту, так как электронное сообщение содержит факты ваших договорённостей по работе и может вам в дальнейшем помочь. Помните, что большинство «сливов» информации происходят по вине отнюдь не хакеров, а «человеческого фактора». Вам вполне может быть достаточно использовать сложные пароли, регулярно их менять и не допускать их утраты. Следует не забывать закрывать свои сессии на чужих компьютерах, не пользоваться незащищенными соединениями при работе через Wi-Fi в общественных местах, установить галочки в настройках почтового ящика «запомнить мой IP адрес», «отслеживать IP адреса, с которых открывались сессии», «не допускать параллельных сессий». А также не создавать простых вопросов и ответов для восстановления пароля и не терять мобильный телефон, если к нему привязан ваш аккаунт.

Честный ответ на этот вопрос будет звучать так: «Да. Но нет». Когда вы посещаете большинство сайтов, в адресной строке отображается протокол HTTP. Это - небезопасное соединение. Если зайдете в аккаунт одной из крупных почтовых служб, вы увидите уже HTTPS. Это говорит об использовании протоколов шифрования SSL и TLS, которые обеспечивают безопасное «путешествие» письма из окна браузера до почтового сервера. Вместе с тем это ничего не даёт в связи с , который вступает в действие с 1 июля 2014 года. Тем более абсолютно ничто не защищает вашу переписку от недобросовестного сотрудника фирмы почтового сервиса, атак хакеров, незакрытой сессии на чужом компьютере, незащищенной точки Wi-Fi, а также любого требования спецслужб - уже сейчас - и даже самой службы почтового сервиса, в соответствии с их собственной политикой конфиденциальности.Все письма, приходящие, уходящие или хранящиеся на сервере почтовой службы находятся в полнейшем распоряжении компании, которой он (сервер) принадлежит. Обеспечивая безопасность при самой пересылке, компания может делать с сообщениями все, что ей вздумается, так как, по сути, получает письма в своё распоряжение. Поэтому надеяться можно лишь на порядочность её (компании) руководства и служащих, а также на то, что вы вряд ли кого-то серьезно заинтересуете.

При использовании корпоративной почты переписка защищается силами IT-службы, которые могут установить очень строгий Firewall. И, тем не менее, это тоже не спасёт, если недобросовестный сотрудник «сольёт» информацию. Речь идет не обязательно о системном администраторе - злоумышленнику достаточно оказаться «внутри» корпоративной сети: если он настроен серьезно, остальное - дело техники.

Зашифруемся

Несколько повысить уровень защиты вашей почты «от дурака» может шифрование текста письма и вложения (их также можно поместить в архив с паролем, например, если сам текст не содержит конфиденциальных данных, а архив - содержит). В этом случае можно использовать специальное программное обеспечение.Само тело письма можно шифровать сторонней криптографической программой, об этом уже , позволю себе повторить немного на свой лад. Наиболее популярный сервис, для которого специально создана программа шифрования - Gmail. Расширение SecureGmail устанавливается в Google Chrome, который это шифрование поддерживает, после чего всё совсем просто - для шифруемого сообщения вводится пароль и вопрос-подсказка для его восстановления. Единственный недостаток - ограничение использования только для GoogleChrome.

Есть шифратор, который подходит для практически любой онлайн-почты, например для mail.ru, yandex.ru, Gmail.com - для всех почтовых сервисов, которые вы можете открыть в окне браузера Mozilla. Это расширение Encrypted Communication. Принцип работы такой же, как у SecureGmail: написав сообщение, выделите его мышью, после чего нажмите правую кнопку и выберите «зашифровать при помощи Encrypted Communication». Далее введите и подтвердите пароль, известный вам и получателю. Естественно, оба этих клиента должны быть установлены и у получателя, и у отправителя и оба этих человека должны знать пароль. (Стоит отметить, что было бы опрометчиво отправлять пароль той же почтой.)

Кроме плагинов для браузера, в котором вы открываете почту, существует приложение для десктопных клиентов, которое также может использоваться и с онлайновыми почтовыми сервисами - PGP (Pretty Good Privacy). Метод хорош, так как использует два ключа шифрования - открытый и закрытый. А также можно использовать целый ряд программ как для шифрования данных, так и для шифрования текста письма: DriveCrypt, Gpg4win, Gpg4usb, Comodo SecureEmail и другие.

Как ни печально, продвинутая техника шифрования, как бы легка в использовании и красива она ни была, не спасёт, если, например, в вашем компьютере поселят backdoor, который делает снимки экрана и отправляет их в сеть. Поэтому лучший способ шифрования - не писать писем. Девиз «Надо чаще встречаться» приобретает в этом контексте новое звучание.

Минимизируем риски

Как уже было отмечено выше, идеальный способ шифрования - не писать писем. Чаще всего, не следует пользоваться бесплатными почтовыми сервисами для ведения переписки по работе, особенно если вы подписывали соглашение о неразглашении. Дело в том, что если ваши сообщения перехватят с корпоративной почты - разбираться с брешью в защите будут с IT-отделом компании. В противном случае вы несёте личную ответственность. Помните: при использовании «внешней» почты переписка обязательно попадет третьим лицам, как минимум, сотрудникам компании, предоставляющей услуги почтового сервиса. А они с вашим работодателем соглашения о неразглашении не подписывали.Если вы важное лицо в компании, не пересылайте ключевые документы по открытым каналам, либо не используйте для их передачи электронную почту вообще, а для работы пользуйтесь корпоративной почтой и не высылайте важные письма на адреса бесплатных почтовых сервисов.

Во всех остальных случаях, например, при заключении договоров, полезно использовать почту, так как электронное сообщение содержит факты ваших договорённостей по работе и может вам в дальнейшем помочь. Помните, что большинство «сливов» информации происходят по вине отнюдь не хакеров, а «человеческого фактора». Вам вполне может быть достаточно использовать сложные пароли, регулярно их менять и не допускать их утраты. Следует не забывать закрывать свои сессии на чужих компьютерах, не пользоваться незащищенными соединениями при работе через Wi-Fi в общественных местах, установить галочки в настройках почтового ящика «запомнить мой IP адрес», «отслеживать IP адреса, с которых открывались сессии», «не допускать параллельных сессий». А также не создавать простых вопросов и ответов для восстановления пароля и не терять мобильный телефон, если к нему привязан ваш аккаунт.