Протокол PPP. Определение типа соединения

В мире существует множество разновидностей сетевой связи, функционирующих на базе протоколов различного предназначения и разного уровня эффективности. Рассмотрим основные вопросы, связанные с протоколом PPPoE: что это, как он работает и для чего был создан. Чтобы понять преимущества данной технологии, необходимо изучить несколько важных моментов. Начнем знакомство с небольшого введения в понятие РРРоЕ.

Сущность данного решения

Отвечая на вопрос: «PPPoE - что это?», следует пояснить, что речь идет об особом протоколе Название представляет собой аббревиатуру, которая расшифровывается как Point-to-Point Protocol over Ethernet, то есть через сеть Ethernet по принципу «от точки к точке». Соединение работает по аналогии с dial up.

Разница заключается в функционировании: сеть Ethernet связывает PPPoE вместо выделенной телефонной линии. Стоит сказать о сильных сторонах технологии. Подчеркнем, что PPPoE-подключение обладает преимуществом, которое заключается в расширенном спектре дополнительных возможностей: вы можете сжимать данные, проводить аутентификацию, шифровать информацию.

Однако требования MTU здесь ниже (1492 вместо 1500 байт), что иногда приводит к осложнениям при работе с Еще один ответ на вопрос: «PPPoE - что это?» - можно сформулировать так: это туннелирующий протокол. Другими словами, в данной технологии реализована возможность настройки IP или других протоколов через РРР или Ethernet-соединение. Поэтому PPPoE можно использовать для виртуальных звонков, «точечного» соединения и отправки пакетов IP, при этом получая все преимущества РРР.

PPPoE-соединение: что это и как работает

Осуществить PPPoE-подключение вовсе несложно. Первая задача - настройка антенны. Хотя это лучше доверить специалисту из техподдержки: вы как пользователь можете только подключить комплект к источнику питания. Точку доступа и радиоантенну соединяют толстым кабелем, к компьютеру подводят пару обвитых проводов. Провод обжимается и подключается с одной стороны к точке доступа, а с другой - к сетевому адаптеру.

Протокол PPPoE: что это и какие ошибки может выдавать

При работе с протоколом PPPoE могут возникнуть различные технические ошибки, по каждой из которых уже разработаны алгоритмы решений. О них стоит поговорить подробнее. Рассмотрим типичные ошибки PPPoE.

Популярная неполадка имеет номер 633 и означает отсутствие модема или его некорректную настройку. Для исправления положения можно осуществить перезагрузку компьютера, попытаться выйти в Интернет и заново создать подключение.

Ошибка номер 676 означает, что линия занята. Требуется снова войти по локальной сети и подключиться, а после перезагрузки удалить и заново установить сетевой драйвер.

Если не отвечает удаленный компьютер то можно проверить работоспособность антивируса и настройку сетевого экрана, если он имеется. Следует заново включить проверить работу кабеля и присутствие контакта в разъемах. Кроме того, проверьте работу карты и переустановите драйверы. Допускается отсутствие связи с сервером, но это уже системная проблема.

В любом случае нужно понять причину неполадки и выделить все возможные источники проблем. Вы можете обратиться к провайдеру, где вас проконсультирует служба поддержки. Другие распространенные (запрещен доступ), 711 (проблема служб), 720 (рассогласование протоколов подключения), 52 (при совпадающих именах не удается подключение к сети).

Многочисленны номера внутренних ошибок системы Windows (600, 601, 603, 606, 607, 610, 613, 614, 616 и другие) устраняются путем перезагрузки и удаления вирусов. Лучше отменять изменения в настройках, которые недавно были произведены. Если имеется некорректная настройка внутренней конфигурации сети, то возникает ошибка 611. Необходимо проверить функционирование локального подключения.

Ошибка 617 может быть симптомом внутренней неполадки ОС. С большинством нарушений в работе помогут разобраться технические специалисты службы поддержки. В ОС есть информация о неисправностях, проводится их диагностика, при этом варианты решения проблем уже заложены в систему.

Особенности

Технология PPPoE - беспроводная, передающая данные через радиоэфир. Выделенная линия слишком дорогая, а ее проведение не всегда возможно физически. Модемное подключение медленное и часто срывается. Радиосоединение более надежно.

Провайдеры не всегда готовы предоставить высокую скорость, которую сами же и урезают. Здесь важно отрегулировать антенну и направить ее на станцию, чтобы оптимизировать подачу сигнала. Есть еще такое понятие, как wan miniport PPPoE. Что это спросите вы? Если коротко, то это еще одна область, на которую может ссылаться сообщение об ошибке подключения. При ее возникновении свяжитесь с технической поддержкой.

Протоколы

Необходимо уточнить особенности протоколов, так как есть некоторые преимущества у каждого PPPoE передает фреймы протокола РРР напрямую через сеть Ethernet. Отличие от традиционного IP-соединения в том, что есть необходимость в создании учетной записи на шлюзе - это важно для установления контроля и его простого формата. Кроме того, облегчается процесс настройки такой функции, как биллинг.

Отличие PPPoE заключается в скорости, которая достигает 100 мегабит в секунду. Среда передачи - Ethernet. Здесь используется особая технология - стек РРР, которая не является инновационной в силу своей распространенности.

Минипорты

Для подключения и высокоскоростного соединения используется WAN Miniport с протоколом PPPoE. В момент запуска соединения на высокой скорости (особенно при использовании операционных систем Windows 7 и 8) возникает ошибка подключения. Эта ошибка имеет код 651 и связана со сбоем связи при использовании ADSL и с некорректной работой роутера.

Для устранения проблемы необходимо зайти на сервер (например, 192.168.1.1) и уточнить, есть ли соединение с сетью Интернет. Проблема может скрываться в технике абонента (неисправности в модеме, роутере, оптоволоконном терминале) или заключаться в неполадках у провайдеров.

Определение типа соединения

Данная операция может быть проведена пользователем компьютера, который обладает начальным уровнем подготовки. Итак, нажимаем кнопку «Пуск», чтобы вызвать главное меню ОС? и переходим к пункту «Настройки», чтобы выполнить определение типа интернет-соединения.

Отныне вы знаете больше о подключении PPPoE: что это и как работает данная технология.

PPP (сетевой протокол)

PPP (англ. Point-to-Point Protocol ) - двухточечный протокол канального уровня (Data Link) сетевой модели OSI . Обычно используется для установления прямой связи между двумя узлами сети, причем он может обеспечить аутентификацию соединения, шифрование (с использованием ECP, RFC 1968) и сжатие данных. Используется на многих типах физических сетей: нуль-модемный кабель, телефонная линия, сотовая связь и т. д.

Часто встречаются подвиды протокола PPP такие, как Point-to-Point Protocol over Ethernet (PPPoE), используемый для подключения по Ethernet, и иногда через DSL; и Point-to-Point Protocol over ATM (PPPoA), который используется для подключения по ATM Adaptation Layer 5 (AAL5), который является основной альтернативой PPPoE для DSL .

PPP представляет собой целое семейство протоколов: протокол управления линией связи (LCP), протокол управления сетью (NCP), протоколы аутентификации (PAP , CHAP), многоканальный протокол PPP (MLPPP).

Основные характеристики

PPP протокол был разработан на основе HDLC и дополнен некоторыми возможностями, которые до этого встречались только в проприетарных протоколах.

Автоматическая настройка

После того, как соединение было установлено, поверх него может быть настроена дополнительная сеть. Обычно, используется Internet Protocol Control Protocol (IPCP), хотя Internetwork Packet Exchange Control Protocol (IPXCP) и AppleTalk Control Protocol (ATCP) были когда-то популярны. Internet Protocol Version 6 Control Protocol (IPv6CP) получит большее распространение в будущем, когда IPv6 заменит IPv4 как основной протокол сетевого уровня.

Многопротокольная поддержка

PPP позволяет работать нескольким протоколам сетевого уровня на одном канале связи. Другими словами, внутри одного PPP-соединения могут передаваться потоки данных различных сетевых протоколов ( , Novell IPX и т. д.), а также данные протоколов канального уровня локальной сети. Для каждого сетевого протокола используется Network Control Protocol (NCP) который его конфигурирует (согласовывает некоторые параметры протокола).

Обнаружение закольцованных связей

PPP обнаруживает закольцованные связи, используя особенность, включающую magic numbers. Когда узел отправляет PPP LCP сообщения, они могут включать в себя магическое число. Если линия закольцована, узел получает сообщение LCP с его собственным магическим числом вместо получения сообщения с магическим числом клиента.

Наиболее важные особенности

- Link Control Protocol устанавливает и завершает соединения, позволяя узлам определять настройки соединения. Также он поддерживает и байто-, и бито-ориентированные кодировки.

- Network Control Protocol используется для определения настроек сетевого уровня, таких как сетевой адрес или настройки сжатия, после того как соединение было установлено.

Конфигурационные опции PPP

Так как в PPP входит LCP протокол, то можно управлять следующими LCP параметрами:

- Аутентификация . RFC 1994 описывает Challenge Handshake Authentication Protocol (CHAP), который является предпочтительным для проведения аутентификации в PPP, хотя Password Authentication Protocol (PAP) иногда еще используется. Другим вариантом для аутентификации является Extensible Authentication Protocol (EAP).

- Сжатие . Эффективно увеличивает пропускную способность PPP соединения, за счет сжатия данных в кадре. Наиболее известными алгоритмами сжатия PPP кадров являются Stacker и Predictor.

- Обнаружение ошибок . Включает Quality-Protocol и помогает выявить петли обратной связи посредством Magic Numbers RFC 1661 .

- Многоканальность . Multilink PPP (MLPPP, MPPP, MLP) предоставляет методы для распространения трафика через несколько физических каналов, имея одно логическое соединение. Этот вариант позволяет расширить пропускную способность и обеспечивает балансировку нагрузки.

PPP кадр

Каждый кадр PPP всегда начинается и завершается флагом 0x7E. Затем следует байт адреса и байт управления, которые тоже всегда равны 0xFF и 0x03 соответственно. В связи с вероятностью совпадения байтов внутри блока данных с зарезервированными флагами, существует система автоматической корректировки «проблемных» данных с последующим восстановлением.

Поля «Флаг», «Адрес» и «Управление» (заголовок кадра HDLC) могут быть опущены и не передаваться, но это если PPP в процессе конфигурирования (используя LCP), договорится об этом. Если PPP инкапсулирован в L2TP -пакеты, то поле «Флаг» не передается.

Тип кадра данных в PPP

Поле «Данные», PPP кадра, в свою очередь разбиты ещё на два поля: флаг протокола (который определяет тип данных до конца кадра), и сами данные.

- Флаги протокола от 0x0XXX до 0x3XXX идентифицируют протоколы сетевого уровня. Например, популярному протоколу соответствует флаг 0x0021, а Novell IPX - 002B.

- Флаги протокола от 0x4XXX до 0x7XXX идентифицируют протоколы с низким уровнем трафика.

- Флаги протокола от 0x8XXX до 0xBXXX идентифицируют протокол управления сетью (NCP).

- Флаги протокола от 0xCXXX до 0xEXXX идентифицируют управляющие протоколы. Например, 0xC021 обозначает, что кадр содержит данные протокола управления соединением LCP .

Активации канала PPP и его фазы

Фазы PPP по RFC 1661 указаны ниже:

- Link Dead . Эта фаза наступает, когда связь нарушена, либо одна из сторон указала не подключаться (например, пользователь завершил модемное соединение.)

- Link Establishment Phase . В данной фазе проводится настройка Link Control. Если настройка была успешной, управление переходит в фазу аутентификации, либо в фазу Network-Layer Protocol, в зависимости от того, требуется ли аутентификация.

- Authentication Phase . Данная фаза является необязательной. Она позволяет сторонам проверить друг друга перед установкой соединения. Если проверка успешна, управление переходит в фазу Network-Layer Protocol.

- Network-Layer Protocol Phase . В данной фазе вызывается NCP для желаемого протокола. Например, IPCP используется для установки IP сервисов. Передача данных по всем успешно установленным протоколам также проходит в этой фазе. Закрытие сетевых протоколов тоже включается в данную фазу.

- Link Termination Phase . Эта фаза закрывает соединение. Она вызывается в случае ошибок аутентификации, если было настолько много ошибок контрольных сумм, что обе стороны решили закрыть соединение, если соединение неожиданно оборвалось, либо если пользователь отключился. Данная фаза пытается закрыть все настолько аккуратно, насколько возможно в данных обстоятельствах.

Документы RFC

Протокол PPP определен в RFC 1661 (The Point-to-Point Protocol, июль 1994). Ряд соответствующих RFC, были написаны чтобы определить, как различные сетевые протоколы, включая TCP/IP , DECnet, AppleTalk , IPX и другие, работают с PPP.

- RFC 1661 , Standard 51, Протокол точка-точка (PPP)

- RFC 1662 , Standard 51, Использование HDLC в разработке PPP

- RFC 5072 , IPv6 и PPP

Примечания

См. также

- PLIP (англ.) русск.

| Основные протоколы TCP/IP по уровням модели OSI (Список портов TCP и UDP) | |

|---|---|

| Физический | |

| Канальный | |

| Сетевой | |

| Транспортный | |

| Сеансовый | |

| Представления | |

| Прикладной | |

| Другие прикладные | |

| UART | |||||||

|---|---|---|---|---|---|---|---|

| Физические уровни |

|

||||||

| Протоколы |

|

||||||

| Сферы использования | |||||||

РРР обеспечивает метод передачи дейтаграмм через последовательные каналы связи с непосредственным соединением типа "точка-точка" (point-to-point). Он включает три основных компонента:

1. Метод инкапсуляции (метод формирования дейтаграмм для передачи по последовательным каналам). РРР в качестве базиса для формирования дейтаграмм при прохождении через каналы с непосредственным соединением использует кадры, подобные кадрам процедуры HDLC (High-level Data Link Control - управление каналом передачи данных высокого уровня).

2. Расширяемый протокол контроля канала LCP (Link Control Protocol). LCP предназначен для организации, выбора конфигурации и проверки соединения канала передачи данных.

3. Семейство протоколов контроля сети NCP (Network Control Protocols). Служит для организации и выбора конфигурации различных протоколов сетевого уровня.

РРР может использовать множество различных протоколов контроля сети, описанных в других источниках, поэтому в этой спецификации они рассмотрены обобщенно. Данное описание протокола PPP содержит рассмотрение его общих принципов, метода инкапсуляции и подробное описание протокола LCP.

§1.2. Основные принципы работы

Для того, чтобы организовать связь через канал с непосредственным соединением, инициирующий РРР в начале отправляет пакеты LCР для задания конфигурации соединения, а также проверки канала передачи данных. После того, как канал установлен и пакетом LCР выполнено необходимое согласование факультативных средств, инициирующий РРР отправляет пакеты NCP, чтобы выбрать и определить конфигурацию одного или более протоколов сетевого уровня. Как только конфигурация каждого выбранного протокола определена, дейтаграммы из каждого протокола сетевого уровня могут быть отправлены через данный канал. Канал сохраняет свою конфигурацию до тех пор, пока пакеты LCP или NCP явно не закроют его или пока не произойдет какое-нибудь внешнее событие (например, истечет срок бездействия таймера или вмешается какой-нибудь пользователь).

§1.3. Требования, определяемые физическим уровнем

РРР может работать через любой интерфейс DTE/DCE (например, EIA RS-232-C, EIA RS-422, EIA RS-423 и МСЭ-Т V.35). Единственным абсолютным требованием, которое предъявляет РРР, является требование обеспечения дублированных схем (либо специально назначенных, либо переключаемых), которые могут работать как в синхронном, так и в асинхронном последовательном режиме, прозрачном для блоков данных канального уровня РРР. Протокол РРР не предъявляет каких-либо ограничений, касающихся скорости передачи информации, кроме тех, которые определяются используемым интерфейсом DTE/DCE.

РРР использует принципы, терминологию и структуру блока данных процедур HDLC (ISO 3309-1979) Международной организации по стандартизации (ISO - International Standards Organization), модифицированных стандартом ISO 3309-1984/PDAD1 "Addendum 1:Start/stop Trasmission" (Приложение 1: Стартстопная передача"). ISO 3309-1979 определяет структуру блока данных HLDC для применения в синхронных окружениях. ISO 3309-1984/PDAD1 определяет предложенные для стандарта ISO 3309-1979 модификации, которые позволяют его использование в асинхронных окружениях. Процедуры управления РРР используют определение и кодирование управляющих полей, стандартизированных ISO 4335-1979 и ISO 4335-1979/Addendum 1-1979.

Протокол PPP разработан для каналов связи, которые транспортируют пакеты между двумя одноранговыми объектами. Эти каналы обеспечивают полнодуплексное одновременное двунаправленное функционирование и передают пакеты в соответствующем порядке. Предполагается, что PPP обеспечит общее решение для несложной связи широкого разнообразия хостов, мостов и маршрутизаторов .

- Authentication (Аутентификация). Соединённые маршрутизаторы обмениваются сообщениями проверки подлинности. Доступны два варианта аутентификации: на основе протокола PAP и на основе протокола CHAP.

- Compression (Сжатие). Эта функция повышает эффективную пропускную способность подключений PPP, уменьшая объём данных в кадре, передаваемом по каналу. Протокол распаковывает кадр в месте назначения. На маршрутизаторах Cisco доступно два протокола сжатия: Stacker и Predictor.

- Error detection (Обнаружение ошибок) . Эта функция определяет состояния сбоя. Параметры Quality и Magic Number способствуют обеспечению надёжного беспетлевого канала передачи данных. Поле Magic Number используется для обнаружения каналов, в которых возникла петля. До тех пор, пока не будет успешно завершено согласование параметра настройки Magic-Number, должно передаваться нулевое значение этого параметра. Значения параметра Magic-Number генерируются случайным образом на каждом конце подключения.

- PPP Callback (Обратный вызов PPP) . Обратный вызов PPP используется для повышения безопасности. При использовании этого параметра протокола LCP маршрутизатор Cisco может работать как клиент или сервер обратного вызова. Клиент выполняет начальный вызов, запрашивает у сервера обратный вызов и завершает начальный вызов. Маршрутизатор обратного вызова отвечает на начальный вызов и выполняет ответный вызов клиента на основе команд настройки. Используется команда ppp callback [ accept | request ] .

После настройки параметров соответствующее значение поля вставляется в поле параметра протокола LCP.

Команды базовой настройки PPP

Запуск PPP на интерфейсе

Для настройки PPP в качестве метода инкапсуляции, используемого последовательным интерфейсом, служит команда настройки интерфейсаencapsulation ppp .

В следующем примере активируется инкапсуляция PPP на интерфейсе serial 0/0/0.

R3# configure terminal

R3(config)# interface serial 0/0/0

R3(config-if)# encapsulation ppp

У команды encapsulation ppp нет аргументов. Помните, что если на маршрутизаторе Cisco не настроена инкапсуляция PPP, то по умолчанию для последовательных интерфейсов будет использоваться инкапсуляция HDLC.

На рисунке показаны маршрутизаторы R1 и R2, настроенные на использование на последовательных интерфейсах как адреса IPv4, так и адреса IPv6. PPP является инкапсуляцией уровня 2, поддерживающей различные протоколы уровня 3 протокола, включая IPv4 и IPv6.

Команды сжатия PPP

Настроить в протоколе «точка-точка» программное сжатие на последовательных интерфейсах можно после активирования инкапсуляции PPP. Поскольку в этом режиме вызывается процесс сжатия программным способом, он может повлиять на производительность системы. Если трафик уже состоит из сжатых файлов, таких как.zip, .tar или.mpeg, этой возможностью не следует пользоваться. На рисунке показан синтаксис командыcompress .

Для настройки сжатия при передаче по протоколу PPP введите следующие команды.

R3(config)# interface serial 0/0/0

R3(config-if)# encapsulation ppp

R3(config-if)# compress [ predictor | stac ]

Команда мониторинга качества канала PPP

Помните, что LCP обеспечивает дополнительный этап определения качества канала. На этом этапе LCP проверяет канал, чтобы определить, является ли качество канала достаточным для использования протоколов уровня 3.

Команда ppp quality percentage обеспечивает соответствие канала установленному требованию к качеству; в противном случае канал закрывается.

Процентная величина рассчитывается как для входящего, так и для исходящего направления. Качество канала в исходящем направлении рассчитывается путем сравнения общего числа отправленных пакетов и байтов с общим числом пакетов и байтов, полученных узлом назначения. Качество канала во входящем направлении рассчитывается путем сравнения общего числа полученных пакетов и байтов с общим числом пакетов и байтов, отправленных узлом назначения.

Если процентное выражение качества канала не поддерживается, то качество канала считается низким и канал отключается. В средстве наблюдения за качеством (LQM) реализован механизм задержки во времени, чтобы канал не подвергался последовательным активированиям и отключениям.

В следующем примере настройки осуществляется наблюдение за данными, переданными в канал, и обеспечивается предотвращение петель генерации кадров (см.рис).

R3(config)# interface serial 0/0/0

R3(config-if)# encapsulation ppp

R3(config-if)# ppp quality 80

Для отключения средства LQM используется команда no ppp quality .

Команды многоканального протокола PPP

Многоканальный протокол PPP (обозначается также MP, MPPP, MLP или Multilink) предоставляет метод распределения трафика между несколькими физическими каналами WAN. Многоканальный протокол PPP обеспечивает также фрагментацию и повторную сборку пакетов, надлежащее упорядочивание, возможность использования оборудования различных поставщиков и распределение нагрузки входящего и исходящего трафика.

MPPP позволяет фрагментировать пакеты и отправлять эти фрагменты одновременно по нескольким каналам «точка-точка» по одному и тому же удалённому адресу. В ответ на определённое пользователем пороговое значение нагрузки открываются несколько физических каналов. MPPP может измерить нагрузку только во входящем трафике или только в исходящем трафике, но не общую нагрузку обоих трафиков.

Настройка MPPP выполняется в два шага (см. рисунок).

Шаг 1. Создание многоканальной группы.

- Многоканальный интерфейс создаётся командой interface multilink number .

- В режиме настройки интерфейса многоканальному интерфейсу назначается IP-адрес. В этом примере как адрес IPv4, так и адрес IPv6 настроены на маршрутизаторах R3 и R4.

- На интерфейсе запускается многоканальный PPP.

- Интерфейсу назначается номер многоканальной группы.

Шаг 2. Назначение интерфейсов многоканальной группе.

На каждом интерфейсе, входящем в многоканальную группу, выполняются следующие настройки.

- Активируется инкапсуляция PPP.

- Активируется многоканальный PPP.

- Производится привязка к группе посредством указания номера группы, настроенного в действии 1.

Для отключения многоканального PPP используется команда no ppp multilink .

Проверка настройки PPP

Для проверки правильности настройки инкапсуляции HDLC или PPP используется команда show interfaces serial . В выходных данных команды отображается настройка PPP (см. рис.).

После настройки HDLC в выходных данных команды show interfaces serial должна отобразиться строкаencapsulation HDL C . Если настроен протокол PPP, должны отобразиться также состояния протоколов LCP и NCP. Обратите внимание, что протоколы управления сетью IPCP и IPV6CP открыты для IPv4 и IPv6, поскольку на маршрутизаторах R1 и R2 установлены и адреса IPv4, и адреса IPv6.

На рис. показан список команд для проверки PPP.

Команда show ppp multilink проверяет, активирован ли многоканальный протокол PPP на R3 (см. рис. 3).

В выходных данных отражены интерфейс Multilink 1, имена узлов локальной и удалённой оконечных точек и последовательные интерфейсы, включённые в многоканальную группу.

Аутентификация PPP

PPP определяет расширяемый протокол LCP, позволяющий согласовывать протокол аутентификации для проверки подлинности собеседника, прежде чем разрешить протоколам сетевого уровня осуществлять передачу данных по каналу. В документе RFC 1334 для аутентификации определяются два протокола, PAP и CHAP (см. рисунок).

Протокол PAP (Password Authentication Protocol, «протокол аутентификации по паролю») - это очень простой двухэтапный процесс. В нём не используется шифрование. Имя пользователя и пароль отправляются в незашифрованном виде. При их получении разрешается установка подключения. У протокола CHAP (Challenge Handshake Authentication Protocol, «протокол аутентификации с запросом») более высокий уровень защиты, чем у PAP. В нём применяется трёхэтапный обмен совместно используемым секретным ключом.

Этап проверки подлинности сеанса PPP не является обязательным. Если он используется, собеседник проходит проверку подлинности после того, как LCP устанавливает канал и выбирает протокол аутентификации. Если он используется, проверка подлинности выполняется до начала этапа настройки протокола сетевого уровня.

Параметры аутентификации требуют ввода данных аутентификации вызывающей стороной. Это позволяет убедиться в том, что у пользователя есть разрешение сетевого администратора на выполнение вызова. Соединённые маршрутизаторы обмениваются сообщениями аутентификации.

Password Authentication Protocol (PAP)

Одна из многих функций протокола PPP состоит в выполнении аутентификации уровня 2 в дополнение к проверке подлинности, шифрованию, управлению доступом и общим процедурам обеспечения безопасности на других уровнях.

Инициализация PAP

Протокол PAP предоставляет простой метод подтверждения узла путём двухэтапного «рукопожатия». PAP - не интерактивный протокол. Если используется команда ppp authentication pap , имя пользователя и пароль можно отправить в виде одного пакета данных LCP вместо отправки сервером запроса на ввод имени для входа и ожидания ответа, как показано на рис. 1. После того, как PPP выполнит этап установления подключения, удалённый узел повторно отправляет пару имя пользователя-пароль по каналу до тех пор, пока принимающий узел не подтвердит её или не завершит подключение.

Завершение PAP

На принимающем узле имя пользователя-пароль проверяется сервером аутентификации, который либо разрешает, либо или отклоняет подключение. Сообщение о принятии или отклонении возвращаются инициатору запроса, как показано на рис. 2.

PAP не является сильным протоколом аутентификации. С помощью РАР пароли отправляются в незашифрованном виде, так что защита от атак повторной передачи или повторяющихся атак методом проб и ошибок отсутствует. Удалённый узел управляет частотой и временем попыток входа в сеть.

Тем не менее, существуют ситуации, в которых использование PAP оправдано. Например, несмотря на свои недостатки, PAP можно использовать в следующих условиях.

- Большой парк установленных клиентских приложений, которые не поддерживают протокол CHAP

- Несовместимость между реализациями CHAP от различных поставщиков

Инкапсуляция и процесс аутентификации PPP

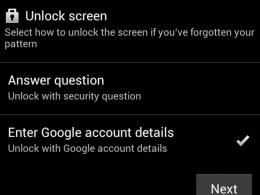

Схема на рис. поясняет процесс аутентификации PPP при выполнении настройки PPP. На схеме приведён визуальный пример логики принятия решений протоколом PPP.

Например, если входящий запрос PPP не требует проверки подлинности, PPP переходит к следующему уровню. Если входящему запросу PPP требуется проверка подлинности, запрос может пройти проверку подлинности с помощью либо локальной базы данных, либо сервера безопасности. Как показано на схеме, после успешной аутентификации процесс переходит на новый уровень, а при непрохождении проверки подлинности подключение завершается, и входящий запрос PPP игнорируется.

Проследите за этапами на рис., чтобы ознакомиться с процессом установления маршрутизатором R1 прошедшего аутентификацию CHAP подключения РРР к маршрутизатору R2.

Шаг 1. Сначала R1 с использованием LCP выполняет согласование подключения канала с маршрутизатором R2, и две системы договариваются использовать аутентификацию CHAP во время согласования PPP LCP.

Шаг 2. R2 генерирует идентификатор и случайное число, затем отправляет маршрутизатору R1 эти данные и своё имя пользователя в качестве контрольного пакета CHAP.

Шаг 3. Маршрутизатор R1 использует имя пользователя претендента (R2) и на основе этого имени с помощью перекрёстных ссылок ищет соответствующий пароль в своей локальной базе данных. Затем R1 генерирует хэш-код MD5, используя имя пользователя маршрутизатора R2, идентификатор, случайное число и совместно используемый секретный пароль. В этом примере совместно используемый секретный пароль - boardwalk.

Шаг 4. Затем маршрутизатор R1 передает маршрутизатору R2 идентификатор контрольного пакета, значение хэш-кода и своё имя пользователя (R1).

Шаг 5. R2 генерирует своё собственное значение хэш-кода с использованием идентификатора, совместно используемого секретного пароля и случайного числа, изначально отправлявшегося маршрутизатору R1.

Шаг 6. R2 сравнивает своё значение хеш-кода со значением, отправленным маршрутизатором R1. Если значения совпадают, то R2 отправляет маршрутизатору R1 ответ об установлении канала.

Если запрос не прошёл проверку подлинности, формируется пакет CHAP с информацией об ошибке, состоящий из следующих компонентов:

- 04 = тип сообщения CHAP об ошибке

- id = копируется из пакета ответа

- «Authentication failure» (Ошибка аутентификации) или подобное текстовое сообщение, понятное пользователю.

Совместно используемый секретный пароль должен быть идентичным на обоих маршрутизаторах R1 и R2.

Настройка аутентификации PPP

Для указания порядка, в котором протоколы CHAP и PAP запрашиваются на интерфейсе, используется команда настройки интерфейса ppp authentication , как показано на рисунке. Для отключения аутентификации используется вариант этой команды с отрицанием (no ).

После включения аутентификации CHAP, PAP или обеих локальный маршрутизатор, прежде чем разрешить передачу потока данных, запрашивает у удалённого устройства доказательства его подлинности. Для этого выполняются следующие действия.

- Аутентификация PAP запрашивает у удалённого устройства имя и пароль, чтобы сравнить их с соответствующей записью в локальной базе данных имён пользователей или в удалённой базе данных TACACS/TACACS+.

- Аутентификация CHAP отправляет удалённому устройству контрольный запрос. Удалённое устройство должно зашифровать контрольное значение с использованием совместно используемого секретного ключа и в ответном сообщении вернуть локальному маршрутизатору зашифрованное значение и своё имя. Локальный маршрутизатор использует имя удалённого устройства для поиска соответствующего секретного ключа в локальной базе данных имён пользователей или в удалённой базе данных TACACS/TACACS+. Он использует найденный секретный ключ для шифрования исходного контрольного значения и проверяет зашифрованные значения на тождественность.

Примечание . TACACS - выделенный сервер аутентификации, авторизации и учета (AAA), используемый для проверки подлинности пользователей. Клиенты TACACS отправляют запрос серверу аутентификации TACACS. Сервер выполняет проверку подлинности пользователя, авторизует действия пользователя и отслеживает выполненные пользователем действия.

Можно включить PAP, CHAP или оба протокола. Если включены оба метода, во время согласования связи запрашивается метод, указанный первым. Если удалённый узел предлагает использовать второй метод или просто отказывается использовать первый метод, предпринимается попытка использовать второй метод. Некоторые удалённые устройства поддерживают только CHAP, а некоторые - только PAP. Порядок, в котором указываются методы, основывается на соображениях относительно способности удалённого устройства правильно провести согласование соответствующего метода, а также на соображениях безопасности канала данных. Имена пользователей PAP и пароли отправляются в виде открытых строк и могут быть перехвачены и повторно использованы. В протоколе CHAP удалось устранить большинство известных брешей в защите.

Настройка PPP с аутентификацией

В таблице описана процедура настройки инкапсуляции PPP и протоколы аутентификации PAP/CHAP. Важно правильно выполнить настройку, поскольку PAP и CHAP используют эти параметры для аутентификации.

Настройка аутентификации PAP

На рис. приведён пример настройки двухсторонней аутентификации PAP. Каждый из маршрутизаторов и проводит аутентификацию, и проходит её, поэтому соответствующие команды аутентификации PAP зеркально отражают друг друга. Отправляемые каждым из маршрутизаторов имя пользователя и пароль PAP должны совпадать с указанными в командеusername name password password другого маршрутизатора.

Протокол PAP предоставляет простой метод подтверждения узла путём двухэтапного «рукопожатия». Это выполняется только после первоначального создания канала. Имя узла на одном маршрутизаторе должно совпадать с именем пользователя, настроенным для PPP другим маршрутизатором. Пароли также должны совпадать. Параметры, передающие имя пользователя и пароль, укажите в команде ppp pap sent-username name password password .

Настройка аутентификации CHAP

CHAP периодически проверяет подлинность удалённого узла с использованием трёхэтапного рукопожатия. Имя узла на одном маршрутизаторе должно совпадать с именем пользователя, настроенным другим маршрутизатором. Пароли также должны совпадать. Процедура выполняется после первоначального создания канала и может повторяться в любой момент времени после установления связи. На рис. приведён пример настройки CHAP.

фПЮОП ФБЛ ЦЕ, ЛБЛ SLIP, PPP РТПФПЛПМ ОХЦЕО ДМС ФПЗП, ЮФПВЩ РПУЩМБФШ РБЛЕФЩ ЮЕТЕЪ РПУМЕДПЧБФЕМШОХА УЧСЪШ. пО РПЪЧПМСЕФ УППВЭБАЭЙНУС УФПТПОБН ПВУХДЙФШ ПРГЙЙ ФБЛЙЕ, ЛБЛ IP-БДТЕУ, НБЛУЙНБМШОЩК ТБЪНЕТ РБЛЕФБ ЧП ЧТЕНС ЪБРХУЛБ Й ПВЕУРЕЮЙЧБЕФ БЧФПТЙЪБГЙА ЛМЙЕОФБ. дМС ЛБЦДПК ЙЪ ЬФЙИ ЧПЪНПЦОПУФЕК PPP ЙНЕЕФ ПФДЕМШОЩК РТПФПЛПМ. оЙЦЕ НЩ ЛТБФЛП ТБУУНПФТЙН ЬФЙ ВБЪЙУОЩЕ УФБОДБТФОЩЕ ВМПЛЙ PPP. ьФП ПВУХЦДЕОЙЕ ДБМЕЛП ОЕ РПМОП, Й ЕУМЙ чЩ ИПФЙФЕ ЧЩСУОЙФШ ЮФП-МЙВП ЕЭЕ ПФОПУЙФЕМШОП PPP, ФП С ОБУФПСФЕМШОП ТЕЛПНЕОДХА чБН РТПЮЙФБФШ УРЕГЙЖЙЛБГЙА Ч RFC 1548 ФБЛЦЕ, ЛБЛ Й dozen ЙМЙ companion RFC. лТПНЕ ФПЗП, Ч O"Reilly ЙЪДБОБ ИПТПЫБС ЛОЙЗБ "Using & Managing PPP " (БЧФПТ Andrew Sun).

ч УБНПК ПУОПЧЕ PPP МЕЦЙФ ХРТБЧМЕОЙЕ РЕТЕДБЮЕК ДБООЩИ ЧЩУПЛПЗП ХТПЧОС, УПЛТБЭЕООП HDLC (High-Level Data Link Control ), ЛПФПТПЕ ПРТЕДЕМСЕФ ЗТБОЙГЩ УФТХЛФХТ PPP Й ПВЕУРЕЮЙЧБЕФ 16 ТБЪТСДПЧ ЛПОФТПМШОПК УХННЩ. ч РТПФЙЧПРПМПЦОПУФШ ВПМЕЕ РТЙНЙФЙЧОПНХ ПЖПТНМЕОЙА SLIP-РБЛЕФБ, PPP УРПУПВЕО Л ЪБИЧБФХ ВМПЛПЧ ЙЪ ДТХЗЙИ РТПФПЛПМПЧ ФБЛЙИ, ЛБЛ IP, IPX Novell ЙМЙ Appletalk. PPP ДПУФЙЗБЕФ ЬФПЗП, ДПВБЧМСС ПВМБУФШ РТПФПЛПМБ Л ПУОПЧОПНХ HDLC.

рТПФПЛПМ ХРТБЧМЕОЙС УЧСЪША LCP (Link Control Protocol ) ЙУРПМШЪХЕФУС ОБ ЧЕТЫЙОЕ HDLC ДМС УПЗМБУПЧБОЙС ПРГЙК, ЙНЕАЭЙИ ПФОПЫЕОЙЕ Л ЛБОБМХ УЧСЪЙ ФЙРБ Maximum Receive Unit (MRU), ЛПФПТБС ЪБСЧМСЕФ НБЛУЙНБМШОЩК ТБЪНЕТ РБЛЕФБ ПДОПК УФПТПОЩ УЧСЪЙ.

чБЦОЩК ЫБЗ Ч ЛПОЖЙЗХТБГЙЙ УЧСЪЙ PPP, ПТЗБОЙЪБГЙС ЛМЙЕОФУЛПК БЧФПТЙЪБГЙЙ. иПФС ЬФП ОЕПВСЪБФЕМШОП, ОП ДМС dial-up МЙОЙК ДПМЦОП ВЩФШ УДЕМБОП. пВЩЮОП ЧЩЪЩЧБЕНЩК ИПУФ РТПУЙФ ЛМЙЕОФБ ЪБТЕЗЙУФТЙТПЧБФШ УЕВС, ДПЛБЪЩЧБС, ЮФП ПО ЪОБЕФ УЕЛТЕФОЩК ЛМАЮ. еУМЙ ЛМЙЕОФ ОБВТБМ ОЕРТБЧЙМШОЩК ЛМАЮ, УЧСЪШ ВХДЕФ РТЕТЧБОБ. у PPP БЧФПТЙЪБГЙС ТБВПФБЕФ ПВПЙНЙ УРПУПВБНЙ. фП ЕУФШ, ЧЩЪЩЧБАЭЙК НПЦЕФ ФБЛЦЕ РТПУЙФШ, ЮФПВЩ УЕТЧЕТ ПРПЪОБМ УЕВС. ьФЙ РТПГЕДХТЩ ХУФБОПЧМЕОЙС РПДМЙОПУФЙ ОЕ ЪБЧЙУСФ ДТХЗ ПФ ДТХЗБ. йНЕАФУС ДЧБ РТПФПЛПМБ ДМС ТБЪМЙЮОЩИ ФЙРПЧ БЧФПТЙЪБГЙЙ, ЛПФПТЩЕ НЩ ПВУХДЙН РПЪЦЕ. пОЙ ОБЪЩЧБАФУС "РТПФПЛПМ ХУФБОПЧМЕОЙС РПДМЙООПУФЙ РБТПМС" ЙМЙ PAP (Password Authentication Protocol ) Й CHAP (Challenge Handshake Authentication Protocol ).

лБЦДЩК УЕФЕЧПК РТПФПЛПМ, ЛПФПТЩК ЙУРПМШЪХЕФ ЛБОБМ УЧСЪЙ РПДПВОП IP, AppleTalk Й Ф.Д., НПЦЕФ ВЩФШ УЛПОЖЙЗХТЙТПЧБО ДЙОБНЙЮЕУЛЙ, ЙУРПМШЪХС Network Control Protocol (NCP). оБРТЙНЕТ, ЮФПВЩ РПУМБФШ IP-РБЛЕФ, ПВБ PPP-БВПОЕОФБ ДПМЦОЩ УОБЮБМБ ПВУХДЙФШ, ЛБЛПК ЙЪ IP-БДТЕУПЧ ЛБЦДЩК ЙЪ ОЙИ ЙУРПМШЪХЕФ. рТПФПЛПМ ХРТБЧМЕОЙС, ЙУРПМШЪХЕНЩК ДМС ЬФПЗП, Internet Protocol Control Protocol (IPCP).

рПНЙНП РПУЩМЛЙ IP-РБЛЕФПЧ PPP ФБЛЦЕ РПДДЕТЦЙЧБЕФ Van Jacobson header compression IP-РБЛЕФПЧ. ьФП НЕФПД ДМС ФПЗП, ЮФПВЩ УПЛТБФЙФШ ЪБЗПМПЧЛЙ TCP-ВМПЛПЧ ЧУЕЗП ДП ФТЕИ ВБКФПЧ. ьФП ФБЛЦЕ ЙУРПМШЪХЕФУС Ч CSLIP Й ПФОПУЙФУС Л VJ header compression. йУРПМШЪПЧБОЙЕ УЦБФЙС НПЦЕФ ВЩФШ ЪБДБОП ЧП ЧТЕНС ЪБРХУЛБ ЮЕТЕЪ IPCP.

PPP Й Linux

ч Linux ЖХОЛГЙПОБМШОЩЕ ЧПЪНПЦОПУФЙ PPP ТБЪДЕМЕОЩ ОБ ДЧЕ ЮБУФЙ: ДТБКЧЕТ low-level HDLC (HDLC, IPCP, IPXCP,...), ЛПФПТЩК ТБЪНЕЭЕО Ч СДТЕ, Й РПМШЪПЧБФЕМШУЛЙК ДЕНПО pppd , ПВТБВБФЩЧБАЭЙК ТБЪМЙЮОЩЕ РТПФПЛПМЩ ХРТБЧМЕОЙС. фЕЛХЭБС ЧЕТУЙС PPP ДМС Linux УПДЕТЦЙФ СДТП PPP-НПДХМС, pppd Й РТПЗТБННХ chat , ЛПФПТБС ЙУРПМШЪХЕФУС ДМС ФПЗП, ЮФПВЩ ЧЩРПМОЙФШ ХДБМЕООХА УЧСЪШ.

PPP kernel-ДТБКЧЕТ ВЩМ ОБРЙУБО Michael Callahan. дЕНПО pppd ВЩМ ЧЩЧЕДЕО ЙЪ ТЕБМЙЪБГЙЙ PPP ДМС Sun Й 386BSD, ЛПФПТБС ВЩМБ ОБРЙУБОБ Drew Perkins Й ДТХЗЙНЙ, Й УЕКЮБУ РПДДЕТЦЙЧБЕФУС Paul Mackerras. пО ВЩМ РПТФЙТПЧБО Ч Linux Al Longyear. рТПЗТБННБ chat ВЩМБ ОБРЙУБОБ Karl Fox.

фПЮОП ФБЛ ЦЕ, ЛБЛ Й SLIP, PPP ЧЩРПМОЕО РПУТЕДУФЧПН УРЕГЙБМШОПК line discipline. дМС ФПЗП, ЮФПВЩ ЙУРПМШЪПЧБФШ РПУМЕДПЧБФЕМШОХА МЙОЙА ЛБЛ PPP-УЧСЪШ, чЩ УОБЮБМБ ДПМЦОЩ ХУФБОПЧЙФШ УЧСЪШ У РПНПЭША чБЫЕЗП НПДЕНБ, ЛБЛ ПВЩЮОП, Й РЕТЕЧЕУФЙ МЙОЙА Ч PPP-ТЕЦЙН. ч ЬФПН НЕФПДЕ ЧУЕ ЧИПДСЭЙЕ ДБООЩЕ РТПИПДСФ ЮЕТЕЪ PPP-ДТБКЧЕТ, ЛПФПТЩК РТПЧЕТСЕФ ЧИПДСЭЙЕ HDLC-УФТХЛФХТЩ ОБ ГЕМПУФОПУФШ (ЛБЦДБС HDLC-УФТХЛФХТБ ОЕУЕФ 16 ВЙФПЧ ЛПОФТПМШОПК УХННЩ). ч ОБУФПСЭЕЕ ЧТЕНС ПО УРПУПВЕО Л ПРГЙПОБМШОПНХ РТЙНЕОЕОЙА Van Jacobson header compression. лБЛ ФПМШЛП Linux УФБМБ РПДДЕТЦЙЧБФШ IPX, ДТБКЧЕТ PPP ВЩМ ТБУЫЙТЕО ДМС ФПЗП, ЮФПВЩ ПВТБВБФЩЧБФШ IPX-РБЛЕФЩ.

Kernel-ДТБКЧЕТХ РПНПЗБЕФ pppd , PPP daemon, ЛПФПТЩК ЧЩРПМОСЕФ ЙОЙГЙБМЙЪБГЙА Й ПРПЪОБОЙЕ, ЛПФПТПЕ СЧМСЕФУС ОЕПВИПДЙНЩН РЕТЕД ФЕН, ЛБЛ ФТБЖЙЛ НПЦЕФ ВЩФШ РПУМБО РП УЧСЪЙ. рПЧЕДЕОЙЕ pppd НПЦЕФ РПДУФТБЙЧБФШУС, ЙУРПМШЪХС ТСД ПРГЙК. PPP РПДТПВОП ПУЧЕЭБЕФУС Ч ЛОЙЗЕ Using & Managing PPP , С ТБУУНПФТА ЕЗП ЪДЕУШ МЙЫШ Ч ПВЭЕН ЧЙДЕ, РПУЛПМШЛХ РПМОПЕ ПРЙУБОЙЕ ПЮЕОШ ЗТПНПЪДЛП.

ьФБ ТБВПФБ ОЕ НПЦЕФ РПЛТЩФШ ЧУЕ БУРЕЛФЩ pppd , ОП ДБУФ чБН РПМОПЕ ЧЧЕДЕОЙЕ. дМС ВПМЕЕ РПДТПВОПК ЙОЖПТНБГЙЙ, ПВТБФЙФЕУШ Л man-УФТБОЙГБН Й ЖБКМБН README ДЙУФТЙВХФЙЧБ pppd , ЛПФПТЩЕ ДПМЦОЩ РПНПЮШ чБН ТЕЫЙФШ ВПМШЫЙОУФЧП ЧПРТПУПЧ. еУМЙ Х чБУ ПУФБАФУС РТПВМЕНЩ ДБЦЕ РПУМЕ ЮФЕОЙС ЧУЕК ДПЛХНЕОФБГЙЙ, ФП чЩ ДПМЦОЩ ПВТБФЙФШУС Ч ЛПОЖЕТЕОГЙА comp.protocols.ppp . фБН чЩ ХЪОБЕФЕ НОПЗПЕ П pppd , ЬФЙ ЛПОЖЕТЕОГЙЙ РТПУФП ОЕПВЯСФОЩ.